机构名称:

¥ 1.0

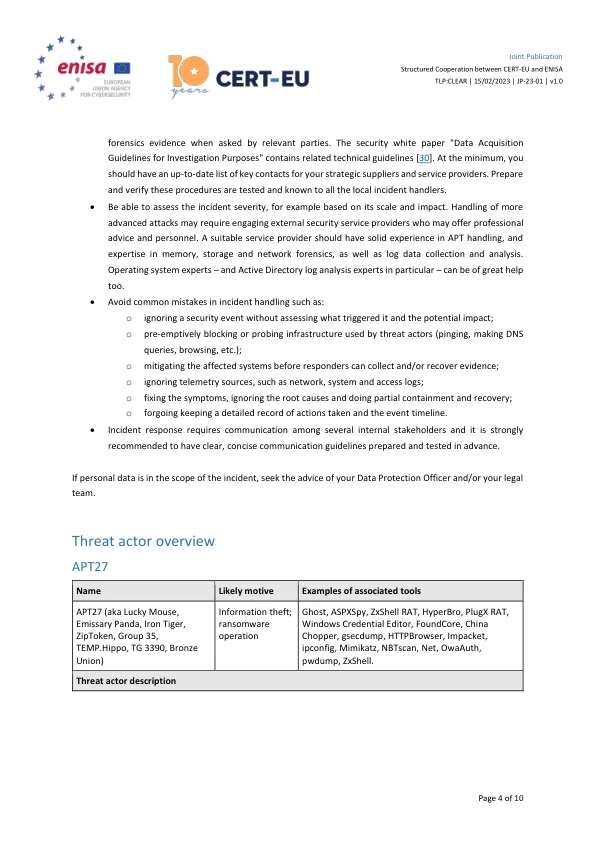

据观察,APT27 针对的是广泛地理区域的广泛组织,包括欧洲、北美和南美、非洲、中东和亚太地区 (APAC)。据观察,该组织主要进行水坑攻击和鱼叉式网络钓鱼攻击,这是其在目标网络中获得初步立足点的主要手段 [ 7 ]。自 2020 年以来,还观察到 APT27 运营商参与基于勒索软件的网络犯罪活动,这表明该组织成员除了进行标准的渗透驱动活动外,还可能进行以经济为动机的活动 [ 8 ]。APT27 还以其高度的操作复杂性而闻名,并经常改变其攻击策略。为了混淆其活动、逃避检测并保持长期的网络持久性,APT27 部署了无文件恶意软件并在目标网络内进行枢纽。与 APT27 相关的事件也与其他威胁团体的活动集群一起被记录下来,这些威胁团体被评估为来自同一民族国家,例如 APT30、APT31 和 GALLIUM。

JP-23-01 - 特定威胁行为者的持续活动 - ENISA