XiaoMi-AI文件搜索系统

World File Search System每个教室的STEM,机器人技术和计算机科学

包括:1位控制器(机器人大脑),1个微型:位,1个终端工具,1个电池组(4XAA),1个绿色LED,1个红色LED,1个红色LED,2个三色LED,2个位置伺服器,2个旋转伺服器,2个旋转伺服器,2个伺服器,2个伺服器,2个塑料块适配器,2个塑料套件,4个伺服延长电缆,1个灯具,1个式传感器,1距离传感器,1距离传感器,1距离传感器,1距离传感器,1距离传感器,1距离传感器,距离,1距离传感器,1个距离,1距离传感器,1距离传感器。套件案

直接输送或使用水凝胶平台

方法:在麻醉的雄性新西兰白兔子(n = 44)的角膜中诱导碱性燃烧(直径8毫米),将浸入1M NaOH的滤纸持续60 s。立即用平衡的盐溶液冲洗角膜后,伤口接到:(1)未治疗; (2)AM移植;或(3)基于加载AM蛋白提取物(AME)的金硫代酸盐的动态透明质酸水凝胶;或(4)带有相同AME的物理交联的眼水凝胶插入物。对侧未受伤的眼睛用作对照。在显微照片中评估了伤口区域和愈合角膜的比例。此外,通过苏木精 - 欧生和Masson的三色染色评估了角膜组织学,检查上皮和基质厚度,内皮层以及早期(第2天)和愈合阶段的早期(第2天)(第2天)。

中华民国城市多地点公园总体规划

2023 人口 棒球 4.4% 3.7% 1,112 篮球 8.3% 7.6% 2,088 锻炼 散步 36.0% 37.3% 9,061 橄榄球(旗式) 2.1% 1.9% 535 橄榄球(擒抱式) 2.1% 2.2% 523 橄榄球(触式) 3.0% 2.7% 749 长曲棍球 1.1% 0.8% 283 匹克球 1.9% 2.1% 472 跑步/慢跑 14.8% 14.8% 3,713 滑板 2.2% 2.1% 553 足球 4.6% 4.6% 1,163 垒球 2.9% 3.1% 741 网球 4.5% 4.7% 1,143

国防部助理部长(特种作战和低强度冲突) 美国非洲司令部司令 美国特种作战司令部司令 陆军部审计长 海军部审计长 空军部审计长 主题:评估美国非洲司令部军事信息支持行动(项目编号 D2024-DEV0PD-0168.000)

我们要求您在本备忘录发布后 5 天内指定两个联系人负责此次评估。一个联系人应为政府雇员(GS-15、薪级等级或军方同等职位),熟悉美国非洲司令部军事信息支持行动。第二个联系人应为高级行政服务人员或将军/旗官,熟悉美国非洲司令部军事信息支持行动,必要时可充当国防部监察长办公室高级领导的联络点。将每个联系人的姓名、职称、等级/薪级、电话号码和电子邮件地址发送至

主题:对 2024 日历年的国防部投票援助计划的评估

我们要求您在本备忘录发布后 5 天内指定两个联系人负责此次评估。一个联系人应为政府雇员(GS-15、薪级等级或军人等级),熟悉各军种对投票援助计划的年度审查。第二个联系人应为高级行政服务部门成员或将军/旗官,熟悉各军种对投票援助计划的年度审查,必要时可充当国防部监察长办公室高级领导的联络点。将每个联系人的姓名、职称、等级/薪级、电话号码和电子邮件地址发送至 Eval_PHA2@dodig.mil。

职位:科尔曼杯委员会助理

科尔曼杯委员会助理与社区发展协调员密切合作,与科尔曼杯委员会合作,为学生提供在温馨有趣的环境中相互联系的机会。科尔曼杯委员会助理将协助科尔曼杯委员会规划和促进全年的活动。这些活动包括篮球、足球和夺旗比赛等锦标赛式活动。科尔曼杯委员会助理还将协助评估委员会的举措和活动,并为未来活动提供建议。

目标者——中央情报局

CIA的目标官员职业生涯已经存在不到20年。由于受欢迎的媒体和一些广为人知的成功,该领域的早熟在流行的想象力中的早熟往往比其他CIA位置不那么明显。在这种情况下,巴科斯(Bakos)记录了她作为中央情报局反恐中心伊拉克部门内部分析师和瞄准官的贡献。从2000年到2007年,她在CIA的回忆录中勾勒出她的个人故事,与她的主要对手,现已去世的Al-qa’ide-in-Iraq(AQI)领导人艾哈迈德·法迪尔·纳扎尔·纳扎尔·纳萨尔·阿尔·卡勒(Ahmad al-nazal al-Nazal al-Khalayleh)编织了自己的故事。Bakos对她的中央情报局职业生涯的叙述与扎卡维(Zarqawi)从普通街暴徒到伊拉克最想要的恐怖分子领袖的演变大致相似。 虽然故事记载了扎尔卡维的兴起,但在最近的文献中有充分的记录,例如乔布·沃里克(Joby Warrick)的黑旗:伊希斯(Isis)的崛起,格雷姆·伍德(Graeme WoodBakos对她的中央情报局职业生涯的叙述与扎卡维(Zarqawi)从普通街暴徒到伊拉克最想要的恐怖分子领袖的演变大致相似。虽然故事记载了扎尔卡维的兴起,但在最近的文献中有充分的记录,例如乔布·沃里克(Joby Warrick)的黑旗:伊希斯(Isis)的崛起,格雷姆·伍德(Graeme Wood

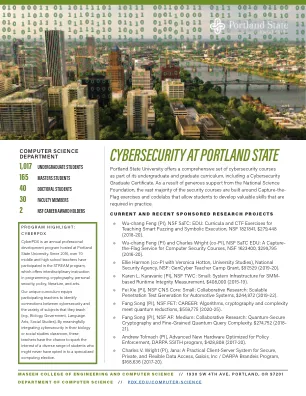

波特兰州立大学的网络安全

Wu-chang Feng 开发了夺旗 (CTF) 游戏和代码实验室,用于教授 Web 应用程序开发、云安全、区块链漏洞、逆向工程、模糊测试和符号执行。Fang Song 研究后量子密码学(保护现有密码系统免受量子攻击)和量子密码学(通过量子信息实现新功能)、量子算法、计算复杂性和理论计算机科学。Charles Wright 专注于系统安全和应用密码学,包括高效加密数据库的技术以及在执法部门需要访问加密数据时最大程度保护隐私的技术。