XiaoMi-AI文件搜索系统

World File Search System森林服务局 UAS 作业标准

UAS 执行指导委员会和 UAS 咨询小组 林务局已成立 UAS 执行指导委员会 (ESC) 和 UAS 咨询小组 (UASAG),负责监督和协调林务局的 UAS 问题。UAS 执行指导委员会将包括地区执行领导以及每个副区和理事会的代表,这些副区和理事会拥有 UAS 运营、政策或收购利益。ESC 就 UAS 问题向首席和执行领导团队 (ELT) 提供建议,并就 UAS 融入林务局运营提供广泛的政策建议。ESC 将与州和联邦合作伙伴协调努力,并制定林务局关于 UAS 运营和使用的政策,包括娱乐用途或国家森林系统土地上的任何其他用途。消防和航空管理主任是 ESC 的主席,该小组每年或每两年召开一次会议,以解决与 UAS 计划相关的问题。

数字孪生有助于改善海上作业 - 英特尔

图 4。英特尔数字孪生边缘控制器 通过实施智能港口技术,海事港口运营商可以应对日益增长的可靠性、安全性、效率和成本挑战。英特尔及其生态系统合作伙伴提供使用英特尔® SceneScape 控制器、摄像头和传感器(配备英特尔成分)、CPU、高性能集成显卡和现场可编程门阵列 (FPGA) 技术进行图像采集和处理的解决方案。可部署的软件包(如英特尔® OpenVINO 工具包™ 分发版)也有助于加速 AI 推理和决策。这些解决方案结合了传感器硬件和软件、边缘到云处理技术和人工智能,有助于为海事组织提供更好的洞察。更好的洞察有助于做出更好的运营和安全业务决策,从而实现更可靠、更准时的运营。

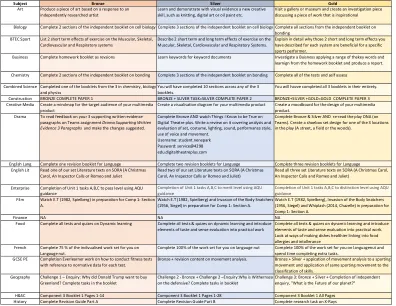

10 年级独立学习作业.xlsx

详细解释为什么您描述的每种系统的 2 个短期和长期影响对特定运动员有益。 商业 完成家庭作业手册作为修订版 学习关键字文档的关键字 应用一系列关键词调查商业并从家庭作业手册中学习并生成报告。

地下系统中的作业:地形和天气......

该研究的总体目标是总结战术考虑因素,由地形和天气分析产生,以支持地下操作的准备,计划和执行。该研究使用扎根理论来收集,分析和系统处理数据。该研究的主要数据源包括从兰尼亚系统中的操作中进行的目的抽样以及从中吸取的经验。现在建议将两个新的子变量从地形和天气变量中包括在地形分析模型中,用于地下操作:地下系统的位置和访问以及地下系统功能。寻找地下系统的关键是通过地形分析,物理地面搜索,操作的Indica Tors和智能产品。对地下系统特征及其映射的分析对于制定行动方案至关重要。必须在短距离内进行训练和装备进行操纵和战斗,并且可见性不佳。表面接入点以及命令和控制掩体通常被评估为关键地形。在交叉口放置的障碍物是出色的伏击站点。访问复杂的结构需要特定的技术和设备。在地下系统,现有角度,障碍物,墙壁,腔,楼梯间和其他物体内部提供覆盖和隐藏。水可以使建立地下系统,放置障碍甚至使用它们;干旱可以“创造”方法的新途径。云和雾难以检测地下系统。地形和天气分析模型,特征和策略的考虑,全部合并,支持地下系统中操作的准备,计划和执行。

MEC – 103MPHE -025-作业手册 - IGNOU

请阅读M.Sc的计划指南中的作业部分(物理)。30%的权重已被指定用于连续评估,这将由本课程的一个导师标记的任务组成。作业在这本小册子中。此任务的总分数为100,其中需要40分来通过它。

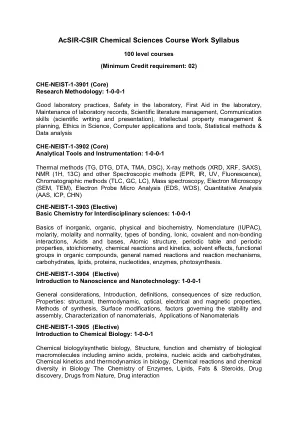

AcSIR-CSIR 化学科学课程作业大纲

[*注:3901/3902/3903 中的任意一门核心课程] CHE-NEIST-2-3901*(核心课程)(任意一门)高级物理化学:2-0-0-2 热力学和化学动力学、量子力学、原子结构和光谱、双原子中的化学键、群论的化学应用、胶体和表面科学、表面活性剂、界面和界面特性、电化学。 CHE-NEIST-2-3902* (核心) (任意一门) 高级无机化学:2-0-0-2 无机化合物的结构与键合、配位化合物化学、化学与群论中的对称性、主群化学、有机金属化学、过渡金属化合物的电子光谱、磁化学、金属簇化合物、无机反应机理、金属配合物中的电子转移反应、生物无机化学(金属酶、作为氧载体的金属配合物、光合作用)、药物化学中的金属配合物、无机配合物催化作用。 CHE-NEIST-2-3903* (核心) (任意一门) 高级有机化学:2-0-0-2 立体化学、反应机理、CC 和 CX 键形成、逆合成分析、光化学、周环反应、反应中间体、不对称合成方法及其在全合成中的应用、氧化还原反应、有机催化、复分解反应。CHE-NEIST-2-3904 (选修) 高级分析化学:2-0-0-2 分析仪器、信号和噪声、光学分析方法概述:光学仪器组件、基于吸收、发射和散射的原子和分子光谱、电分析技术(基础电化学、伏安法、电位法)、分析分离和色谱法简介、GC、LC、质谱、电迁移技术、联用技术、检测器、石油精炼分析工具。 CHE-NEIST-2-3905(选修)高级有机金属化学:2-0-0-2 基础知识、18 价电子规则;使用分子轨道理论进行有机金属配合物的结构和键合。σ-供体配体:

学生将媒体上传至 Kaltura 媒体作业

这是“利用技术进行教学、学习和评估”系列指南之一。请注意,您的学院可能采用其他方法或使用不同的工具,请联系您的学院 TEL 官员以获取有关当地规定的更多信息。

密码学ENEE/CMSC/MATH 456:作业2

10。回想一下我们从PRF(文本书中的构造3.28)构建CPA安全加密。表明,在提供保密时,此加密方案没有提供消息完整性。具体来说,证明了看到Ciphertext C:=⟨r,s的攻击者,但不知道秘密键K或已加密的消息m,仍然可以创建一个加密M⊕1n的ciphertext c'。

作业描述 - 培训 - 研究官员 - pdri。 ...

•展示了设计和进行研究 /评估项目方面的经验•展示了解决复杂问题并整合来自一系列来源的知识,然后综合信息以发展相关理论和经验概念和研究领域的理解的能力。•高度发展的人际交往能力,包括书面和口头,尤其是在报告写作,期刊出版物,会议演示文稿等领域,以及将理论,技术和统计概念转化为用户友好报告的能力。•强大的分析技能。•对财务建模和趋势分析的可证明知识。•有效的管理和组织技能。•独立工作,同时参加多个项目并符合截止日期的能力。•现代办公实践和程序的经验,包括财务管理•强大的口头和书面沟通技巧•出色的人际交往能力

密码学ENEE/CMSC/MATH 456:作业1

(b) Say encryption scheme E = ( Gen , Enc , Dec ) is perfectly secret for two distinct messages if for all distributions over M × M where the first and second messages are guaranteed to be different (i.e., distributions over pairs of distinct messages), all m 1 , m 2 ∈M , and all c 1 , c 2 ∈C with Pr[ C 1 = c 1 ∧ C 2 = c 2 ] > 0 : Pr[ M 1 = m 1 ∧ M 2 = m 2 | c 1 = c 1∧c 2 = c 2] = pr [m 1 = m1∧m2 = m 2]。显示了一个可证明满足此定义的加密方案。提示:您提出的加密方案不必有效,尽管可以实现效率。