XiaoMi-AI文件搜索系统

World File Search System基于后量子密码学的同态加密演算法

Abel C. H. Chen Chunghwa Telecom Co.,Ltd。Chchen.scholar@gmail.com; OrcID 0000-0003-3628-3033Abel C. H. Chen Chunghwa Telecom Co.,Ltd。Chchen.scholar@gmail.com; OrcID 0000-0003-3628-3033

加密

/* ==================================================================== * Copyright (c) 1998-2011 The OpenSSL Project.保留所有权利。* *如果满足以下条件 *,则允许重新分发和使用源和二进制形式,并进行修改: * *1。源代码的再分配必须保留上述版权 *通知,此条件列表和以下免责声明。* * 2。以二进制形式的重新分配必须复制上述版权 *通知,此条件列表以及 *与 *分发所提供的文档和/或其他材料中的以下免责声明。* * 3。所有广告材料提及此功能或使用此 *软件必须显示以下确认:(http://www.openssl.org/)“ * * 4。“ openssl工具包”和“ openssl项目”的名称不得在未经事先书面许可的情况下 *认可或推广从该软件中衍生的产品。要获得书面许可,请联系 * openssl-core@openssl.org。* * 5。源自此软件的产品不可能称为“ Openssl” *,也不可以在未经openssl项目的书面书面 *许可的情况下以其名称出现。* * 6。* =================================================================================== * * * * * * * * * * * * * * *此产品包括Eric Young *(eay@eay@cryptsoftsoftsoftsoftsoftsoftsoftsoftsoftsoftsoftsoftsoftsoftsoftsoftsoftsoftsoftsoftsoftsoftsoftsoftsoftsoftsoftsoftsoftsoftsofts)。此产品包括Tim * Hudson(tjh@cryptsoft.com)编写的软件。* */ div>任何形式的再分配必须保留以下 *确认:对特定目的的适销性和适应性被否决。在任何情况下,openssl项目或 *其贡献者均不得对任何直接,间接,偶然, *特殊, *特殊,示例性或结果损害(包括但不限于替代商品或服务的采购;即使被告知 *可能会造成此类损坏的可能性,也可以摆脱此软件的使用。

您的加密

语料库。这意味着至少12个月的计划。必须有足够的紧急情况。这意味着在紧急情况下,您的储蓄帐户中应至少有12个月的费用等效款项。加密是一个高度波动和冒险的市场。任何以上的定期存款率,一个人都在冒险。这里的风险意味着您的资产利息可能会上升或下降。不要投资未来2 - 3年所需的钱,也不要投资一个人的应急基金。仅投资您可能会损失的东西。您总投资组合的2-5%可以安全地投资于加密市场。这应该足以捕获高点,如果市场下降,将会减少影响力。如果您从事加密投资,但投资组合中没有比特币或以太坊,那是基本罪。从比特币或以太坊等大型硬币开始。为此,不需要购买整个比特币;投资可以低至10卢比。加密蛋糕受到市场风险的约束。本质上,很难保证回报。如果有人承诺保证退货,请远离它。开始学习加密项目。知识将带您很长一段路。您将能够在趋势发生之前发现它们。这是您永远不会后悔的投资。任何数量的研究都不太多。不要投资您首次听到的小型硬币或项目/更改/收益平台。在每一步之前都要三思。不要全部进入。不受管制的空间是赚钱和亏损的最佳场所。在参加DEFI之前,请先了解风险。如果您仍然想冒险,则不会在任何项目中投资超过2%。必须始终以交错的方式进行投资。SIPS是最佳开始方法。使用FD赚取被动收入而无需承担其他风险。

基于后量子密码学的区块链系统安全效能分析基于后量子密码学的区块链系统安全效能分析基于后量子密码学的区块链系统安全效能分析...

当前用于加密货币交换的区块链系统主要采用椭圆曲线加密(ECC)来生成钱包中的密钥对,而椭圆曲线数字签名算法(ECDSA)来生成交易中的签名。因此,随着量子计算技术的成熟,当前的区块链系统面临量子计算攻击的风险。量子计算机可能可能由ECDSA产生的伪造标记。因此,本研究分析了当前区块链系统对量子计算攻击的漏洞,并提出了基于量子后加密术(PQC)基于基于的区块链系统,以通过解决和改善每个已确定的弱点来提高安全性。此外,这项研究提出了基于PQC的钱包和基于PQC的交易,利用PQC数字签名算法来生成基于PQC的

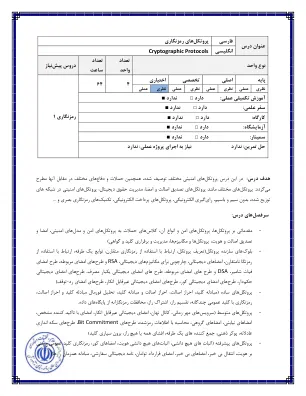

波斯协议加密标题加密...

1- Ramkumar,M.,2014年。对称加密协议。Springer。 2- B.Schneier,应用加密:C,Wiley,Wiley,中的协议,算法和源代码Springer。2- B.Schneier,应用加密:C,Wiley,Wiley,

什么是加密货币?

加密货币的基本价值是开放的,因为它们没有任何政府的支持。有些人将加密货币称为“数字黄金” 6,而另一些则称为“毫无价值”。7然而,加密货币市场价格是由供求决定的,类似于其他财务资产。加密货币通常不被用作购买商品的招标,尽管过去进行了一些实验(例如Pizza 8和Tesla 9),但通常以货币定价。,根据德勤(Deloitte)的说法,截至2022年,大约有2,350家美国企业接受比特币。10此外,加密货币可用于购买不可杀死的令牌(NFTS)和分散的智能合约(例如加密衍生物)。此外,与区块链的相互作用(例如,在区块链上记录的房屋契约)涉及加密交易费用。