XiaoMi-AI文件搜索系统

World File Search SystemDoDI 5230.24,“国防部技术信息分发声明”,2023 年 1 月 10 日

a. 关键技术信息。................................................................................................................ 18 b. 承包商绩效评估。...................................................................................................... 18 c. 关键技术。................................................................................................................ 19 d. 直接军事支持。...................................................................................................... 19 e. 出口管制。................................................................................................................ 19 f. 外国政府信息。...................................................................................................... 20 g. 国际协议 (IA)。...................................................................................................... 20 h. 运营安全。................................................................................................................ 20 i. 专利和发明。................................................................................................................ 21 j. 专有商业信息。............................................................................................................. 21 k. 小型企业创新研究 (SBIR)。............................................................................................. 21 l. 软件文档。............................................................................................................. 21 m. 测试和评估。............................................................................................................. 21 n. 漏洞信息。............................................................................................................. 22

AB Enzymes GmbH 2023 年 9 月 5 日

3.1.1. 执行摘要 ................................................................................................................................................ 13 3.1.2. 申请人详细信息 .............................................................................................................................................. 13 3.1.3. 申请目的 ................................................................................................................................................ 13 3.1.4. 申请理由 ................................................................................................................................................ 14 3.1.5. 拟议变更相对于现状的优势: ............................................................................................................. 14 3.1.6. 监管影响声明: ............................................................................................................................................. 15 3.1.7. 对国际贸易的影响: ................................................................................................................................ 15 3.1.8. 支持申请的信息 ................................................................................................................................ 15 3.1.9. 评估程序 ................................................................................................................................................ 16 3.1.10. 3.1.11. 机密商业信息 (CCI) ...................................................................................................................... 16 3.1.12. 其他机密信息 .............................................................................................................................. 16 3.1.13. 独家可捕获商业利益 (ECCB) ........................................................................................................ 16 3.1.13. 国际和其他国家标准 ............................................................................................................. 17 3.1.14. 法定声明 ...................................................................................................................................... 17

携手并进 - SMRT Corporation Ltd

2003 财政年度,SMRT 集团有限公司 (SMRT Corp) 抓住一切机会为乘客提供更好的出行体验。我们的火车和公交车逐步改用 ez-link 卡,这是一种非接触式智能卡,为更快的票价支付和更顺畅的上下车铺平了道路。我们的车站引入了电子显示屏,让乘客随时了解实时旅行信息、公共服务公告和商业信息。从我们的公司网站到我们屡获殊荣的 TIBS Taxis 呼叫中心,我们始终保持沟通渠道畅通,以便与乘客保持联系并满足他们的需求。

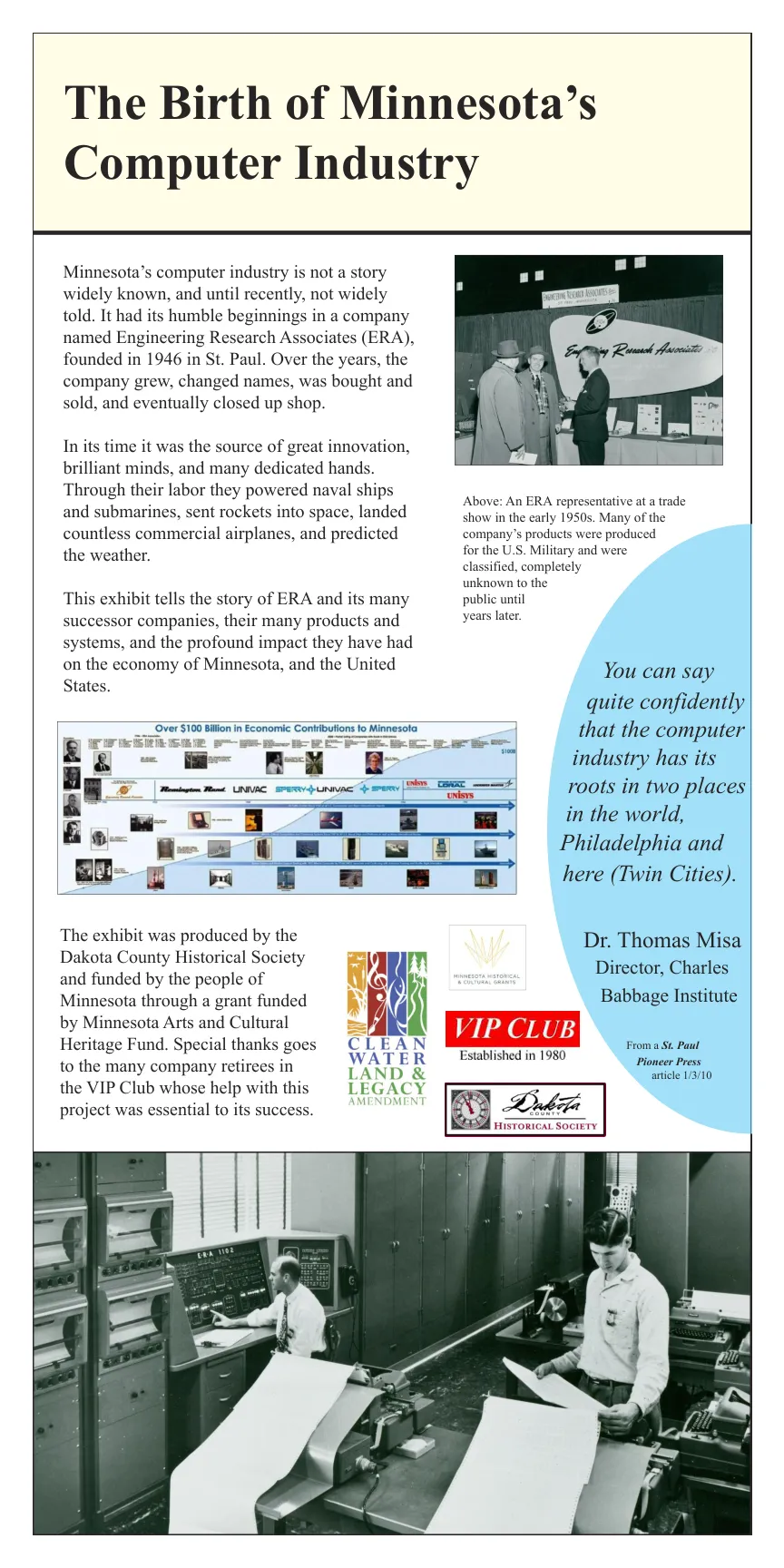

明尼苏达州计算机产业的诞生

1968 年,UNIVAC 开始着手创建自己的软件语言。MAPPER 最初是为 UNIVAC 418 计算机创建的,后来被调整用于其他计算机,并主要在内部使用。最终,一位客户在参观工厂时注意到了这款软件,并要求在他们计划购买的 1100 系列计算机上使用该软件。该软件易于使用,开创了当时的多种方法,后来成为该公司商业销售的主要产品。MAPPER 在该公司的伊根工厂继续使用,Unisys 仍以商业信息服务器 (BIS) 的名称使用它。

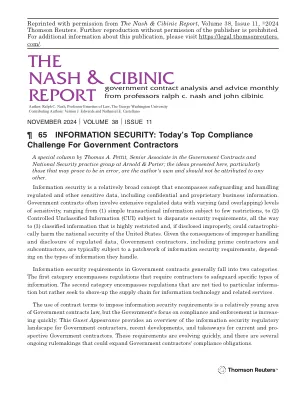

NASH 和 CIBINIC 报告

信息安全是一个相对宽泛的概念,涵盖保护和处理受监管数据和其他敏感数据,包括机密和专有商业信息。政府合同通常涉及大量受监管数据,敏感度各不相同(且相互重叠),范围从 (1) 受少量限制的简单交易信息,到 (2) 受不同安全要求约束的受控非机密信息 (CUI),一直到 (3) 受到严格限制的机密信息,如果披露不当,可能会对美国的国家安全造成灾难性损害。鉴于不当处理和披露受监管数据的后果,政府承包商(包括总承包商和分包商)通常需要遵守一系列信息安全要求,具体取决于他们处理的信息类型。

有关 CMA 方法的最新指导 - 市场......

3.10 CMA 对收到的所有信息和个人数据的使用也受《2002 年企业法》(EA02)第 9 部分的约束。CMA 可能希望在未来的出版物中提及对本次咨询的回应。在决定是否这样做时,CMA 将考虑是否有必要尽可能地将与个人私事有关的任何信息或与企业有关的任何商业信息排除在出版物之外,这些信息如果被公布,CMA 认为可能会严重损害个人的利益,或视情况而定,严重损害该企业的合法利益。如果您认为您的回复包含此类信息,请识别相关信息,将其标记为“机密”,并解释您认为它是机密的原因。

实施计划,以增加公众对USDA的访问...

As noted in the OSTP memorandum, the USDA implementation plan and the subsequent policy will be consistent with federal statutes and their implementing regulations regarding information management, including: the Paperwork Reduction Act, E-Government Act, Freedom of Information Act, Federal Information Security Management Act, Privacy Act, Health Information Technology for Economic and Clinical Health Act, Information Quality Act, Foundations for Evidence-Based Policymaking Act, Confidential Information Protection and Statistical Efficiency Act, Federal Policy for保护人类臣民,联邦记录法和其他法律以及要求联邦机构保护商业秘密,机密商业信息,可识别个人身份信息以及其他受法律或政策保护的信息的法规或政策。

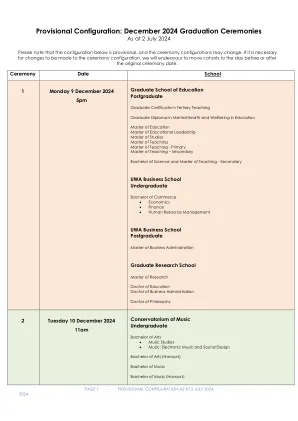

临时配置:2024年12月毕业仪式

UWA商学院商业研究生研究生学证书商业分析学学证书商业商业研究生证书,经济学经济学研究生证书,企业家和创新研究生证书,卫生领导力和管理研究生证书的人力资源研究生证书和管理研究生证书是领导者和能源管理研究生证书,领导研究生证书,领导研究生证书,领导研究生证书研究生证书。财务商业分析硕士商业信息和物流管理硕士商业硕士经济学硕士经济学学士学位和经济学硕士人力资源和雇佣关系硕士和雇佣关系硕士专业会计公共政策硕士公共政策硕士