XiaoMi-AI文件搜索系统

World File Search System应用人工智能 CC(1852)

应用人工智能 CC 职业社区:计算机技术和网络 课程代码:1852 生效时间:2024 年秋季 - 2029 年夏季 说明 此证书面向已经拥有相关 IT 学位或两年在职经验的 IT 行业在职专业人士,为学生提供在云环境中应用人工智能 (AI) 所需的培训和技能。学生学习与数据准备、探索和分析相关的核心概念;机器学习、自然语言处理和计算机视觉;以及在云中构建、开发和更新大型模型所需的技术。此证书要求具有网络安全基础 CC (1833) 中涵盖的主题的经验。缺乏足够背景的学生可能需要在开始此证书之前完成额外的课程。并非本课程的所有课程都转学到所有大学。计划转学的学生在注册任何课程之前应咨询学术顾问。里程碑 完成 CITI 120 且成绩为 2.0 或更高是成功完成此课程的关键因素。本课程所获得的知识是学习其他必修课程的基础。如果学生在学习这些课程中介绍的概念时需要更多帮助,我们鼓励学生联系他们的教授。 附加信息 本应用人工智能 CC 适用于已完成网络安全基础 CC (1833)、网络安全 AAS (1832) 或其他同等学位的学生。有关详细的入学要求,请联系计算机信息技术项目 (517-267-6406) 寻求帮助。要获得证书,学生必须在每门课程中获得最低 2.0 的成绩。 联系信息 联系西校区大楼 M103 室的计算机信息技术项目,电话号码 517-267-6406 或西校区学生服务处,西校区大楼,M016 室,电话号码 517-267-5452。 学习计划 必修课程

研究论文 3:人工智能提高了数据政策的风险

澳大利亚政府最近发布了一项综合战略,重点关注联邦层面的政府数据使用(澳大利亚政府 2023d),同时还发布了与版权、隐私和消费者保护相关的持续改革议程(澳大利亚政府 2024)。在实施这些改革议程时,一些关键挑战将包括:协调生产力和监管目标;确保监管控制适度有效;实现政府间的一致性和协调性。一个好的开始是政府制定一项全面的国家数据战略,阐明在澳大利亚收集的所有数据的访问、维护和使用的商定意图,明确个人和数据持有者的权利,并为人工智能和其他数据密集型技术的开发和使用提供安全基础。

计算机与信息科学(CIS)

CIS 540 信息安全基础 3 学分 本课程为理解与保护信息资产、确定保护级别和响应安全事件以及设计具有适当入侵检测和报告功能的一致、合理的信息安全系统相关的关键问题奠定基础。本课程旨在为学生提供信息安全和保障领域的概述。学生将接触到各种安全活动、方法、方法论和程序。内容包括信息资产的检查和保护、对信息资产威胁的检测和反应、事件前后程序的检查、技术和管理响应以及信息安全规划和人员配备功能的概述。限制:如果级别为 Rackham 或研究生或博士,则可以注册;如果专业为、软件工程、数据科学、信息系统和技术、计算机与信息科学,则可以注册

工作健康与安全简介

1 健康与安全基础 1 1.1 简介 1 1.2 一些基本定义 1 1.3 健康与安全的法律框架 3 1.4 英格兰和威尔士的法律体系 4 1.5 苏格兰的法律体系 5 1.6 欧洲法院 5 1.7 法律来源(英格兰和威尔士) 5 1.8 普通法侵权行为和义务 6 1.9 法定义务级别 7 1.10 欧盟 (EU) 对健康与安全的影响 8 1.11 1974 年《工作健康与安全法》 9 1.12 1999 年《工作健康与安全管理条例》 14 1.13 外部机构的作用和功能 14 1.14 健康与安全信息来源 15 1.15 健康与安全管理的道德、法律和财务论据16 1.16 健康与安全管理框架 19 1.17 练习第 1 章的 NEBOSH 问题 21

国际原子能机构放射源安全标准分类

根据《规约》第三条的规定,国际原子能机构有权制定或通过安全标准,以保护健康并尽量减少对生命和财产的危险,并规定这些标准的实施。国际原子能机构制定标准所依据的出版物均发布在国际原子能机构安全标准系列中。该系列涵盖核安全、辐射安全、运输安全和废物安全以及一般安全(即所有这些安全领域)。该系列出版物的类别包括安全基础、安全要求和安全指南。安全标准根据其覆盖范围进行编码:核安全 (NS)、辐射安全 (RS)、运输安全 (TS)、废物安全 (WS) 和一般安全 (GS)。有关国际原子能机构安全标准计划的信息可在国际原子能机构网站 http://www-ns.iaea.org/standards/ 上查阅

确保需求:选择数字产品时运营技术所有者和运营商的优先考虑

通过严格执行需要购买并优先购买执行这些要素的产品的购买决策,关键基础设施组织可以帮助减轻当前和新兴的网络威胁对关键基础设施的威胁,并创建远离传统环境的路径。此外,OT所有者和运营商将向制造商发送消息,以刺激设计产品的安全供应。实施这些考虑因素的制造商可以在其产品中建立弹性和灵活的网络安全基础,而OT所有者和运营商可以在未来几十年中建立。此外,在数字系统收购期间,所有者和运营商可能需要考虑法规要求,例如欧盟(EU)NIS2指令。5在适用的情况下,所有者和运营商应确保他们购买的产品符合适用的法律义务,并带有规定合规性所需的标记。6

PAN -OS最佳实践研讨会-Palo Alto

●高级威胁预防与Palo Alto基于云的威胁分析基础架构集成在一起,例如先进的URL过滤●现在,ML模型在实时造成效果上进行深入学习●首次ML模型专注于命令和控制(C2)策略,例如Cobalt Strike of Cobalt Strike of Cobalt Strike。停止了这些新策略的96%。对常规TP策略的改善48%●Pan-OS Nova(11.0)添加了ML模型,以专注于注射攻击。90%的攻击停止了未解决的系统,并在0天注射攻击方面提高了60%。●必须训练ML模型。帕洛阿尔托(Palo Alto)拥有最大的威胁分析,这要归功于野火和庞大的客户群。将来,通过更多的威胁模型,将改善云安全基础架构。

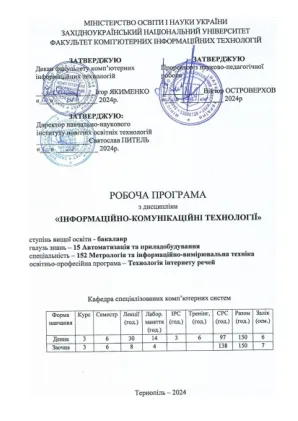

学科工作计划结构

所选区域的理论描述。 任务描述。 解决任务的方法。 结果展示。任务的大致主题: 1. 构建信息和通信系统的基础知识。 2、以太网技术。 3.移动计算机系统。 4.用于全球系统数据传输的通信线路。 5.全球数据传输系统的通讯系统。 6.网络流量管理。 7.互联网的基础。 8.ATM网络。 9. MPLS网络技术10. 网络系统的组织。 11.信息和通信系统安全基础。 12. 信息和通讯系统的管理7. 纪律培训。训练流程:介绍部分是为了让学生熟悉培训的主题。组织部分包括在学生团队中营造工作氛围。实践部分是通过完成培训主题的某些问题任务来实现的。