XiaoMi-AI文件搜索系统

World File Search System高速列车牵引传动系统故障测试与验证仿真平台研究 - 自动化学报

摘要 牵引传动系统作为高速列车的动力系统,是保障高速列车安全稳定运行的关键系统之一。故障测试验证平台是保证高速列车实时故障诊断方法有效应用的重要途径。针对高速列车牵引传动系统故障测试验证平台面临的挑战性问题,分析了故障注入、仿真可靠性评估、算法性能评估、仿真平台实现的方法与技术,并总结了针对上述问题的一些解决方案。在此基础上,提出并搭建了集高速列车实时仿真、故障场景真实模拟、随机故障测试和故障诊断算法评估为一体的高速列车牵引传动系统故障测试验证平台。最后对高速列车安全监测与验证平台未来的研究方向进行了总结和展望。关键词故障测试,验证平台,故障注入,测试评估,高速列车牵引传动系统引用杨超,彭涛,杨春华,陈志文,桂伟华。高速列车牵引传动系统故障测试与验证仿真平台。自动化学报,2019,45(12):2218−2232

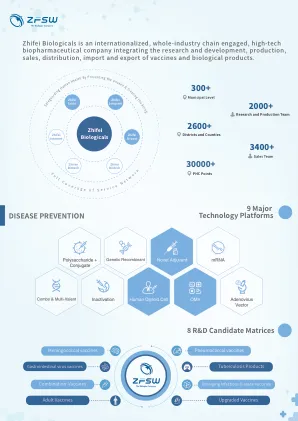

智飞 & 智睿 -技术平台-英文A4版本-V5 - 改内容2

Zhirui Investment是一家由Zhifei Biologicals及其控股股东共同资助的股权投资公司,以建造Zhirui生物医学工业园区。它分为研究,开发和孵化中心,抗体药物工业中心,糖尿病药业中心和药物评估中心。

在低能耗嵌入式设备上实现深度学习和AI - Ceva, Inc.

智能嵌入式视觉应用的设计变得前所未有 的快捷而安全,这要归功于围绕 CEVA-XM6 DSP 而构建的全方位视觉平台。该平台包含 CEVA 深度神经网络( CDNN )编译器图表、计 算机视觉软件库以及一系列算法。

平台

•地址:12大道Paul Delouvrier-78180 Montigny-Le-Bretonneux•法律状态:协会/私人•服务:与特定污染和各种条件下的生成有关的措施的设计和部署。气态污染物浓度(NOX,O3,VOC,O3)和颗粒(细和超铁,颗粒计分布)的度量。Evaluation of QA remediation remediation devices • Equipment: vehicle generating fine or ultrafine particles and gas, granulometers and measurement instruments of particle concentrations, gas and characterization of granulometric distributions • Targets: actors of mobility, filtration/purification, metrology and health • Sectors: automobile, rail, aeronautics Naval/river, instrumentation, filtration, epidemiology,毒理学•访问条件:协作项目或论文框架内的服务或协作

投资者平台

本演示文稿中关于 Rocket 未来预期、计划和前景的各种陈述涉及风险和不确定性以及假设,如果这些假设未能实现或被证明不正确,可能会导致我们的结果与此类前瞻性陈述所表达或暗示的结果存在重大差异。我们根据 1995 年《私人证券诉讼改革法》和其他联邦证券法的安全港条款做出此类前瞻性陈述。本新闻稿中除历史事实陈述以外的所有陈述均为前瞻性陈述。您不应依赖这些前瞻性陈述,这些陈述通常包括“相信”、“期望”、“预期”、“打算”、“计划”、“将给出”、“估计”、“寻求”、“将”、“可能”、“建议”或类似术语、这些术语的变体或这些术语的否定形式。这些前瞻性陈述包括但不限于有关 Rocket 对正在开发的用于治疗范可尼贫血 (FA)、白细胞粘附缺陷-I (LAD-I)、丙酮酸激酶缺陷 (PKD)、达农病 (DD) 和其他疾病的产品候选物的安全性和有效性的预期、Rocket 正在进行和计划中的临床试验的预期时间和数据读数、Rocket 监管互动和计划提交的预期时间和结果、Rocket 推进其 DD 计划(包括其计划的关键试验)以及相关临床前研究和临床试验的安全性、有效性和时间安排、Rocket 为其产品候选物建立关键合作和供应商关系的能力、Rocket 发展销售和营销能力或与第三方达成协议以销售和营销其产品候选物的能力以及 Rocket 扩展其产品线以针对与其基因治疗技术兼容的其他适应症的能力。尽管 Rocket 认为前瞻性陈述中反映的预期是合理的,但 Rocket 无法保证此类结果。由于各种重要因素,实际结果可能与这些前瞻性陈述所示的结果存在重大差异,包括但不限于 Rocket 在开发、制造、营销、销售和分销产品候选物方面对第三方的依赖、诉讼结果、意外支出、Rocket 竞争对手的活动,包括对竞争产品发布时机、定价和折扣的决定、Rocket 开发、收购和推进产品候选物进行临床研究、招募足够数量患者并成功完成临床研究的能力、Rocket 收购其他业务的能力、建立战略联盟或创建合资企业及其实现此类收购、联盟或合资企业利益的能力、Rocket 获得和执行专利以保护其候选产品的能力以及其成功抵御不可预见的第三方侵权索赔的能力,以及 Rocket 于 2024 年 2 月 27 日向美国证券交易委员会提交的截至 2023 年 12 月 31 日的年度报告 Form 10-K 中标题为“风险因素”的部分中更全面讨论的风险,以及随后向美国证券交易委员会提交的文件,包括我们的 Form 10-Q 季度报告。因此,您不应过分依赖这些前瞻性陈述。所有此类陈述仅代表截至发表之日的观点,Rocket 不承担更新或公开修改任何前瞻性陈述的义务,无论是由于新信息、未来事件还是其他原因。