XiaoMi-AI文件搜索系统

World File Search System网络恐怖主义 – 隐形威胁 - Kwartalnik Bellona

摘要:自 1980 年 Barry Collin* 首次使用网络恐怖主义这一概念以来,已有大量文件、书籍和出版物以不同的方式描述网络恐怖主义是什么或试图统一其含义。到目前为止,对这一概念的解释各不相同。如果我们问一个知道如何使用可以连接到互联网的技术设备的人,什么是网络恐怖主义?他们会给我们相同的描述。不同的人群使用不同的词汇,因为没有确切的网络恐怖主义定义。然而,他们表达的都是与他们的想法相关的基本事实。本文不会试图定义网络恐怖主义是什么,但它会提到一些概念。我们将重点介绍恐怖组织如何利用网络空间作为力量倍增器来增强其能力。我们还将介绍恐怖分子信息收集技术、如何准备未来的袭击、如何计划行动以及如何执行袭击。

网络恐怖主义 – 隐形威胁 - Kwartalnik Bellona

摘要:自 1980 年 Barry Collin* 首次使用网络恐怖主义这一概念以来,已有大量文件、书籍和出版物以不同的方式描述网络恐怖主义是什么或试图统一其含义。到目前为止,对这一概念的解释各不相同。如果我们问一个知道如何使用可以连接到互联网的技术设备的人,什么是网络恐怖主义?他们会给我们相同的描述。不同的人群使用不同的词汇,因为没有确切的网络恐怖主义定义。然而,他们表达的都是与他们的想法相关的基本事实。本文不会试图定义网络恐怖主义是什么,但它会提到一些概念。我们将重点介绍恐怖组织如何利用网络空间作为力量倍增器来增强其能力。我们还将介绍恐怖分子信息收集技术、如何准备未来的袭击、如何计划行动以及如何执行袭击。

恐怖主义风险保险计划有效性报告

2 自 2016 年开始,财政部长必须在 2016 年 6 月 30 日之前向众议院金融服务委员会和参议院银行、住房和城市事务委员会提交一份报告,此后每隔一个 6 月 30 日提交一次,直至该计划到期。财政部于 2016 年 6 月 30 日发布了第一份计划有效性报告。请参阅 FIO,《恐怖主义风险保险计划总体有效性报告》(2016 年),https://home.treasury.gov/system/files/311/2016_TRIP_Effectiveness_%20Report_FINAL.pdf。财政部于 2018 年 6 月发布了第二份成效报告。请参阅 FIO,《恐怖主义风险保险计划总体成效报告》(2018 年),https://home.treasury.gov/system/files/311/2018_TRIP_Effectiveness_Report.pdf(2018 年成效报告)。财政部于 2020 年 6 月发布了第三份成效报告。请参阅 FIO,《恐怖主义风险保险计划总体成效报告》(2020 年),https://home.treasury.gov/system/files/311/2020-TRIP-Effectiveness-Report.pdf(2020 年成效报告)。本报告是财政部发布的第四份成效报告。

为减轻恐怖主义威胁而设计的商业建筑...

这项用于设计商业建筑的入门,以减轻恐怖袭击 - 保护办公室,零售,多户住宅和轻工业设施,为建造设计师,所有者和州和地方政府提供了指导,以减轻因对新建筑的恐怖袭击而造成的危害影响的影响。所提供的指南主要集中于爆炸性攻击和设计策略以减轻爆炸的影响,但该文档还涉及减轻化学,生物学和放射学攻击影响的设计策略。除了适用于新的商业办公室,零售,多户住宅和轻型工业建筑的设计外,提出的许多概念也适用于其他建筑类型和/或现有建筑物。

《恐怖主义(场所保护)法案》:影响评估

正在考虑的问题是什么?为什么需要政府干预?自 2017 年以来,英国经历了数次恐怖袭击,并阻止了另外 37 次袭击阴谋。目前没有强制要求场所考虑恐怖主义威胁并采取相应的缓解措施。公众在超过 928,000 个公共可访问位置 (PAL) 中面临广泛风险 - 被列为国家风险登记册中可能性最高的风险 - 此类袭击的影响超出了直接参与者的范围。几项调查和调查结果以及政府资源与利益相关者的广泛努力都强调了这一风险,但英国 PAL 的安全结果仍然不一致。政府必须立法强制实现保护性安全和准备成果。

fbi-dhs-国内恐怖主义战略报告.pdf

I. 报告要求概述《2020 财政年度国防授权法案》(该法案)要求联邦调查局 (FBI) 局长和国土安全部长与国家情报总监 (DNI) 协商,共同制作一份包含战略情报评估和国内恐怖主义 (DT) 数据的报告。1 该法案要求报告包含战略情报评估、活动讨论、有关 DT 事项的某些数据和建议。II.执行摘要 防止恐怖袭击仍然是 FBI 和国土安全部 (DHS) 的首要任务。自 9/11 以来,国际和国内威胁行为者构成的威胁发生了重大变化。我们今天面临的对国土的最大恐怖主义威胁来自独行侠 2,他们通常是网上激进分子,他们试图用容易获得的武器攻击软目标。许多暴力极端分子的动机和灵感来自社会政治目标和对目标的个人不满。在本报告中,我们将提供对 DT 的战略情报评估、对我们应对 DT 威胁的程序和方法的详细讨论,以及有关 DT 事件和调查的数据。III.简介 FBI 和 DHS 都负责防止美国发生恐怖袭击,包括由国内暴力极端分子 (DVE) 发动的袭击。3 这一目标推动了 FBI 的使命,即通过综合战略主动领导执法和国内情报工作,以击败针对美国公民和美国利益的恐怖袭击,以发现、渗透、

黑客在网络恐怖主义的职责 - ENPRESS期刊

摘要:几十年来,反恐斗争一直是国际安全政策的核心。最新形式的恐怖主义现在正在网络空间中犯下,使发现更加困难。与传统形式的恐怖主义网络恐怖主义一起似乎是所谓的ABC恐怖主义的一个要素,利用了网络空间的潜力。难以检测到网络空间操作的肇事者,其中一些是黑客。因此,为了进行有效的调查,以科学的方式识别可能成为恐怖袭击的肇事者的黑客和类型的黑客。全球化和互联网革命所提供的机会使恐怖分子能够利用工业和互联网社会所提供的可能性。应强调的是,互联网已成为我们生活中不可或缺的一部分,使我们和潜在的恐怖分子目标更加脆弱。因此,本文旨在确定网络恐怖主义在科学基础上的概念,并将其置于网络犯罪体系中。此外,通过描述不同类型的黑客来识别潜在的肇事者也是本文的目的。研究结果可能有助于当局更有效地预防和反应。本文仅集中在刑事法律观点上,并避免政治,军事法律或道德方法。

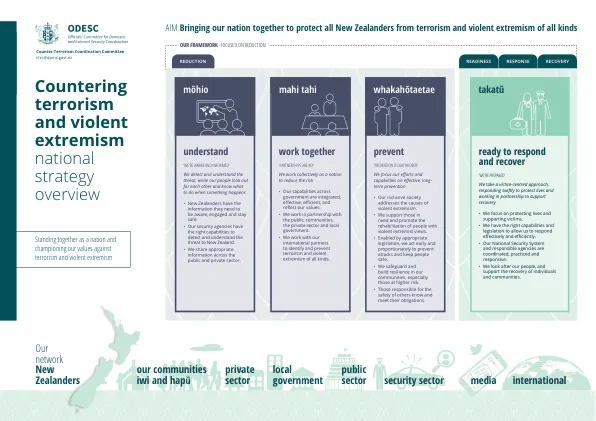

打击恐怖主义和暴力极端主义国家战略概述

描述 极端主义 存在于社会大部分群体广泛接受的信仰体系之外的宗教、社会或政治信仰体系,往往被社会大部分群体视为令人反感的。极端意识形态可能寻求从根本上改变政府、宗教或社会的性质,或建立一个以他们的意识形态为基础的社会。 暴力极端主义 为从根本上改变政府、宗教或社会的性质而对暴力进行辩护。这种暴力行为通常针对被视为威胁暴力极端分子成功或生存或破坏其世界观的团体。 恐怖主义 根据新西兰法律,恐怖主义行为是指出于意识形态、政治或宗教动机的行为,包括造成死亡或严重身体伤害的行为,目的是在民众中引起恐慌,或迫使政府做或不做某些事情。

网络恐怖主义 – 隐形威胁 - Kwartalnik Bellona

摘要:自 1980 年 Barry Collin* 首次使用网络恐怖主义这一概念以来,已有大量文件、书籍和出版物以不同的方式描述网络恐怖主义是什么或试图统一其含义。到目前为止,对这一概念的解释各不相同。如果我们问一个知道如何使用可以连接到互联网的技术设备的人,什么是网络恐怖主义?他们会给我们相同的描述。不同的人群使用不同的词汇,因为没有确切的网络恐怖主义定义。然而,他们表达的都是与他们的想法相关的基本事实。本文不会试图定义网络恐怖主义是什么,但它会提到一些概念。我们将重点介绍恐怖组织如何利用网络空间作为力量倍增器来增强其能力。我们还将介绍恐怖分子信息收集技术、如何准备未来的袭击、如何计划行动以及如何执行袭击。