XiaoMi-AI文件搜索系统

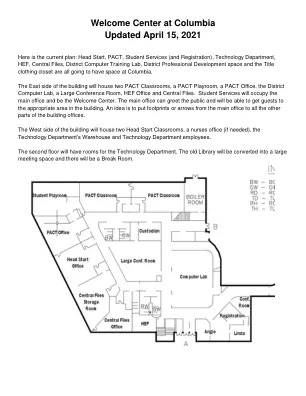

World File Search System哥伦比亚欢迎中心 更新于 2021 年 4 月 15 日

目前的计划如下:启蒙计划、PACT、学生服务(和注册)、技术部、HEF、中央档案、地区计算机培训实验室、地区专业发展空间和 Title 衣橱都将在哥伦比亚大学占有一席之地。大楼东侧将容纳两间 PACT 教室、一间 PACT 游戏室、一间 PACT 办公室、地区计算机实验室、一间大型会议室、HEF 办公室和中央档案。学生服务将占据主办公室并作为欢迎中心。主办公室可以接待公众,并能够将客人引导到大楼内的适当区域。一个想法是将脚印或箭头从主办公室放到大楼办公室的所有其他部分。大楼西侧将容纳两间启蒙计划教室、一间护士办公室(如果需要)、技术部的仓库和技术部员工。二楼将设有技术部的房间。旧图书馆将被改造成一个大型会议空间,并将设有一间休息室。

科学技术选集的附录...

国家深技术创业政策(NDTSP)旨在作为解决深技术初创公司面临的挑战并提供确定的政策干预措施以改善生态系统所面临的挑战。响应PM-Stiac的建议第21次会议,建立了NDSTP财团和一个工作组,以制定围绕Deep Tech Tech创业社区要求的全面政策框架。PSA办公室领导着起草NDTSP与许多利益相关者协商,包括促进行业和内部贸易部(DPIIT),电子和信息技术部(MEITY)生物技术技术部(MEITY),生物技术部(DBT),国防研究与发展组织(DRO),印度太空研究组织(DRO),太空研究组织(ISRO)等。

主题:报价奖(Q-24-793)Rubrik 企业数据保护信息技术部发布日期:2024 年 11 月 5 日发布

主题:报价奖(Q-24-793) 信息技术部门的 Rubrik 企业数据保护 演示日期:2024 年 11 月 5 日 演示者:采购总监 Rick F. Curry,CPPO;信息系统部总监 Josh O'Neal 建议动议:将 Rubrik 企业数据保护的报价授予负责任、反应迅速的投标人、位于亚利桑那州斯科茨代尔的 GHA Technologies Inc.,该公司为这些服务提交了 349,284.39 美元的总价。简要报告:Rubrik 是一款企业数据备份和勒索软件防护产品,包括硬件、软件和云服务,以取代该县目前的备份解决方案,该解决方案依赖于已达到使用寿命的硬件。讨论:《公共地方法规》规定,董事会应将价值超过 50,000 美元的采购或其他支出合同授予提交响应性投标的最低负责任投标人。对于不超过 50,000 美元的商品和服务采购,将处理报价请求,并且通常在部门级别与采购部门一致授予。由于授予建议,摄像机/安装的成本超过了 50,000 美元,因此报价单已提交董事会授予。预计这些服务不会超过 50,000 美元。预计这些服务的报价将低于 50,000 美元的门槛,因此不需要使用招标邀请 (ITB) 广告流程。因此,遵循报价请求流程,而不是正式投标流程。如前所述,大量供应商审查了该文件;因此,我们认为在报纸或州网站上公开宣传该项目不会对最终结果产生任何影响。鉴于报价的价值,县委员会的批准对于授予设备购买权是必要的。财政影响:部门运营预算 10-11000 中提供 1,095,592 美元的资金。并发:N/A 替代方案:N/A 附件:报价制表矩阵音频/视频需求:N/A

商务约会申请咨询:国会议员 Rt Hon Chloe Smith,前科学、创新和技术部国务大臣

亲自代表 PA Consulting Group Ltd(包括母公司、子公司、合作伙伴和客户)游说英国政府或其任何独立机构;您也不应直接或间接地利用您在政府和/或部长办公室的联系来影响政策、获得业务/资金或以其他不公平的方式使 PA Consulting Group Ltd(包括母公司、子公司、合作伙伴和客户)获得优势;● 自您在部长办公室的最后一天起两年内,您不应提供

使用实用的加密哈希算法增强网络安全,穆罕默德·纳西尔·萨利(Nasir Salihu)信息和通信技术部,tetfu

Enhancing Cybersecurity with Practical Cryptographic Hash Algorithms Mohammed Nasir Salihu Information and Communication Technology Department, Tetfund, Nigeria salihumn@gmail.com Abdulrasheed Jimoh Department of Computer Science, Faculty of Science, Gombe State University, Gombe, Nigeria jimohabdulrasheed1969@gmail.com Suraj Salihu Department of Computer Science,哥姆州立大学科学系,尼日利亚,尼日利亚surajsalihu@gsu.edu.du.ng Bala Modi计算机科学系,科学系,戈姆贝州立大学,尼日利亚gombe bmodi@gsu.edu.edu.edu.ng摘要通过网络空间的快速增长,互联网的迅速增长和计算技术的迅速发展,并启动了Innoctitive and Compuction and Compuction and Compuctions interive and Compuction and Compuction and Compuction and Commutitions技术,技术技术,技术的技术效果。在广泛依赖Web应用程序的情况下,入侵者对漏洞的持续剥削会带来很大的风险。随着Internet数据传输量飙升,算法迫切需要数据机密性和完整性。这项工作通过审查两种常用的单向密码哈希算法SHA和MD以及它们的变体来满足这一需求。这些算法的优点和劣势主要基于其输出长度。利用这篇综述的发现,面对不断发展的网络威胁,提出了提高网络安全措施的建议。使用Tools4NOOBS,一种在线哈希计算器,进行了经验测试,以进一步验证这些加密哈希功能的功效和弹性。关键字:网络安全,密码学,哈希算法,SHA,MD这项调查有助于对网络安全的持续论述,从而了解加密算法在保护信息和计算资源中的实际应用和含义。