XiaoMi-AI文件搜索系统

World File Search SystemHXRHPPC处理器RAD硬处理器

微处理器描述HXRHPPC处理器集成了五个执行单元 - 一个整数单元(IU),浮点单元(FPU),分支处理单元(BPU),负载/存储单元(LSU)和系统寄存器单元(SRU)。并行执行五个指令的能力以及使用快速执行时间的简单指令产生高系统效率和吞吐量。大多数整数指令具有一个时钟周期的吞吐量。FPU是管道的,因此可以在每个时钟周期中发出单精确的多重ADD指令。处理器提供独立的片上,16个kbyte,四向设置缔合性,物理上的caches,用于指令和数据以及芯片指令和数据存储器管理单位(MMU)。它还通过使用两个独立指令和数据块地址

CRAM格式规范(版本3.1)

Data type Name Value byte method the block compression method (and first CRAM version): 0: raw (none)* 1: gzip 2: bzip2 (v2.0) 3: lzma (v3.0) 4: rans4x8 (v3.0) 5: rans4x16 (v3.1) 6: adaptive arithmetic coder (v3.1) 7: fqzcomp (v3.1) 8: name tokeniser (v3.1)字节块内容类型ID块内容类型标识符ITF8障碍物ID块,用于将外部数据块与数据系列ITF8大小相关联的块内容标识符在应用块数据中的大小为block compression inf inf bock inf8 iTf8 iTF8 iTF8原始大小中的大小在字节中*其他字段(标题块)字节[4] CRC32 CRC32 HASH值在块中的所有前字节

lethe:便携式,异步安全删除-CRSS

加密擦除是一种替代,有效的安全删除技术;它在存储数据并通过删除关联的密钥来擦除数据之前,将用户数据加密。数据块上细粒的加密擦除片段对幼稚的加密擦除的不切实际存储要求;不仅需要存储每个密钥,而且每个密钥都必须擦除。最新的安全删除系统使用大型擦除存储的技术解决此问题,该技术在树层次结构中递归使用加密擦除,以将所需量的键存储量减少到单个键。不幸的是,由于其同步管理加密密钥和数据以避免数据损坏,因此现有的最新安全删除系统患有高IO潜伏期。这些现有的安全删除系统也不灵活,因为它们在块层管理加密,并且无法使用存储系统使用的文件系统抽象(例如,云存储,网络文件系统和保险丝存储系统)。

对话应用程序的语言模型

Belle II实验是一种粒子物理实验,旨在研究B介子的特性(含有底部夸克的重粒子)。belle II是Belle实验的继任者,目前正在日本伊巴拉基县Tsukuba的Kek的Superkekb Accelerator综合大楼进行委托。因此,对1不正确匹配。CRISPR-CAS9与基因工程有关。这是一项独特的技术,它使遗传学家和医学研究人员能够通过删除,添加或改变DNA序列的部分来编辑基因组的一部分。因此,对3不正确匹配。简单地说,区块链是一系列不变的数据记录,该记录由任何单个实体所没有的计算机集群管理。这些数据块中的每一个(即使用密码原理(即链)。区块链技术使市场参与者可以在没有中央记录的情况下跟踪数字货币交易。因此,对2正确匹配。因此,选项(b)是正确的答案。

用于错误检测和...的先进 VLSI 技术

本研究介绍了一种新型的超大规模集成 (VLSI) 系统中的错误检测和纠正方法,专门针对太空应用。本研究的核心是开发和实施一种复杂的二维纠错码,旨在显著提高外层空间恶劣条件下的内存可靠性。传统的纠错方法虽然在一定程度上有效,但无法解决突发错误这种复杂的现象——由于单一破坏性事件(如宇宙辐射)而同时在多个位中发生的错误。所提出的纠错方案创新地采用了扩展的 XOR 运算,覆盖了更大的数据块,从而为检测和纠正突发错误提供了更全面的解决方案。此外,循环冗余校验 (CRC) 技术的集成进一步增强了系统的错误检测和纠正能力。通过与现有方法的详细比较,我们的研究表明,所提出的二维代码不仅解决了当前纠错技术的局限性,而且还有助于提高太空工程中内存系统的可靠性。该方法的实施有望在突发错误普遍存在的环境中提供更好的性能,标志着空间系统设计和可靠性领域向前迈出的重要一步。

测量机载激光扫描仪数据中高度和平面测量差异的方法

摘要 机载激光扫描 (或激光雷达) 已成为获取数字地形模型数据的一种非常重要的技术。除此之外,该技术越来越多地用于获取点云,以对各种物体进行建模,例如建筑物、植被或电力线。作为一种主动技术,机载激光扫描即使在图像对比度较差的地形上也能提供高可靠性。该技术的精度通常规定为一到两分米的数量级。由于其主要用于数字地形建模,迄今为止对机载激光扫描精度潜力的检查主要集中在高度精度上。随着该技术用于一般重建任务和激光扫描仪系统分辨率的提高,激光扫描仪点云的平面精度成为一个重要问题。除了激光测距仪和偏转镜系统中的误差外,机载激光扫描仪的误差预算还受到用于传感器姿态 [位置和方向] 确定的 GPSI INS 系统的强烈影响。这些系统的误差通常会导致激光扫描仪数据条带变形,并且可能表现为激光扫描仪数据块中相邻条带重叠区域的差异。本文介绍了在 TIN 结构上实施的最小二乘匹配,作为确定激光扫描仪

基于指令关键性的节能硬件数据预取

摘要 — 硬件数据预取是一种延迟隐藏技术,通过在处理器需要之前将数据块提取到缓存中来缓解内存墙问题。对于高性能的先进数据预取器,由于请求数量的增加,这会增加内存层次结构中的动态和静态能量。提高硬件预取器能效的一种简单方法是预取执行关键路径上的指令。由于基于关键性的数据预取不会显著降低性能;这是解决能效问题的理想方法。我们讨论了现有关键指令检测技术的局限性,并提出了一种新技术,该技术使用重新排序缓冲区占用率作为检测关键指令的指标,并执行特定于预取器的阈值调整。使用我们的检测器,我们实现了最大内存层次结构节能 12.3%,PPF 性能提高 1.4%,平均值如下:(i) SPEC CPU 2017 基准:IPCP 在 L1D 时能耗降低 2.04%,性能降低 0.3%;(ii) 客户端/服务器基准:PPF 时能耗降低 4.7%,性能降低 0.15%;(iii) Cloudsuite 基准:IPCP 在 L1D 时能耗降低 2.99%,性能提高 0.36%。IPCP 和 PPF 是最先进的数据预取器。

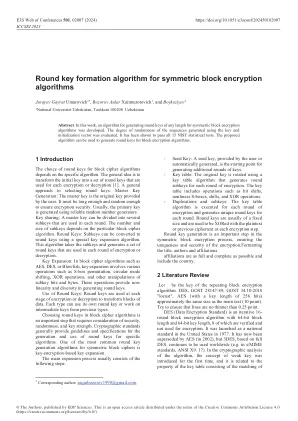

对称块加密算法的圆形密钥构造算法

块密码算法的圆键选择取决于特定算法。一般的想法是将初始键转换为用于每个加密或解密的一组圆形键[1]。选择圆形密钥的一般方法:主密钥生成:主密钥是用户提供的原始密钥。它必须足够长,足够随机,以确保加密安全性。通常,主要键是使用可靠的随机数生成器生成的。密钥共享:主密钥可以分为每回合中使用的几个子键。子键的数量和大小取决于特定的块密码算法。圆形键:可以使用特殊的钥匙扩展算法将子键转换为圆形键。该算法采用子键并生成一组圆形键,这些圆键用于每轮加密或解密。关键扩展:在诸如AES,DES或Blowfish之类的块密码算法中,密钥膨胀涉及各种操作,例如S-Box置换,圆形模式移动,XOR操作以及其他对子键位和字节的操纵。这些操作在生成圆形密钥时提供了非线性和多样性。使用圆形键:在加密或解密的每个阶段使用圆形键来转换数据块。每种类型都可以使用自己的圆形钥匙,也可以在以前类型的中间密钥上工作。在块密码算法中选择圆键是需要考虑安全性,随机性和关键强度的重要步骤。主要扩展过程通常包括以下步骤:加密标准通常为生成和使用特定算法的圆键提供指南和规格。对称块密码的最常见的圆形密钥生成算法之一是基于密钥加密的键扩展。

加密邮票 - 发现一些定义

加密邮票 - 发现一些定义NFT不可杀死的令牌:代表独特资产的基于区块链的令牌。这可能是一件艺术品,游戏中的一件,在虚拟世界或数字电影院票中的一件衣服。智能合约一个自我执行的程序,该程序可以自动化区块链交易中所需的操作。在某些情况下,它可能与NFT相关。关于智能合约的独特之处在于,尽管有两个或多个政党没有人需要绘制它。代码决定发生了什么,这不能逆转。钱包可以将其与电子邮件地址进行比较。这是您存储NFT的地方。您可以让所有人访问您的钱包。在这种情况下,每个人都可以看到里面的东西。相反的是一个私人钱包,只有所有者才能看到。以太坊可以运行智能合约的区块链网络。大多数NFT都利用以太坊网络。以太坊可以看作是新的互联网。这是一个通过智能合约构建的分散应用程序(DAPP)的分散网络。从理论上讲,可能性是无限的。Opensea目前是最大的NFT市场。以太坊区块链和多边形网络NFT可以在Opensea上进行交易。目前最大的收藏都是在Opensea上建造的,许多人认为这是NFT的首选目的地。哈希与数字指纹相当,哈希通过一组数字标识文本字符串或文件。如果两个文件或文本字符串具有相同的哈希值,它们几乎可以肯定相同。哈希表示,通过应用一个函数,其输出值的长度相同,将数字或字母数字字符串分配给数据。这是一种加密方法。区块链保留了交易记录的系统。这些交易可能会有所不同。从加密货币的付款到交换重要数据,例如合同,文凭或所有权证明。他们的共同点是,数据块是由双方数字签署而没有第三方参与并立即存储在数据库中的。

高级加密标准(AES)的比较分析

摘要:数据存储和通信的系统必须是安全的,并且加密算法对此至关重要。在这项工作中,比较了Rivest-Shamir-Adleman(RSA)算法和高级加密标准(AES)方法。我们根据AES和RSA加密算法的数学原理,安全特征,性能特征和实际考虑对AES和RSA加密算法进行了全面比较。我们还讨论了他们在各种情况下的优势和局限性,向信息安全从业者和决策者提供了有见地的信息。通过分析和对比AES和RSA的关键方面,我们旨在为理解这些广泛使用的加密算法做出贡献,并协助为特定的安全要求选择适当的算法。我们讨论了这两种算法之间的数学和算术比较,并在安全性,速度和实施复杂性方面评估它们的性能。我们的分析表明,尽管AE为对称密钥加密提供了更好的性能,但RSA为非对称密钥加密提供了安全的机制。我们还强调,根据应用程序的特定需求,选择正确的加密算法是多么重要。关键字:加密算法,RSA,安全性,速度,实现复杂性,AES。1。简介每天向数百万用户发送到数百万用户的大量数据强调了安全通信渠道的关键作用。随着越来越多的数据被传输并以电子方式保存,确保数据安全性比以往任何时候都重要[10]。加密算法广泛用于在通信和存储系统中保护数据。选择适当的加密算法对于提供足够的安全性并确保特定应用程序的最佳性能至关重要[3]。高级加密标准(AES)和激烈的Shamir-Adleman(RSA)算法是两种最流行的加密方法。RSA使用不对称的密钥加密方法,而AES使用对称键。AES和RSA都有其优势和局限性,并且选择适当的算法需要对其数学,算法和性能方面进行透彻的了解[5]。国家标准技术研究所(NIST)定义了AES算法,以其在软件和硬件实施方面的效率而闻名,使其非常适合具有严格性能要求的应用。但是,与AES相比,RSA技术的加密和解密速度可能较慢。这是因为它基于分解大量数的数学复杂性,这在键分布和身份验证方面提供了鲁棒性。此外,RSA通常用于密钥交换和数字签名,而AE通常用于对称大量数据的对称密钥加密。在本文中,我们根据其数学原理,安全特征,绩效特征和实际考虑对AES和RSA加密算法进行了全面比较。2。国家标准技术研究所(NIST)于1998年创建了它,以扮演数据加密标准(DES)的角色。我们还讨论了他们在各种情况下的优势和局限性,为信息安全领域的决策者和从业者提供了宝贵的见解。通过分析和对比AES和RSA的关键方面,我们旨在为理解这些广泛使用的加密算法做出贡献,并协助为特定的安全要求选择适当的算法。材料和方法提供了一种安全的对称密钥加密算法,该算法提供了一种安全的加密和解密数据的方法,称为高级加密标准(AES)。AES是一个在固定长度数据块上运行的块密码。它使用对称键进行加密和解密,这意味着两个操作都使用相同的密钥。AES支持128、192和256位的关键长度,其安全性取决于密钥长度[1]。AES使用替代 - 帝国网络(SPN)结构,该结构由几轮操作组成。在每个回合中,AES将四个转换应用于输入块:字节替换(Subbytes),行移动(shiftrows),列混合(MixColumns)和键添加(AddRoundKey)[1]。这些转换旨在提供混乱和扩散,这是任何加密算法的重要特性。AE的数学分析重点介绍了SPN结构的特性,例如其关键时间表,扩散和