XiaoMi-AI文件搜索系统

World File Search System通过全面的渗透测试增强移动安全

在2020年至2022年在伊斯玛利亚研究站进行了一次实地实验,以改善Khaya Senegalensis和Swietenia Mahagoni的生长,并结合使用矿物质肥料(NPK)和生物肥料(Azotobacter coctere crocter cocter cocter cocter),并散发出杂物,并添加杂物,并散发出细菌,并使用。沙质土壤条件。使用四种处理设计的分裂图(对照(50%矿物肥料(M.) + 50%生物肥料(Bio。),100%M和100%生物。)每个物种。Ve- getative growth, leaf area, tree biomass, stored carbon, basal area, tree volume, and in the soil both of microbial account and mineral content were determined.实验结果表明,研究最多的参数之间研究的物种之间没有显着差异,除了塞内加尔氏菌(Khaya senegalensis)与玛哈基尼(Swietenia Mahagoni)的根生物量和低于储存的碳的显着差异最高。显然,最高的显着生长Pa-Rameter是100%矿物肥料,其次是(50%M + 50%Bio。)与对照相比。100%M和(50%M。 + 50%生物)之间没有显着差异。)芽干生物量(分别为15.19和12.02 kg)和上述碳(分别为0.28和0.22 mt)。在种植和对照之前与种植的树种栽培后,微生物账户和矿物质含量得到了改善,尤其是在50%的矿物质肥料和50%的生物肥料治疗中。微生物账户和矿物质含量得到了改善,尤其是在50%的矿物质肥料和50%的生物肥料治疗中。总而言之,一种含有50%矿物质肥料和50%生物肥料的治疗方法,导致理想的塞内加伦(Khaya Senegalen-Sis)和Swietenia mahagoni在沙质土壤中的生长,以廉价且可持续。

工程师(渗透测试) - 职位描述 - 文职

北约网络安全中心 (NCSC) 负责规划和执行网络安全的所有生命周期管理活动。在履行这一职责时,NCSC 提供专业的网络安全相关服务,涵盖北约通信和信息系统 (CIS) 整个生命周期的科学、技术、采购、运营、维护和持续支持。NCSC 在北约的 C4ISR 背景下确保联盟的运营和业务安全开展。NCSC 为 NCI 机构客户和用户以及该机构的所有其他部门提供网络安全服务;这包括所有服务线、计划办公室、CIS 支持单位/部门和机构运营中心。NCSC 负责在以下专业安全领域提供广泛的服务:CIS 安全、网络防御、信息保证、计算机安全和通信安全。在履行其职责时,NCSC 为网络安全相关政策和战略的制定和实施提供支持,并为所有北约 CIS 提供生命周期安全风险管理服务。 NCSC 在网络安全新能力和创新的开发方面处于领先地位。NCSC 整合并提供专业服务,以防止、检测、应对和恢复网络安全事件。

利用实时策略进行渗透测试

除了设计一种高效且功能强大的机器学习算法来自动化渗透测试之外,人们可能还想看看实时战略电脑游戏,因为两者都涉及一个攻击另一个实体的实体,无论是针对网络的渗透测试人员还是针对视频游戏中玩家群体的计算机。从历史上看,电脑游戏中的人工智能和机器学习是通过强化学习协议实现的,这种协议也非常适合自主渗透学习算法。实时战略游戏和渗透测试之间的另一个相似之处是游戏在大状态空间和复杂的选项组合下运行。随着时间的推移,这变得更加复杂,因为常用的计算能力有所提高,人类玩家也变得更加熟练。战略游戏中的选择组合是无限的,这是它们与计算机网络的另一个共同点;试图进入网络安全网络允许许多不同的选择,这些选择并不总是容易预测的——这是应用强化学习的极好基础。实时战略游戏和渗透测试之间的另一个共同点是网络和游戏的布局事先并不完全清楚。渗透测试人员必须采用侦察来了解网络拓扑;战略游戏中的“战争迷雾”使玩家在探索之前无法了解地形。因此,许多论点都支持使用计算机战略游戏和模拟作为开发自主网络安全产品(如渗透测试)的框架。此外,尽管实时战略游戏有大量选项,但可以使用少数几种较大的战略类型进行游戏;考虑到侦察期间发现的漏洞配置,这可以告知渗透测试选择使用的攻击树类型。

渗透测试结果 - 331 Clair Road East, Guelph, ON

在 Stantec 的监督下,MLG 挖掘了前面提到的试验坑,深度从地表以下 (BGS) 0.6 米到 2.8 米不等,代表了未来渗透廊道的预计基准高程。在渗透廊道基准高程高于现有等级的位置,MLG 仅移除表土层以暴露下层原生土壤沉积物(即 TP01-23 至 TP03-23、TP06-23、TP09-23、TP12-23 和 TP14-23)。 Stantec 按照 Credit Valley Conservation (CVC) 和 Toronto and Region Conservation (TRCA) (2010 3) 低影响雨水管理规划和设计指南附录 C 中概述的协议确定了试验坑的挖掘深度/高程,该指南要求挖掘延伸至给定渗透廊道的预计基准高程,以便进行现场土壤渗透测试。

用于 SoC 安全验证的模糊测试、渗透测试和 AI 测试

摘要 — 片上系统 (SoC) 的使用和应用日益广泛,导致这些架构发生了巨大的现代化。对于现代 SoC 设计,由于包含大量复杂且异构的知识产权 (IP) 及其隐私保护声明,因此存在各种高度敏感的资产。必须保护这些资产免受任何未经授权的访问和各种攻击。获取此类资产的攻击可以通过不同的来源完成,包括恶意 IP、恶意或易受攻击的固件/软件、不可靠和不安全的互连和通信协议以及通过功率/性能配置文件的侧信道漏洞。任何未经授权访问此类高度敏感的资产都可能导致原始设备制造商 (OEM) 的公司机密泄露或最终用户的身份被盗。与 SoC 架构的功能测试和验证的巨大进步不同,安全验证仍在兴起,学术界和工业界对此的努力很少。不幸的是,SoC 架构的现代化与其安全验证方法之间存在巨大差距。由于现代电子设计自动化 (EDA) 工具中缺乏自动化的 SoC 安全验证,本文全面概述了作为 SoC 安全验证过程基础必须实现的要求。通过回顾这些要求,包括创建统一的 SoC 安全验证语言、定义安全策略、制定安全验证等,我们提出了利用模糊测试、渗透和 AI 测试等自改进技术进行安全验证的实现。我们评估了所有挑战和解决可能性,并提供了通过这些自改进技术实现 SoC 安全验证的潜在方法。

在整个花朵季节中,定期添加葡萄糖抑制了在添加剂湖水样品中的蓝细菌丰度

在当今时代,移动设备已成为我们日常生活中不可或缺的一部分,确保移动应用程序的安全性变得越来越重要。移动渗透测试是网络安全领域内的专门子场,在保护移动生态系统免受威胁不断发展的景观方面起着至关重要的作用。移动设备的普遍存在使它们成为网络犯罪分子的主要目标,并且通过移动应用程序获得的数据和功能使它们成为可保护的宝贵资产。移动渗透测试旨在确定移动应用程序和设备本身内的漏洞,弱点和潜在的漏洞。与通常关注网络和服务器安全性的传统渗透测试不同,移动渗透测试将移动平台带来的独特挑战中零。移动渗透测试是网络安全中的专业领域,是网络安全专家工具中的重要工具,可保护移动生态系统免受新兴威胁。本文介绍了移动渗透测试,强调了其重要性,包括用于Android和iOS平台的全面学习实验室,并突出显示了它与传统的渗透测试方法的明显不同。

自然科学-An -Najah期刊

摘要:在这项研究中,我们提出了一种革命性的深入强化学习方法,用于自动渗透测试。建议的方法使用深度Q学习网络来开发有效利用目标系统中弱点的攻击序列。该方法在虚拟环境中进行了测试,结果表明它可以识别手动渗透测试无法做到的漏洞。在这项工作中使用了各种工具,包括深Q学习网络,Mulval,NMAP,VirtualBox,Docker,Docker,National脆弱性数据库(NVD)和共同的漏洞评分系统(CVSS)。建议的方法显着优于当前自动穿透测试方法。我们提出的方法可以检测到手动渗透测试错过的缺陷,并且可以修改(根据惩罚值)以适应目标系统(网络)更改的更新。此外,它有可能大大提高渗透测试的有效性和效率,并可能有助于提高计算机系统的安全性。在这项工作中进行的实验测试通过在攻击自动化过程中利用最有效的攻击向量,揭示了DQN自动渗透测试的有效性。通过在攻击自动化过程中利用最有效的攻击向量,揭示了DQN自动渗透测试的有效性。

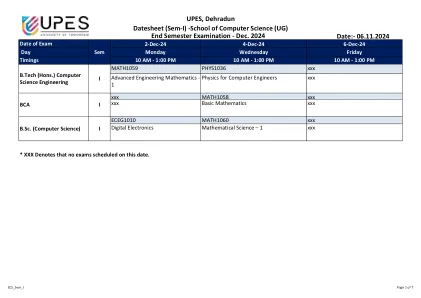

日期:-06.11.2024 UPES,DATESHEET(SEM-I)

CSVT4013P-container编排和基础设施自动化/CSBA4022P-DATA仓库和数据挖掘和数据挖掘/CSSF4016P伦理hacke anck-Enterration ancteration and渗透测试/csbl4003p-blockchain Compentes and COMMANTENTENT and CONTINTINCE CONTERTINC编排