XiaoMi-AI文件搜索系统

World File Search System工业 4.0:将安全连接解决方案集成到...

10. 渗透测试目录 11. 异常检测 12. 自动测试用例生成 13. 网络扫描工具 14. 产品生命周期数据管理中的身份、安全性和安全

ANDA 中提交的外用产品体外渗透试验研究的相关实际考虑

• 非活性成分成分和定量组成无差异。例如,定性(Q1)和定量(Q2)相同 • 物理和结构(Q3)相同 • 体外释放测试(IVRT) • 体外渗透测试(IVPT)

Arjun Sampath Kumar

脆弱性评估和渗透测试实习生Whizzc Pvt Ltd 2024年8月 - 2024年12月•执行4个Web,2个网络,1个API和1个移动应用程序渗透测试,构成了7种不同的客户群。•单枪匹马在DAST参与过程中发现了7个关键和16个高严重性脆弱性。•通过POCS协助CVSS评分并起草9个专业渗透测试报告。KL University的学生同伴导师和助教,2022年4月 - 2024年4月•在密码学,计算机网络,数据库和网络安全课程中为40多个同行指导了40多个同行。•进行了25多次学习课程,提供了课程指导并协助实验室练习。

网络安全中的大型语言模型

在积极地追求卓越的网络安全时,组织经常采用渗透测试和脆弱性评估作为必不可少的工具来强化其防御能力。渗透测试(通常称为道德黑客攻击)涉及熟练的专业人员进行的模拟网络攻击,以识别和利用系统,网络和应用程序中的潜在漏洞。这种动手方法使组织能够在受控环境中评估其安全措施的弹性,从而发现恶意演员可能会利用的弱点[23,24]。脆弱性评估专注于系统地识别,量化和优先考虑IT环境中的漏洞。通过定期评估,组织可以保持领先于新兴威胁,及时解决弱点,并提高其整体安全姿势[25]。这些积极的措施在维持对网络威胁不断发展的环境的动态和适应性防御方面起着至关重要的作用。

PowerSchool AI

PowerSchool 拥有一套全面的计划来保护我们应用程序的安全性和完整性 - 包括强大的云安全、设计安全性、第三方渗透测试和负责任的披露计划 - 所有这些都经过独立的第三方审计师的验证,PowerSchool 展示了我们保护客户数据的承诺。

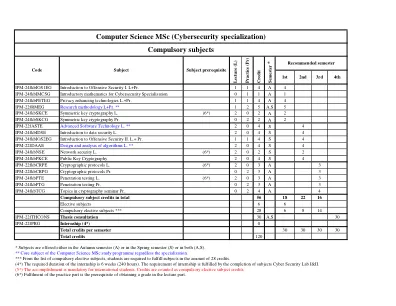

计算机科学硕士(网络安全专业)......

IPM-24fkbIOS1EG 进攻性安全简介 I. L+Pr. 1 1 4 A 4 IPM-24fkbIMCSG 网络安全专业化入门数学 0 1 1 A 1 IPM-24fkbPETEG 隐私增强技术 L.+Pr. 1 1 4 A 4 IPM-22fRMEG 研究方法 L+Pr. ** 1 2 5 A,S 5 IPM-24fkbSKCE 对称密钥加密 L. (6*) 2 0 2 A 2 IPM-24fkbSKCG 对称密钥加密 Pr. 0 2 2 A 2 IPM-22fASTE 高级软件技术 L. ** 2 0 4 S 4 IPM-24fkbIDSE 数据安全简介 L. 2 0 4 S 4 IPM-24fkbIOS2EG 进攻性安全简介 II. L.+ Pr. 1 1 4 S 4 IPM-22fDAAE 算法设计与分析 L. ** 2 0 4 S 4 IPM-24fkbNSE 网络安全 L. (6*) 2 0 2 S 2 IPM-24fkbPKCE 公钥密码学 2 0 4 S 4 IPM-22fkbCRPE 加密协议 L. (6*) 2 0 3 A 3 IPM-22fkbCRPG 加密协议 Pr. 0 2 3 A 3 IPM-24fkbPTE 渗透测试 L. (6*) 2 0 3 A 3 IPM-24fkbPTG 渗透测试 Pr. 0 2 3 A 3 IPM-24fkbTCG 密码学主题研讨会 Pr. 0 2 4 A 4 必修科目总学分 56 18 22 16 选修科目 6 6 必修选修科目*** 28 6 8 14 IPM-22fTHCONS 论文咨询 30 A,S 30 IPM-22fPRG 实习(4*) 0 每学期总学分 30 30 30 30 总学分 120

企业测试管理标准 - 联邦学生援助

2.2 2009 年 10 月 2 日 附录 A:添加 NIST。附录 B:添加 NIST、中间件、渗透测试和基于风险的测试。附录 E:在所有模板的开头和模板文件名中添加模板版本号。添加新模板 23(灾难恢复测试就绪评审文档)。在附录 D 中:在基础设施/应用程序测试部分添加有关测试要求的指导。更新灾难恢复部分。添加企业测试团队和业务部门负责的项目。添加有关 DR TRR 的部分/列表。将基于风险的测试用例确定添加到第 20 节。添加声明,有关渗透测试和漏洞扫描的政策将发布在 FSA 门户网站上。用 ESB 替换所有 EAI 实例。第 2.3 节:添加 EDSS SA-3 咨询声明。添加新的第 2.4 节(预算考虑)。第 3.4.1.1 节:添加 FSA 测试经理在 PRR 备忘录上提供签字认可签名的责任

穿透测试-Arancia

Arancia的渗透测试服务使安全负责人能够主动识别和解决关键基础架构,Web应用程序,API,移动应用程序和OT/IOT系统的漏洞。我们的认证专业人员团队利用行业领先的方法和高级工具来模拟现实世界的攻击,在恶意演员可以利用他们之前暴露出弱点。