XiaoMi-AI文件搜索系统

World File Search System犯罪分子利用生成人工智能来协助

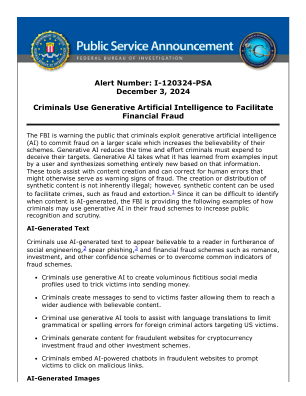

美国联邦调查局 (FBI) 警告公众,犯罪分子利用生成人工智能 (AI) 进行更大规模的欺诈,这增加了他们计划的可信度。生成人工智能减少了犯罪分子欺骗目标所需花费的时间和精力。生成人工智能从用户输入的示例中获取知识,并根据该信息合成全新的东西。这些工具可协助内容创建,并可纠正可能作为欺诈警告信号的人为错误。创建或分发合成内容本身并不违法;但是,合成内容可用于促进欺诈和勒索等犯罪行为。1 由于很难识别内容是否由人工智能生成,FBI 提供了以下示例,说明犯罪分子如何在其欺诈计划中使用生成人工智能来提高公众的认知和审查。

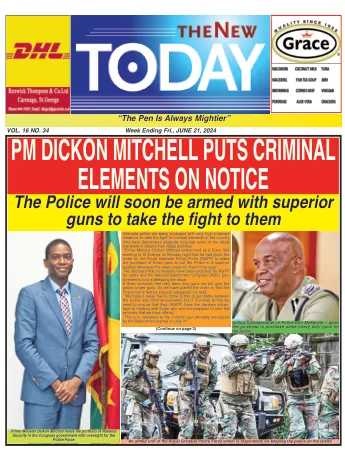

PM Dickon Mitchell将犯罪分子通知

格林纳达警察正在配备高功率的武器,以将战斗带给该国的犯罪分子,据称他们本身就购买了一些最新的硬件来捍卫他们的非法活动。总理迪肯·米切尔(Dickon Mitchell)在周一晚上在圣安德鲁(St Andrew)的一次市政厅会议上宣布,他已下达皇家格林纳达警察部队(RGPF)的命令,以购买这些枪支,以使警察处于较高的位置,只要有需要使用这些枪支。他透露,多年来,RGPF没有为RGPF采购枪支,他的国家民主国会(NDC)政府现在正在解决这个问题。如果他们犯罪分子认为他们有很长的枪支,我们将给警察更长的枪支。,我们已经下达了命令,以便警察实际上可以得到适当的装备。”“我们希望它永远不必做到这一点(警察和犯罪分子之间的枪战),但是如果是这样,我们需要确保他们(RGPF)在与那些不准备接受我们提供的大赦的人时具有决定性的优势。这是指7月31日到期的国家提出的3个月大赦。

外国犯罪分子对美国社区听证的影响

加利福尼亚州移民诚信、安全和执法小组委员会排名成员 J. Luis Correa 阁下提交的材料,供记录在案 Young Kim 阁下、J. Luis Correa 阁下和 Mike Levin 阁下致美国国土安全部部长 Alejandro Mayorkas 阁下的一封信,2023 年 6 月 15 日 Mike Levin 阁下和 J. Luis Correa 阁下致智利大使馆大使 Juan Gabriel Valde 的一封信,2023 年 6 月 15 日 J. Luis Correa 阁下致美国国土安全部部长兼国务卿布林肯的 Alejandro Mayorkas 阁下的一封信,2023 年 6 月 6 日 Juan Gabriel 阁下致加利福尼亚州奥拉奇县地方检察官 Todd Spitzer 的一封信智利大使胡安·加布里埃尔·瓦尔德(Juan Gabriel Valde´s),智利大使馆,2023 年 6 月 14 日 致尊敬的 J. Luis Correa 的一封信,来自美国国土安全部立法事务助理部长,2023 年 7 月 12 日 致尊敬的 J. Luis Correa 的一封信,来自智利大使胡安·加布里埃尔·瓦尔德(Juan Gabriel Valde´s),智利大使馆,2023 年 6 月 16 日 美国移民和海关执法局 (ICE) 和执法和驱逐行动 (ERO) 的报告,2023 年 7 月 6 日,由印第安纳州移民诚信、安全和执法小组委员会成员维多利亚·斯帕茨 (Victoria Spartz) 提交,以供记录 华盛顿州移民诚信、安全和执法小组委员会排名成员普拉米拉·贾亚帕尔 (Pramila Jayapal) 提交的材料,以供记录亚太性别暴力研究所 (API–GBV),2023 年 7 月 13 日 ASISTA 移民援助组织的声明,2023 年 7 月 12 日 世界教会服务社 (CWS) 的声明 拘留观察网络 (DWN) 的声明 Esperanza United 的声明,2023 年 7 月 12 日 全国终止家庭暴力网络 (NNEDV) 的声明,2023 年 7 月 13 日 塔希丽司法中心的声明,2023 年 7 月 12 日 ValorUS 首席执行官桑德拉·亨利克斯 (Sandra Henriquez) 致加州移民诚信、安全和执法小组委员会主席汤姆·麦克林托克 (Tom McClintock) 的一封信,2023 年 7 月 12 日

达尔文效应:网络犯罪分子将人工智能武器化

查尔斯·达尔文的自然选择理论表明,能够生存下来的并不是最强大或最聪明的,而是那些适应能力最强、最能抵御变化的。1 人工智能革命已经到来,尽管人工智能具有无限的美好和实现美好的可能性,但网络犯罪分子仍在不断开发人工智能以用于网络攻击。在争夺统治地位的最终斗争中,人工智能将在网络犯罪分子和网络安全捍卫者之间的军备竞赛中检验达尔文的自然选择理论。如果达尔文的理论是正确的,那么在不断发展的人工智能面前,最能适应和抵御变化的群体(无论是犯罪分子还是捍卫者)将生存下来并蓬勃发展。本文探讨了网络犯罪分子将生成式人工智能武器化和用于犯罪的情况。本文的目的是创建有关该主题的术语资源,解释网络犯罪分子利用的策略和技术,并提供这些技术如何用于利用公司进行网络攻击的示例。通过创建语言和意识,我们可以更好地让我们的组织和社区做好准备,以抵御人工智能驱动的网络攻击。进化的网络犯罪分子善于利用人员、流程和技术来实施网络攻击。截至 2024 年,犯罪分子使用三种常见的人工智能来实施网络攻击:(1) 利用汇总的被盗数据对人类进行社会工程;(2) 创建合成媒体和深度伪造 2 使用音频/视频过滤器冒充另一个人 3 ;(3) 创建恶意代码。4 这种可访问性和独创性的结合对网络防御者提出了艰巨的挑战。

网络犯罪分子利用人工智能武器化的五种方式

近年来,人工智能 (AI) 在企业和个人中越来越受欢迎。这项技术的应用非常广泛,但最常见的应用包括计算机视觉解决方案、自然语言处理系统以及预测和规范分析引擎。尽管人工智能技术肯定可以在网络安全领域带来好处,但它也有可能被网络犯罪分子利用。因此,企业必须了解与这项技术相关的网络风险,并实施策略以尽量减少这些担忧。以下是网络犯罪分子利用人工智能技术的五种方式,以及帮助企业防范其武器化的技巧。

MIKE MALSCH,- 网络政策 NASK

这些重大事件的数量和规模每天都在变化,这对我们集体应对的能力提出了挑战。重要的是,我们并不认为犯罪分子与民族国家是“非此即彼”的关系。联邦调查局的一个与众不同之处在于,我们有权调查和收集有关犯罪分子和民族国家威胁的情报。通过这项工作,我们看到了一种混合威胁,网络犯罪活动和民族国家活动之间往往没有明确的界限。最好将恶意网络活动视为一个连续体,其中一些网络犯罪分子与民族国家签订合同或向其出售服务;一些民族国家行为者利用他们的访问权限和技能来赚取外快;民族国家使用网络犯罪分子通常使用的工具和技术来掩盖他们的活动。

网络犯罪和新冠肺炎:风险与应对措施

积极调查网络犯罪在短期内将面临挑战——尤其是在疫情爆发前资源有限的国家。网络犯罪分子(包括 APT 组织)将继续利用这一点。必须加强对成功逮捕或打击试图利用当前危机的网络犯罪分子的公开报道。荷兰最近在一周内关闭了 15 家 DDoS 提供商 5 等影响力巨大的行动有助于展示可见的影响,并提醒网络犯罪分子全球行动仍在继续。必须继续对高风险网络犯罪行为者进行主动的秘密在线行动。与直觉相反的是,网络犯罪分子可能会在网上冒更大的风险,因为

网络犯罪预防传单 - SIM 卡交换 - 陆军刑事侦查局

美国几乎每个人都有一部蜂窝设备。这意味着每个人都以数字方式连接到设备关联的电话号码以及存储在设备上的信息、财务、健康、工作、社交等。只需简单的 SIM 卡交换(有时称为 SIM 劫持、SIM 卡劫持或 SIM 卡黑客攻击),手机用户就可能被锁定在自己的号码之外。SIM 卡(即用户识别模块)是指用户插入手机和其他设备以在移动网络上识别和验证它们的小卡。SIM 卡保存着国际移动用户识别码 (IMSI) 等信息以及用于加密和解密移动设备与网络之间通信的密钥。SIM 卡在拨打电话、发送消息和访问用户的移动数据服务方面起着至关重要的作用。近年来,提供商已开始在移动设备中使用 eSIM 或嵌入式 SIM。eSIM 是移动设备中使用的传统物理 SIM 卡的数字版本。与物理 SIM 卡不同,eSIM 直接嵌入设备硬件中,无需物理卡,并允许用户在不更换 SIM 卡的情况下切换移动运营商。不幸的是,拥有 eSIM 并不能防止 SIM 卡交换攻击。网络犯罪分子利用 SIM 卡交换作为一种技术来对受害者进行身份盗窃。在 SIM 卡交换过程中,网络犯罪分子将受害者的蜂窝服务从受害者拥有的 SIM 卡转移到网络犯罪分子控制的新 SIM 卡上。为了实施这种攻击,网络犯罪分子必须冒充受害者,说服受害者的移动运营商将服务转移到新的 SIM 卡上。攻击者通常通过社交工程策略获取个人信息,例如网络钓鱼电子邮件、广泛的开源和社交媒体研究或从暗网购买信息。一旦网络犯罪分子成功地向移动运营商冒充受害者,网络犯罪分子就会将短信和电话转移到他们控制的 SIM 卡上。随后,网络犯罪分子利用双因素身份验证来访问短信、电子邮件、密码、社交媒体平台、照片、加密货币交易账户、财务数据、银行账户和其他有价值的物品。及时检测 SIM 卡交换可以最大限度地减少潜在的负面后果。SIM 卡交换警告信号包括:

网络犯罪预防传单 - 陆军刑事侦查局

AiTM 通常涉及伪装成来自可信来源(例如银行、Google、Microsoft)的网络钓鱼电子邮件或短信。电子邮件或短信包含一个指向模仿可信来源网页(例如 Microsoft O365 登录页面)的虚构网页的链接。一旦受害者提供其用户名和密码,帐户凭据就会转发给网络犯罪分子并自动用于登录合法网站。如果受害者启用了多因素身份验证 (MFA),MFA 也会照常转发给受害者。一旦受害者完成 MFA,他们就会照常登录可信网站。但是,会话 cookie 会提供给网络犯罪分子,以后可以通过冒充受害者来访问合法服务,而无需通过 MFA 提醒他们。在这些情况下,网络犯罪分子充当受害者和合法网页之间的代理。