XiaoMi-AI文件搜索系统

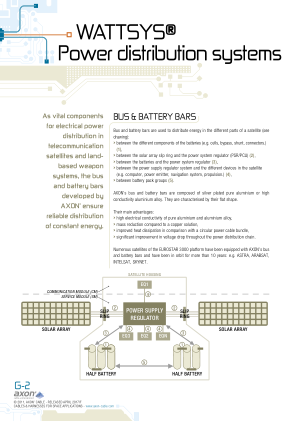

World File Search SystemWATTSYS® 配电系统

为了将母线安装到航天器壁上,需要使用刚性铝制固定装置和由高性能热塑性聚合物或铝组件制成的柔性固定装置。这些有助于显著减少振动、冲击和温度的机械影响。为了安装母线,AXON' 建议每隔 200 毫米 (7.9”) 放置一个刚性固定装置和多个柔性固定装置。柔性固定装置允许母线随着航天器的运动而弯曲,同时考虑到其热弹性行为。刚性支撑确保母线完全固定到机械结构上。固定装置和母线的安装根据适用的客户规范进行。

配电系统运营商及以后:

虽然对澳大利亚能源系统的权力下放是变革性脱碳和净零途径的关键部分,但现在已广泛认识到,对计划,投资,运营和调度的完全集中式控制不太可能在高渗透DER渗透的能源市场中有效或有效。分散的能源系统促进了最佳生产,存储,部署和使用可再生能源或接近来源的可再生能源。除了为更多最终用户提供更大的清洁能源服务外,能源系统的权力下放还可以减少网络效率低下以及环境和经济成本(例如,避免昂贵的大规模生成和其他网络基础架构)。同时,网络不再是从批发市场到最终用户(消费者)的电力提供商。同样,许多消费者不再是被动最终用户。这些及其相关的更改都作为对能源部门的现有监管框架的重大挑战,包括政策,法律,法规,规则,代码等。截至2023年,很少有人建议现有的监管框架适合用途。相反,它是脱碳并实现净零排放的主要障碍。

主动配电系统运营商 (DSO)

关于作者 Michael Pollitt 剑桥大学 CERRE 学术联席主任 Michael Pollitt 是剑桥大学贾奇商学院的商业经济学教授。他是该大学能源政策研究小组 (EPRG) 的助理主任,也是剑桥大学西德尼苏塞克斯学院经济学和管理学研究主任和研究员。他曾担任英国天然气和电力市场办公室的外部经济顾问。 Monica Giulietti 拉夫堡大学 CERRE 研究员 Monica Giulietti 是拉夫堡大学商学院的 CERRE 研究员和微观经济学教授,她在那里领导经济学学科小组,主要关注能源经济学和监管。此前,她曾在华威大学、诺丁汉大学、阿斯顿大学和埃克塞特大学工作。 Andrei Covatariu 能源政策组 (EPG) 高级研究员 Andrei Covatariu 是罗马尼亚能源政策组 (EPG) 的高级研究员,也是联合国欧洲经济委员会 (UNECE) 能源数字化工作组的专家 Daniel Duma 斯德哥尔摩环境研究所研究员 Daniel Duma 在能源领域工作了 10 年,在 Enel 担任过与公共政策、发展、金融和可持续性相关的各种职务。目前,他是斯德哥尔摩环境研究所的研究员。Daniel 还是能源政策组的附属专家,他为绿色转型和经济增长的研究项目做出了贡献。

输电线路配电系统故障检测

摘要:电力已成为我们所有人最抢手的便利设施。电力仅限于城市的时代已经一去不复返了。现在,它已经覆盖了世界每个遥远的地方。所以我们现在有一个复杂的电力系统网络。这种电力由输电线路传输。这些故障的发生是自然的。这些故障会损坏许多重要的电气设备,如变压器、发电机、输电线路。对于不间断电源,我们需要尽可能地防止这些故障。线路在输送电力时要延伸很长的距离,因此,该项目需要在尽可能短的时间内检测到故障。用于这些故障检测的基于微处理器和微控制器的系统发展迅速。本文模拟了使用 PIC 微控制器和 ADC 电流传感器检测故障的数值过流继电器。这些继电器比传统的机电继电器和静态继电器更可靠,响应更快。它们具有更大的设置范围、更高的精度、更小的尺寸和更低的成本,以及许多其他功能,例如故障事件记录、自动复位等。使用基于智能 GSM 的故障检测和定位系统来充分准确地指示和定位发生故障的确切位置。这将确保技术人员更短的响应时间来纠正这些故障,从而帮助避免变压器损坏和灾难。该系统使用电流变压器、电压变压器、PIC 16F877 微控制器、RS-232 连接器和 GSM 调制解调器。该系统自动检测故障、分析和分类这些故障,然后使用基于阻抗的算法方法计算故障与控制室的距离。最后,故障信息被传输到控制室。该项目是关于设计数字继电器,当输入值超过继电器中设置的参考值时,检测到故障,然后向断路器发出跳闸信号。总之,由于系统自动准确地提供准确的故障位置信息,因此定位故障所需的时间大大减少。关键词:PIC 微控制器、ADC 电流传感器、GSM。

客户配电系统互连指南...

DG/DER 系统的一般要求 ................................................................................................................................................ 29 1. 目录牌匾 ................................................................................................................................................................ 29 2. 计费仪表 ................................................................................................................................................................ 30 3. 服务断开: .................................................................................................................................................... 30 4. 过流保护 ................................................................................................................................................................ 30 5. PV 仪表: ............................................................................................................................................................. 31 6. 接地和接合 ............................................................................................................................................................. 32 7. 主 PV AC 断开: ................................................................................................................................................ 33 8. 电涌保护装置(仅限太阳能 PV): ................................................................................................................................ 34 9. 逆变器(用于基于逆变器的系统): ............................................................................................................................. 34 9.1 保护装置和功能: ............................................................................................................................................. 34 10.附加断路器: ........................................................................................................................................................... 36 11. 交流和直流接线 ................................................................................................................................................ 37 12. 线槽: ................................................................................................................................................................ 37 13. 能量存储系统 (ESS): .................................................................................................................................... 38 14. 太阳能光伏阵列 ................................................................................................................................................ 39 15. 快速关机功能(仅限太阳能光伏): ............................................................................................................................. 39 典型互连配置 ................................................................................................................................................................................................................................................ 40

配电系统可靠性评估 - NTNU Open

该项目之所以取得成功,得益于 SINTEF 能源系统部高级研究员 Kjell Sand 博士的不断建议和指导。在这方面,我要衷心感谢他在我的工作中抽出时间和不断鼓励。他的智慧和幽默话语将永远铭记在我心中。

配电系统可靠性评估 - NTNU Open

在 SINTEF 能源系统部高级研究员 Kjell Sand 博士的不断建议和指导下,该项目取得了成功。在这方面,我要衷心感谢他在我工作期间抽出时间和不断鼓励我。他的智慧和幽默话语将永远铭记在我心中。

灵活接入可再生能源发电的配电系统

本文旨在提供有关已使用和将要使用的标准的信息,这些标准用于确定参与 ESB Networks 国家网络本地连接计划运营的试点项目。本文还将阐述试点项目的目标,并概述项目进入试点项目的过程。在 2022 年 1 月的 ESB Networks 试点路线图(在此链接)中,相关试点项目被确定为试点 4A 和 4B,重点是可再生能源发电项目灵活接入配电系统。根据试点 4A 和 4B 的灵活接入安排,为新一代连接提出的连接方法将允许在正常供电安排下完全输出,但在由于故障或维护而无法使用具有两个或更多变压器的站的变压器 1 时,输出减少(或为零)。该提议将允许客户比其他情况下更早地连接,并且如果连接从试点过渡到持久连接,则具有额外的好处,即连接更便宜。爱尔兰的气候行动计划呼吁在未来几年内大幅增加可再生能源的连接,而连接和运营这种能源的能力是关键。2022 年 1 月的出版物列出了选择 Pilot 4A 和 Pilot4B(重点关注社区主导的项目)项目的关键标准。然而,经过评估,没有发现符合标准的项目。由于灵活访问配电系统仍然是 ESB Networks 的首要任务,并且试行这一概念有望为其运营提供参考,因此 ESB Networks 审查了纳入试点的标准。本文将阐述:

利用电网增强配电系统弹性...

摘要 — 传统逆变器与分布式能源资源接口本质上是电网跟踪 (GFL)。GFL 资产通常遵循有功功率和无功功率设定点。最近,具有电网形成 (GFM) 功能的逆变器引起了人们的关注,因为 GFM 资产可以在压力条件下提高配电系统的弹性。这些 GFM 逆变器可以使用光伏、电池或燃料电池作为其能源。在本文中,我们介绍了与燃料电池资产接口的逆变器的信息,特别是具有 GFM 功能的逆变器。通过引入燃料电池供电的 GFM 以及氢气生产和储存,GFM 可以在可再生资源可用性低的时期和/或超过典型电池持续时间的停电期间持续提供 GFM 活动。最后,我们介绍了更新互连和互操作性标准的需求,公用事业公司可以利用这些标准将燃料电池逆变器纳入其资产组合中。