XiaoMi-AI文件搜索系统

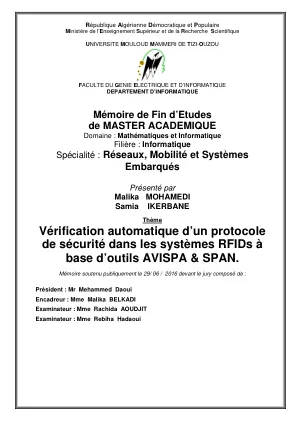

World File Search System安全协议的自动验证... - UMMTO

摘要 摘要 摘要 摘要 RFID(射频识别)是一种识别技术,在各个领域的使用越来越引起人们的极大兴趣。然而,这些 RFID 系统面临的最大挑战之一是安全性。为了确保良好的安全性并保护这些系统用户的隐私,使用了加密技术。由于 RFID 系统的特点是资源有限(内存、计算能力),因此用于这些系统的加密协议必须使用轻量级或超轻量原语。已经为 RFID 系统提出了许多加密协议。不幸的是,尽管设计和实现这些协议需要大量的时间和精力,但大多数协议都发现了漏洞和安全缺陷。在使用之前对其进行验证成为至关重要的需求。在这项工作中,我们对基于 AVISPA&SPAN 工具的密码协议的形式化验证感兴趣。我们检查了两个协议:第一个 (R 2 AP) 被证明是完美的。另一方面,第二个(HMNB)容易受到两种攻击(重放攻击和中间人攻击)。对于后者,我们提出了一项改进,事实证明可以抵抗攻击

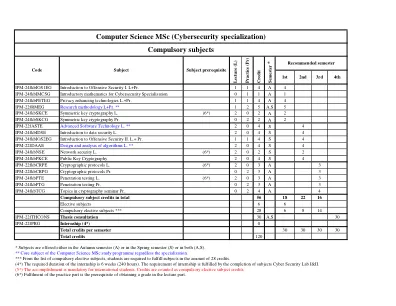

计算机科学硕士(网络安全专业)......

IPM-24fkbIOS1EG 进攻性安全简介 I. L+Pr. 1 1 4 A 4 IPM-24fkbIMCSG 网络安全专业化入门数学 0 1 1 A 1 IPM-24fkbPETEG 隐私增强技术 L.+Pr. 1 1 4 A 4 IPM-22fRMEG 研究方法 L+Pr. ** 1 2 5 A,S 5 IPM-24fkbSKCE 对称密钥加密 L. (6*) 2 0 2 A 2 IPM-24fkbSKCG 对称密钥加密 Pr. 0 2 2 A 2 IPM-22fASTE 高级软件技术 L. ** 2 0 4 S 4 IPM-24fkbIDSE 数据安全简介 L. 2 0 4 S 4 IPM-24fkbIOS2EG 进攻性安全简介 II. L.+ Pr. 1 1 4 S 4 IPM-22fDAAE 算法设计与分析 L. ** 2 0 4 S 4 IPM-24fkbNSE 网络安全 L. (6*) 2 0 2 S 2 IPM-24fkbPKCE 公钥密码学 2 0 4 S 4 IPM-22fkbCRPE 加密协议 L. (6*) 2 0 3 A 3 IPM-22fkbCRPG 加密协议 Pr. 0 2 3 A 3 IPM-24fkbPTE 渗透测试 L. (6*) 2 0 3 A 3 IPM-24fkbPTG 渗透测试 Pr. 0 2 3 A 3 IPM-24fkbTCG 密码学主题研讨会 Pr. 0 2 4 A 4 必修科目总学分 56 18 22 16 选修科目 6 6 必修选修科目*** 28 6 8 14 IPM-22fTHCONS 论文咨询 30 A,S 30 IPM-22fPRG 实习(4*) 0 每学期总学分 30 30 30 30 总学分 120

arxiv:2405.00663v3 [Quant-ph] 2024年11月21日

与其多photon(或多粒子)对应物相比,单光子纠缠状态(通常是单粒子纠缠状态(SPE))可以提供一种更安全的编码和处理量子信息的方式。通过2D替代量子步行从最初可分离状态产生的SPE可以是3路或2向纠缠。这封信表明,可以将发电的真实三向和非本地的双向SPE用作加密密钥,以同时安全地编码两个不同的消息。我们详细介绍了消息加密解码步骤,并显示了针对屋顶滴管攻击(如拦截和归纳和中间人)的3向和基于2向SPES的加密协议的弹性。我们还使用单个光子详细介绍了这些方案的实验实现,其中三个自由度是OAM,路径和极化。我们已经证明,协议对量子通信任务具有无条件的安全性。使用常规SPE同时编码两个不同消息的能力展示了提出的加密协议的多功能性和效率。此功能可以显着改善量子通信系统的吞吐量。

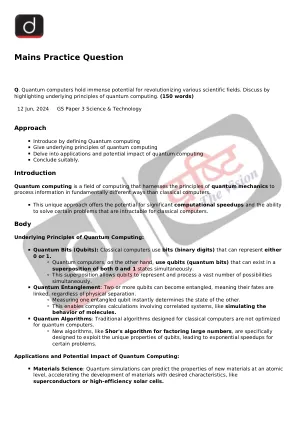

1738042293.pdf

这可能会导致高能物理,宇宙学和量子重力等领域的突破。优化和机器学习:可以应用量子算法来解决复杂的优化问题,例如物流和调度,以及在运输,制造和融资中的潜在应用。加密和网络安全:量子计算为开发新的量子加密协议和通过量子密钥分布提供安全通信渠道提供了机会。

IronCAPTM 后量子网络安全

库比蒂诺宣布,PQ3(后量子加密协议)将包含在 iMessage 中。此前,该更新已部署在软件的测试版中,并将在 iOS 和 iPad OS 17.4 以及 macOS 14.4 中推出。苹果在其安全研究博客上发布了这一消息,并表示这一变化是“iMessage 历史上最重要的加密安全升级”。

卫星通信中的量子技术

突出特点:• 加密协议的安全性基于量子物理定律,而不是计算复杂性理论未经证实的假设。• 量子密码术或量子密钥分发 (QKD) 提供了传统密码手段无法获得的通信安全性。• 安全量子通信的紧迫性源于人们对量子计算威胁的认知,量子计算正在吸引来自行业和政府的巨额投资。

RED HAT版本的发行说明OpenJDK 8.0.442

加密政策支持。OpenJDK 8的红色帽子构建从RHEL系统配置中获取了启用的加密算法和密钥大小约束的列表。这些配置组件由传输层安全性(TLS)加密协议,证书路径验证和任何签名的罐子使用。您可以设置不同的安全配置文件以平衡安全性和兼容性。此更改不适用于Microsoft Windows的OpenJDK构建的红帽构建。

白皮书加密流量分析:

作为与监管机构和审计师打交道的CISO,必须能够证明安全控制的有效性;由于加密如此普遍,并且具有如此多的遗产解决方案,再加上加密协议可能会协商弱密码的事实,建立所需的高度保证是一个巨大的挑战。cisos必须基于被认为是这种情况而不是一定是现实的默认假设。因此,CISO可能会陷入na乱的疑问,并以残余风险为由。对于审计师来说也是如此。实际和现实之间的感知差距可能不会被忽略,直到审计师通过配置异常确定弱点为止。

打破一个完全平衡的ASIC协处理器,在Weierstrass椭圆曲线上实现完整的添加公式

使用椭圆形曲线(EC)上有限场上的加密协议是全球范围内已知的数字签名生成和验证[1]以及相互认证的方法。ec加密操作是时间且能量昂贵,但要比RSA快得多[2]。此外,椭圆曲线密码学(ECC)使用的加密密钥比RSA明显短,同时提供相同的安全性。这减少了发送和接收消息所需的时间和能量。这些功能使ECC对不仅需要高度安全性,而且需要低功率的实时通信和数据处理的设备非常有吸引力。重要性的应用领域是物联网(IoT),自动驾驶,电子卫生,行业4.0和许多其他应用程序。

![arxiv:2405.00663v3 [Quant-ph] 2024年11月21日](/simg/3\31b803d0a87a7459064d38af9af7a664e6cd2401.webp)