XiaoMi-AI文件搜索系统

World File Search System发送策略 - 草案2023-2028

支持那些因焦虑或心理健康而难以上学的年轻人。为有送儿童的家庭提供更多短暂的休息和喘息的机会。我们正在提出新项目以改善我们的优先领域。这里有一些示例:优先领域:示例项目:在早期的早年支持儿童。

发送2024春季通讯

成为兄弟姐妹感觉如何?作为残疾的兄弟姐妹的兄弟姐妹,额外的需求或长期健康状况会带来既好又具有挑战性的经验。兄弟姐妹经常学习技能并通过支持其兄弟姐妹来发展能力。这意味着他们经常表现出良好的耐心,可以创造性和足智多谋。但是,有时兄弟姐妹可能也有些挣扎。兄弟姐妹有时可能会感到孤立,担心和孤独。在哪里可以找到我的兄弟姐妹的信息?在我们支持兄弟姐妹的20年中,我们了解了儿童和年轻人获得高质量信息的重要性。Youngsibs是我们针对7-17岁兄弟姐妹的在线信息服务。网页提供了一系列资源,包括适合年龄的残疾和健康状况信息,包括自闭症,多动症,脆弱的X和学习障碍。有很多有关如何应对学校同胞生活的信息,保持良好的心理健康以及有关兄弟姐妹担心未来可以做什么的技巧。重要的是,还有有关寻找与兄弟姐妹建立积极关系的方法的信息。sibs还为儿童撰写了每月博客,例如庆祝家庭场合,改变学校或学习新诊断等相关主题。

疫苗接种数据解决服务升级流程...

如果您要在事件报告中包含 PID,则需要在发送之前对文档进行密码保护。创建密码后,需要在报告发送后通过单独的电子邮件发送该密码(请确保包含参考编号,以便服务台知道哪些电子邮件与哪些密码相关联)您可以按照以下步骤执行此操作:-

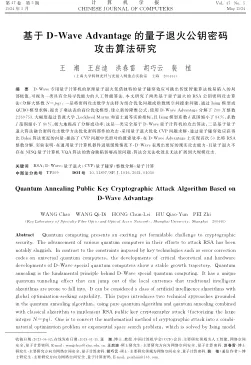

基于奔犠犪狏犲犃犱狏犪状狋犪犵犲的量子退火公钥密码...

1 274 +1 +1 +1 +1 +1 +1 +1 -1 +1 +1 552 2 284 +1 +1 +1 +1 +1 +1 +1 +1 +1 +1 280 3 379 +1 +1 +1 +1 +1 -1 +1 +1 +1 +1 32 4 404 +1 +1 +1 +1 -1 -1 +1 +1 +1 +1 28 5 426 +1 +1 +1 -1 +1 +1 +1 -1 +1 +1 -1 +1 +1 13 6 440 +1 +1 +1 -1 +1 +1 +1 +1 +1 +1 15 7 483 +1 -1 +1 +1 +1 +1 +1 +1 +1 +1 7 8 503 +1 -1 +1 +1 +1 +1 +1 -1 +1 +1 8 9 508 +1 +1 +1 +1 +1 +1 +1 -1 +1 -1 6 10 524 +1 +1 +1 +1 +1 +1 -1 +1 +1 +1 12

密码阅读器:你的天赋在发挥作用

塞拉利昂弗里敦理工学院最近举办的教师培训研讨会展示了 CODE 的 QTL 框架是如何实施的。CODE 的识字教育和性别专家 Julie Donohue-Kpolugbo 分享道:“研讨会重点关注三个关键领域:培养教师的知识和技能,以应对提高学生识字率的当前挑战,帮助他们在真实的课堂环境中应用新技术,并鼓励反思性实践以改进和提高他们的教学。我们正在超越一刀切的方法,推广量身定制的教学方法,培养一种持续成长和进步的文化。”

讲义注释密码协议

序言是这些讲座中涵盖的加密协议的一个激励示例,以荷兰的传统为“ Sinterklaaslootjes trekken”,国际上被称为“秘密圣诞老人”,其中一群人匿名交换了小礼物,通常伴随着诗歌,伴随着相当多的押韵couplets long。许多网站可用来帮助人们通过互联网进行此类图纸;参见,例如,lootjestrekken.nl和elfster.com上的“秘密圣诞老人”服务。有趣的问题是如何安全地执行此操作!也就是说,不信任网站或程序提供此服务,但保证(a)确实执行了随机绘图,对应于没有固定点的随机置换,并且(b)使每个参与者什么也没学,除了他或她是秘密的圣诞老人。这种隐私保护密码协议的更严重的应用正在许多地方出现。例如,在过去的二十年中,已经进行了许多使用高级密码学的电子选举。其他应用程序涉及使用匿名现金,匿名凭证,团体签名,安全拍卖等,一直到(安全)多派对计算。为此,我们研究了超越我们喜欢称为加密1.0的加密技术。基本上,加密1.0涉及通信,存储和检索过程中数据的加密和认证。Commen目标是防止恶意局外人,例如攻击存储或通信媒体。整个治疗将在各个阶段进行入门却精确。众所周知的加密1.0原始词是对称的(se-cret键),例如流密码,块密码和消息身份验证代码;不对称(公钥)原始词,例如公钥加密,数字签名和密钥交换协议;而且,无钥匙的原始词,例如加密哈希功能。另一方面,Crypto 2.0还旨在保护恶意内部人士,也就是针对其他人正在运行的协议的攻击。因此,加密2.0涉及使用加密数据,部分信息发布数据以及隐藏数据所有者的身份或与它们的任何链接的计算。众所周知的加密2.0原始素是同态加密,秘密共享,遗忘转移,盲目签名,零知识证明和多方计算,在这些讲义中,这些都将在一定程度上对其进行处理。假定对基本密码学的熟悉。我们专注于加密协议的不对称技术,还考虑了各种构造的安全证明。零知识证明的主题起着核心作用。尤其是,详细将σ提议作为所谓的模拟范式的主要示例,该模拟范式构成了许多现代密码学的基础。这些讲义的第一个和主要版本是在2003年12月至2004年3月的时期编写的。多年来,所有的学生和读者都直接和间接地提供了他们的反馈,这最终帮助了本文的第一个完整版本。浆果Schoenmakers

量子计算中的密码

摘要:量子密码学是基于使用光子及其量子量子属性开发出坚不可摧的密码系统的,因为不可能在不使系统震惊的情况下测量任何系统的量子状态。经典密码学是基于经典信息理论和计算模型的。量子信息理论和计算的发展量达到范式转移。在许多方面,量子信息处理与经典信息处理完全不同。需要数百或数千吨的量子计算机来解决传统计算机功能之外的问题,并且何时何时构建了这样的计算机。通过量子技术关键字来识别使用量子算法并扩展适用性的新的加密改进,是已知的加密攻击:加密技术关键词:加密,Qubits,Qubits,Qubits,Quantum Quield,量子键交换,高级加密标准,人工智能,人工智能,量子算法。

密码文本分析的技术

3个学生,4名学生,5名学生1,2,3 CSE部(网络安全),1,2,3,4,5 cmr工程技术学院,印度海得拉巴,印度摘要:我们使用争吵来确保对任何人隐藏数据。密码文本应该恢复到其名副其实的清晰文本中。加密算法是一种数学方法,用于铭文和描述过程。密码文本解码器是信息安全性的特殊规范。专门设计用于解开编码的消息并将其恢复为原始的,易于理解的形式。在密码学领域运行,解码器在解密加密通信,确保敏感数据交换中的机密性和隐私方面发挥了决定性作用。使用各种算法和数学技术,密码文本解码器分析了加密文本,系统地逆转了加密过程中应用的转换。密码文本解码器是一种旨在破译加密消息和文本的工具。在当今的数字时代,必须进行安全通信和数据赞助是至关重要的,并且该项目解决了已使用各种加密技术编码的描述信息的挑战。该项目的主要目标是开发一种能够解码大量加密方法的多功能和用户友好的软件工具。解码器可以处理常见的加密方法,例如凯撒密码,替换密码,vigenère密码等等,使其成为隐性分析和信息安全专业人员的重要工具。随着对数据人质和加密分析的需求不断增长,该项目是解码加密内容并增强数字安全性的基本解决方案。IndexTerms –Scrambling, Deciphering, Crypto algo, Cipher, Cipher text, Decoder, Information security, Confidentiality, Patronage, Cryptanalysis, Caesar cipher, Substitution cipher, Vigenère cipher, Digital security, Data protection, Cryptography, Encrypted communication, Algorithmic techniques, Secure communication, Software tool

凯撒密码剖腹产算法和...

摘要:目前,尤其是在信息技术发展如此迅速的过程中。维持和保护来自各方可能有害的各方的信息文本消息非常重要。维护信息文本消息具有知识,例如密码学。短信中的密码学以保护重要数据,以免损害所有者。因此,我们需要增加短信,尤其是数据,例如文档文件和文本消息。,可以安全地维护数据的真实性。用于保护所使用的文本消息的加密算法的组合是剖宫产密码算法和置换密码密码算法。因此,通过使用凯撒密码算法和排列密码算法的组合,可以更加维护文本消息的安全级别。关键字:密码学,短信,剖腹产,排列密码。