XiaoMi-AI文件搜索系统

World File Search System访谈摘要:加拿大安全情报服务

同样,将需要对CL [反情报]威胁更加成熟,犹豫,公共部门和私营部门的外展策略,以更好地对CL威胁的潜在目标更好地敏感,包括内部威胁活动和针对外国渗透的社区。此策略将包括培训中小型企业[主题专家]和iOS(情报官)的特定部门外展活动。我们还需要将我们的公开报告与其他相关服务更加一致,这些服务提供了对威胁问题的更详细和实质性讨论。“将其授予人民”的战略将通过鼓励更加意识到并灌输人口规范性的国家安全文化来帮助支持减少威胁措施(TMR)。

网络威胁情报咨询

Lynx勒索软件通过网络钓鱼攻击获得访问权限,以窃取凭据并获得未经授权的条目。它列举并终止与安全性,备份,数据库和系统实用程序相关的过程,以防止干扰加密。它可以通过修改其安全性描述符,确保它可以修改或加密它们,并尝试使用DeviceIocontrol删除阴影副本,从而启用“ SetakeWownersHipprivilege”控制限制文件,以防止通过系统还原点恢复。使用Windows I/O完成端口设置多线程加密过程,创建基于CPU内核的多个线程,以最大化加密速度。它使用Counter(CTR)模式中的AES-128加密文件,生成由纯文本进行Xed的键流。每个块的非CE增量以确保唯一的加密,并在完成后重命名。它列举并加密网络共享和共享文件夹中的文件,递归处理嵌套资源以确保广泛的数据加密。它将所有可用的卷都安装在可访问的驱动器字母中,以确保也加密隐藏和未分配的驱动器。,如果未支付赎金,它会在加密之前删除敏感数据,并威胁通过专用泄漏地点的公众接触。

金融计算情报

人工智能决策支持系统始终是一个流行的话题,在复杂环境中不确定性下运行时,为人提供了优化的决策建议。我们讨论的特定重点是比较投资领域中人工智能决策支持系统的不同方法 - 投资决策的目的是选择满足投资者目标的最佳投资组合,或者换句话说,以最大限度地在投资者给出的限制下获得投资回报。在本研究中,我们应用了几种人工智能系统,例如影响图(贝叶斯网络的一种特殊类型),决策树和神经网络,以获取实验比较分析,以帮助用户智能选择最佳的投资组合。1。引言与许多其他领域一样,投资领域是一个动态变化,随机和不可预测的环境。以股票市场为例;投资组合经理或个人投资者可以选择超过两千股股票。这提出了过滤所有这些股票以找到值得投资的问题。也有大量的信息在某种程度上影响市场。对于这些问题,人工智能决策支持系统始终是解决方案。决策支持系统为投资者提供了在时间限制下提供最佳决策支持。为此,我们使用影响图,决策树和神经网络来咨询用户建立自己的非常成功的投资组合。纸张的结构如下。在第2节中,我们介绍了一些有关投资组合管理的投资决策结构的相关作品。在第3和第4节中,我们描述了影响图,决策树和神经网络的框架。在第5节中,我们指定了我们的实验设置。在第6节中,我们显示我们的

情报提供

MMCT方法主要使用小鼠衍生的A9细胞和中国仓鼠衍生的CHO细胞作为染色体供体细胞,并将MB尺度的人类染色体(片段)引入人/小鼠干细胞中,并通过创建疾病模型和动物的创造来为生物学研究工具的开发。使用质粒载体和BAC载体的常规基因转移方法用于约5-200 kb的基因转移,使MB的尺度上的基因转移非常困难。另一方面,人类染色体引入方法通过使用人类单个染色体A9/CHO细胞库成功引入MB单元,该单元分别将染色体从1到22和X携带为染色体供体细胞。然而,保留在现有人类单染色体染色体A9/CHO细胞库中的人类染色体没有具有高染色体稳定性作为A9/CHO细胞的特征,从而导致部分染色体缺乏症和重排,从而使所需的人类染色体的长度很难以稳定的方式提供。此外,可以提供的染色体来自特定的人成纤维细胞系,导致缺乏遗传多样性。臀部细胞是一种极具吸引力的生物学资源,因为来自各种遗传背景(包括疾病患者)的人类衍生的细胞系显示了无限的增殖潜力,并且能够长期保持正常的染色体核型。该研究小组报告了一种新型高效的MMCT方法,其中使用紫杉醇(PTX)和反versin(Rev)生产微核细胞,将臀部细胞用作染色体供体细胞,并与CHO细胞融合。因此,在这项研究中,我们研究了是否可以通过使用PTX和Rev与不同的人IPS细胞产生的人IPS细胞衍生的微核细胞融合来引入染色体。

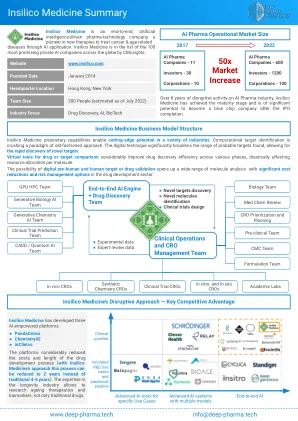

Insilico Medicine 摘要 - 深度医药情报

Insilico Medicine 专有功能使各种行业都具备尖端潜力。计算靶标识别正在打破传统方法的范式。数字技术大大拓宽了可能发现的靶标范围,从而可以快速发现新靶标。用于药物或靶标比较的虚拟工具大大提高了各个阶段的药物发现效率,极大地影响了每个分子的资源分配。数字化前人类和人类靶标或药物验证的可能性开辟了广泛的分子分析,并显著降低了药物开发领域的成本并提供了风险管理选项。

仪表飞行手册 (00-80T-112) - 公共情报

2. 本手册标准化了地面和飞行程序,但不包括战术理论。除本文授权外,必须遵守规定的手册要求和程序。为了保持有效性,NATOPS 必须充满活力,并激发而不是抑制个人思考。由于航空业是一个持续进步的职业,因此有必要迅速评估和采纳新想法和新技术,如果这些想法和新技术被证明是可行的。为此,航空部队指挥官有权根据 OPNAV 指令 3710.7 规定的豁免条款修改本文中包含的程序,以便在提出永久性变更建议之前评估新想法。本手册由用户编写并保持最新,以便以最有效和最经济的方式实现最大程度的准备和安全。如果本手册中的培训和操作程序与其他出版物中的程序存在冲突,则以本手册为准。

市场情报白皮书

● Quantum Insider 是 Resonance 的一部分。● Resonance 为企业、投资者和政府提供基于数据的市场情报。● 我们是由风险投资支持的 40 人团队,由分析师、开发人员、顾问和前投资者组成,总部位于加拿大多伦多。● 我们专注于复杂、新兴的市场,例如量子、空间、沉浸式、人工智能和气候相关技术。● 我们的市场情报以专家分析和人工智能支持的大规模数据收集和结构化相结合为基础,并以订阅形式出售● 我们使用数据来指导我们的战略咨询工作,但通过一手研究来丰富这些数据,并在需要时让行业专家参与进来。● 我们在运营的垂直领域拥有专有的媒体品牌,这使我们与提供营销服务的竞争对手相比具有不公平的优势● 我们拥有良好的案例研究记录和蓝筹客户群。

太空自动威胁情报共享(SATIS)

太空 ISAC 运营着一个监测中心,用于监测和向全球太空界报告所有威胁和危险信息。监测中心致力于分析、验证和融合来自不同来源的信息,以追踪对手在地面和太空中的活动。它通过从公开信息、政府合作伙伴共享的信息和成员提交的信息中提取和关联数据来实现这一目标。监测中心使用一组行业采用的框架来关联信息,特别是 MITRE ATT&CK、太空攻击研究与战术分析 (SPARTA) 和 STIX。

kpmg网络威胁情报平台

lumma窃取器是通过网络钓鱼电子邮件,恶意广告,剥削套件,折磨YouTube视频促进破解软件的折磨,以及最近通过伪造的Captcha页面。这些CAPTCHA页面欺骗用户单击它们,运行下载恶意软件的基本64编码的PowerShell脚本。PowerShell脚本使用了一个受信任的Windows实用程序MSHTA.EXE,下载并执行包含Lumma有效载荷的JavaScript。有效载荷是通过混淆的脚本,下载的存档文件执行的,并将恶意代码注入合法应用程序。为了逃避防病毒检测,诸如“ killing.bat”之类的脚本用于通过扫描防病毒过程来识别和禁用安全软件。在数据盗窃过程中,浏览器存储的凭据,cookie,加密货币钱包信息,2FA令牌以及带有“种子”,“ Pass”或“ Wallet”之类的关键字的文件。被盗数据通过用于C2通信的加密HTTPS连接传输到攻击者控制的服务器,通常托管在“ .shop”域或CDN上。隐形策略包括扫描VMS和调试工具,将恶意活动隐藏在背景过程中,并使用受信任的系统工具避免检测。

市和哈克尼公共卫生情报战略和联合战略需求评估概述

● 由于健康的决定因素涵盖行为(如吸烟、饮食、体力活动)、环境(如建筑和自然环境、社区安全)、更广泛(如收入、教育、住房)和获得卫生服务的机会,因此,市和哈克尼 PHI 团队 (PHIT) 的工作不仅限于支持和帮助公共卫生团队,而是全系统的。