XiaoMi-AI文件搜索系统

World File Search System如何(不)设计和实施量子后密码

由于Shor发现了用于保理和离散对数问题的多项式时间量子算法,因此研究人员研究了管理大型量子计算机潜在出现的方法,最近的前景已经变得更加明显。所提出的解决方案是基于假定对量子组合物具有抗性的问题,例如与晶格或哈希功能相关的问题。Quantum加密后(PQC)是一个包含这些方案的设计,实现和集成的伞术语。本文档是对这个多样化和进步主题的知识系统化(SOK)。我们做出了两个编辑选择。首先,PQC上详尽的SOK可能跨越了几本书,因此我们将研究限于签名和钥匙建筑方案,因为这些是大多数协议的骨干。这项研究将不涵盖更先进的功能,例如同态加密方案,阈值密码学等。第二,大多数待命的调查是(i)围绕每个家庭组织[BBD09] - (a)晶格,(b)代码,(c)多变量方程,(d)等源,(e)哈希和单向函数 - 或(ii)专注于一个单个家族[PEI15; FEO17]。我们的研究采用了横向方法,并且组织如下:(a)范式,(b)实施和(c)部署。我们看到了这种方法的几个优势:

经典Mceliece:基于保守的密码

这是ForcePoint的Forcepoint NGFW加密内核模块(软件版本:3.0)的非专有密码模块安全策略。本安全策略描述了Forcepoint NGFW加密内核模块(称为加密模块,模块,图书馆)如何满足联邦信息处理标准(FIPS)出版物140-3的安全要求,详细介绍了美国和加拿大政府对加密模块的要求。有关FIPS 140-3标准和验证计划的更多信息可在国家标准技术研究所(NIST)和加拿大网络安全中心(CCCS)加密模块验证程序(CMVP)网站https:///csrc.nist.gov/project/project/projects/crypphepcraphic- module-valiledication-progracmack

识别和解密密码

I.历史背景:我们的研究为密码分析的历史背景提供了宝贵的见解,并追踪了古典加密方法的起源,例如凯撒密码,vigenèreciphers和playfair ciphers。通过研究密码分析技术的演变,随着时间的流逝,我们对破译加密文本的挑战和机遇有了更深入的了解。II。 机器学习应用程序:我们研究的关键发现之一是机器学习算法在自动化密码分析中的重要性越来越重要。 我们已经确定了一系列机器学习技术,包括监督学习,无监督的学习和深度学习,这些技术已成功地应用于解密的加密消息。 iii。 实用应用:我们的调查揭示了自动化隐性分析技术,跨越网络安全,执法和历史研究的各种实际应用。 无法检测和防止网络威胁到在历史文本中发现隐藏的消息,自动解密工具已证明了它们在各个领域的实用性。II。机器学习应用程序:我们研究的关键发现之一是机器学习算法在自动化密码分析中的重要性越来越重要。我们已经确定了一系列机器学习技术,包括监督学习,无监督的学习和深度学习,这些技术已成功地应用于解密的加密消息。iii。实用应用:我们的调查揭示了自动化隐性分析技术,跨越网络安全,执法和历史研究的各种实际应用。无法检测和防止网络威胁到在历史文本中发现隐藏的消息,自动解密工具已证明了它们在各个领域的实用性。

或战争时期使用的密码

因此,起初可能会惊讶的是,除非极少数例外,今天在法国军队中,使用了封闭的信件仍然受到总司令的限制。,但莱瓦尔将军说,但“容易安全使用的密码系统”是一种避税,“这一直存在于我们的军队中”(17)。是战争学院的前指挥官补充说,确实存在许多目的的过程,并且足以采用其中一个“那是便携式的,他的用途在所有人的理解中同时使用”;但是,在我们最近在突尼斯的竞选活动中以及在我们的高级军事学校中教授和赞扬的方法中,总人员是否会遭受某些欺骗,这使人们认为这个“简单,安全的系统”与古代炼金术士的哲学家石头之间存在一个单一的类比?

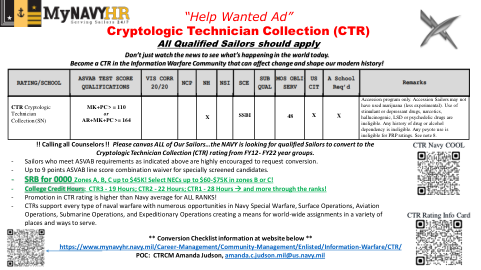

“招聘广告”密码技术员集合 (CTR)

:CTR3 - 19 小时;CTR2 - 22 小时;CTR1 - 28 小时 通过级别获得更多!- CTR 等级的晋升高于海军所有级别的平均水平!- CTR 支持每一种类型的海战,在海军特种作战、水面作战、航空作战、潜艇作战和远征作战中拥有众多机会,为在世界各地以各种方式服务创造了一种手段。

后量子密码数字签名算法性能分析

摘要:面对日益发展的量子计算能力对当前加密协议构成重大威胁,对后量子加密的需求日益迫切。本文对专门应用于数字签名的各种后量子加密算法的性能进行了全面分析。本文重点介绍了使用 liboqs 库对选定算法(包括 CRYSTALS-Dilithium、Falcon 和 SPHINCS+)进行实现和性能分析。性能测试揭示了密钥对生成、文件签名和签名验证过程的见解。与著名且流行的 RSA 算法的比较测试突出了安全性和时间效率之间的权衡。结果有助于为特定的 5G/6G 服务选择安全高效的密码。

加密介绍1简介2安全密码...

通常,密码管理器(也称为钥匙链)应用程序将将其密码数据库存储在磁盘上,并由强键链密码保护。在使用时,它可能会在内存中存储数据库的“解锁”表示,从而可以为每个所需域提供密码。而不是实施完整的独立密码管理器应用程序,而是为此项目负责核心库。因此,您无需实现与密码管理器进行交互的交互式前端,也不需要实际写入磁盘的内容。相反,您将通过提供功能来序列化并将数据结构序列化到字符串表示形式来模拟这些功能,从而可以很容易地通过将这些表示形式写入磁盘来完成完整的密码管理器应用程序。

网络安全 - 浏览器中的密码存储

计算机技术。摘要 - 在数字连接时代,确保在线帐户已成为当务之急。个人管理的在线帐户数量的激增导致需要记住和管理的密码数量增加。此外,对网络攻击的日益增长的复杂性强调了需要采取更高级和强大的安全措施。我们提出的解决方案是一种浏览器扩展模型,旨在通过为密码管理提供安全且用户友好的解决方案来应对这些挑战。模型集成了旨在增强安全性和可用性的几个关键功能。扩展名提供了一个集中式存储库,用于为多个在线帐户存储密码,从而消除了用户记住多个密码并降低密码丢失或盗窃的风险的需求。为了保护敏感的用户密码,该扩展名使用可靠的加密算法,这是一种以其强度和对未经授权的解密尝试的阻力而闻名的加密技术。与将数据存储在云上的许多其他密码管理解决方案不同,我们的扩展程序将密码存储在用户的设备上。此方法增强了数据隐私,并降低了暴露于外部威胁的风险。该扩展名还允许用户根据需要解密其存储的密码,以确保用户在需要时可以访问其密码,而不会损害安全性。该扩展名是通过用户友好的界面设计的,该接口简化了存储,管理,

提高密码标准化中的软件质量...

摘要 — NIST 后量子密码 (PQC) 标准化项目可能是迄今为止规模最大、最雄心勃勃的密码标准化工作,因此它成为密码标准化项目的绝佳案例研究。预计随着 2022 年初第三轮的结束,NIST 将宣布第一组推进标准化的原语,因此现在似乎是回顾并看看可以从这项工作中吸取什么教训的好时机。在本文中,我们研究了 NIST PQC 项目的一个特定方面:软件实现。我们观察到,作为提交包的强制性部分包含的许多实现质量很差,并且忽略了软件工程中数十年历史的标准技术,以保证一定的基线质量水平。因此,如果不先花费大量时间来清理提交的参考实现,就不可能在后量子协议迁移和软件优化工作的实验中轻易使用这些实现。我们并不是要批评向 NIST PQC 提交包括软件实现在内的提案的密码学家:毕竟,不能合理地期望每个密码学家都具备软件工程方面的专业知识。相反,我们建议 NIST 等标准化机构如何在未来的努力中改进软件提交流程,以避免提交的软件出现此类问题。更具体地说,我们提出了 PQClean,这是一个用于 PQC 软件的广泛(持续集成)测试框架,现在还包含 NIST 第 3 轮候选方案的“干净”实现。我们认为,如果在提交截止日期之前很久就提供这样的框架(无论是在线持续集成设置,还是离线测试系统),那么 NIST PQC 提交中将包含更好的实现,并且总体上将为社区和 NIST 节省大量时间和精力。