XiaoMi-AI文件搜索系统

World File Search System现代硬件安全:攻击和对策的审查

摘要 - 随着云服务,智能设备和IoT设备的使用指数级增长,高级网络攻击变得越来越复杂且无处不在。此外,计算体系结构和内存技术的快速演变已经迫切需要理解和适应硬件安全性漏洞。在本文中,我们回顾了当代计算系统中漏洞和缓解策略的当前状态。我们讨论缓存侧通道攻击(包括幽灵和崩溃),功率侧渠道攻击(例如简单功率分析,差异功率肛门,相关功率分析和模板攻击)以及电压毛病和电磁分析等先进技术,以帮助了解和建立强大的网络环境辩护系统和建立强大的网络抗性辩护系统。我们还研究记忆加密,重点是指示性,粒度,密钥管理,掩盖和重新接键策略。此外,我们涵盖了加密指导集架构,安全启动,信任机制的根,物理无统治功能和硬件故障注入技术。本文以对RISC-V架构独特的安全挑战的分析结束。本文提供的综合分析对于建立有弹性的硬件安全解决方案至关重要,这些解决方案可以在越来越具有挑战性的安全环境中保护当前和新兴的威胁。索引术语 - 硬件安全性,网络安全性,缓存侧通道,加密指令集扩展,故障输入,内存加密,电源分析攻击,RISC-V,安全启动,侧通道耐药设计,投机性执行

有关新兴硬件安全和信任技术的特刊

本期特刊的目的是有效地传达硬件安全社区中最新的主题。本期特刊的兴趣主题在于在硬件设计和供应链,新兴应用程序以及电路理论,设计方法论,设计工具和实施中引入了最新的安全攻击和威胁模型,这些攻击和威胁模型有助于阻止这些威胁。我们真诚地希望,对于硬件安全界的目标读者和研究人员来说,不仅希望这是一个有价值的参考,而且还可以激励巡回赛和系统设计中的研究人员以及在5G/6G,IoT和人工智能等新兴技术中,以考虑将安全性巡回赛和系统设计的额外范围的新挑战和机遇来考虑的新挑战和机遇。

硬件安全密钥中的混合后量子签名

摘要:量子计算的最新进展正日益威胁目前广泛使用的密码系统的安全性,例如 RSA 或椭圆曲线签名。为了应对这一威胁,研究人员和标准化机构加速了向抗量子密码系统的过渡,统称为后量子密码 (PQC)。这些 PQC 方案由于其更大的内存和计算占用空间以及更高的潜在漏洞可能性而带来了新的挑战。在这项工作中,我们通过引入一种将安全密钥使用的数字签名升级到 PQC 的方案来应对这些挑战。我们引入了一种基于两个构建块的混合数字签名方案:一个经典安全方案 ECDSA 和一个后量子安全方案 Dilithium。即使另一个底层构建块被破坏,我们的混合方案也能维护每个底层构建块的保证,因此可以抵抗经典和量子攻击。我们通过实验证明,我们的混合签名方案可以在当前安全密钥上成功执行,尽管众所周知,安全的 PQC 方案需要大量资源。我们在 https://github.com/google/OpenSK/releases/tag/hybrid-pqc 上发布了我们方案的开源实现,以便其他研究人员可以在 nRF52840 开发套件上重现我们的结果。

根据 IEC 61508 对 CERN 下一代辐射监测安全系统进行完整硬件安全完整性验证的概述

在内部开发的 CERN 辐射监测电子系统 (CROME) 框架内,需要进行可靠性分析以确保符合有关安全完整性的法律要求,安全完整性定义为系统安全仪表功能 (SIF) 的安全完整性等级 (SIL) 2。鉴于对 CROME 系统可靠性的高度期望,其开发过程由根据 IEC 61508 标准进行的广泛可靠性研究支持。本文介绍了硬件安全完整性的验证,并以 CROME 系统为例介绍一种可能的方法。本文介绍了验证硬件安全完整性所需的各个步骤,包括计算每小时危险故障概率 (PFH) 和通过计算安全故障分数 (SFF) 以及考虑系统的硬件容错 (HFT) 来评估架构约束。根据所提出的方法,这些计算基于 FIDES 标准的故障率预测、故障模式、影响和诊断分析 (FMEDA) 和故障树分析 (FTA)。最终 CROME 系统认证原型 (PQ) 的结果表明,硬件安全完整性符合 SIL 2 要求。关键词:符合 IEC 61508 的安全系统、硬件安全完整性验证、SIL、SIF、SIS、FMEDA、FTA、架构约束、SFF、HFT、PFH 计算。

2024 IEEE 微电子设计与测试研讨会...

第 33 届 IEEE 微电子设计与测试研讨会(MDTS,前身为 NATW)为学术界和工业界提供了一个年度全球论坛。大学教师、学生研究员和行业工程师讨论微电子领域的最新进展,分享他们对现代微电子技术的看法,并促进学术界与工业界的合作。为期三天的研讨会以小芯片和硬件安全为主题,包括主题演讲、受邀演讲、小组讨论和教程。小芯片将大型芯片设计分解为更小的、理想情况下可重复使用的集成电路,而通用小芯片互连快递 (UCIe) 标准解决了在封装内连接小芯片的挑战。芯片设计的硬件安全涵盖广泛的问题,从防止逆向工程到阻止接管和数据盗窃或操纵。

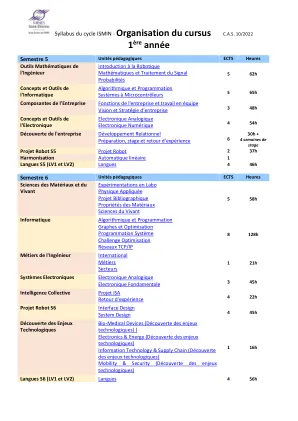

ISMIN 周期课程大纲

生物识别密码学 安全电路上的故障注入攻击 应用于 PK 算法的硬件安全 Web 和网络安全 旁道攻击 RFID 标签 软件安全 网络密码学算法 针对 AES 的硬件攻击 Windows 网络安全 安全法/认证