XiaoMi-AI文件搜索系统

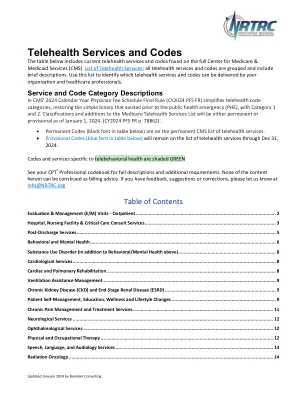

World File Search System远程医疗服务和规范

对新患者的急诊科进行家访,根据问题的性质和患者和/或家人的需求,提供咨询和/或与其他医师、其他合格的医疗保健专业人员或机构协调护理。99341 - 通常,所呈现的问题严重程度较低。通常,需要与患者和/或家人面对面交流 20 分钟,99342 - 通常,所呈现的问题严重程度中等。通常,需要与患者和/或家人面对面交流 30 分钟,99344 - 通常,所呈现的问题严重程度较高。通常,需要与患者和/或家人面对面交流 60 分钟,99345 - 通常,患者病情不稳定或出现了需要医生立即关注的重大新问题。通常,需要与患者和/或家人面对面交流 75 分钟。

关于人工智能和版权的思考

决定考虑限制条款的形式。此次审查的结果是,文化事务委员会版权小组委员会于 2017 年 4 月发布的报告指出,鉴于日本目前的情况,有必要制定与美国类似的非常灵活的合理使用条款会议决定,采取“多层次”的做法,即结合多项规定,在清晰度和灵活性之间取得适当平衡,而不是采用高度笼统和全面的规定,是适当的。具体而言,认为应设立三层规定,确保每层规定具有适当的灵活性,并根据可能对权利人造成的不利程度进行分类。关于不予考虑的行为类型(第一层)属于对有版权的作品的原始使用,并且通常被认为不会损害权利人的利益的行为类型在适当的范围内抽象地分为以下几类:2)不属于对有版权的作品的原始使用的行为作品,并可能给权利人带来轻微的不利。

乌克兰最新的全球制裁和出口管制。......

通常涉及向 DNR 和 LNR 地区或从 DNR 地区转移非商业个人汇款,或为或代表通常居住在这些地区的个人。还授权通常涉及维护、运营或关闭通常居住在这些地区(SDN 除外)的个人账户的交易,前提是通过该账户处理的交易 (i) 属于个人性质,不是为了实体的利益,包括支持或运营企业,并且 (ii) 不涉及直接或间接向 DNR 或 LNR 转移或为了通常居住在 DNR 或 LNR 的人的利益,除非转移是非商业个人汇款。

40 多年的船舶结构进步:获得的机遇......

失效通常发生在压缩过程中,通常由于屈曲引起,或发生在拉伸过程中,通常由于断裂或疲劳(适用性),尽管剪切对于某些结构(SWATH)和某些材料(复合材料)很重要。

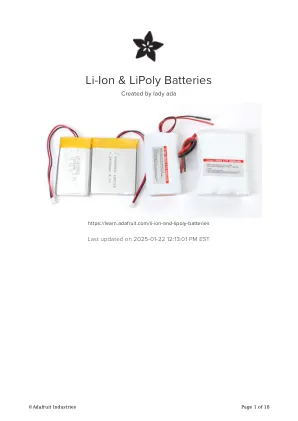

锂离子和锂聚合物电池

请勿以超过其最大安全电压(例如 4.2V)的电压对电池进行充电 - 通常由任何电池内置保护电路负责 请勿将其放电至低于其最小安全电压(例如 3.0V)- 通常由任何电池内置保护电路负责 请勿吸收超过电池所能提供的电流(例如约 1-2 C )- 通常由任何电池内置保护电路负责 请勿使用超过电池可承受的电流(例如约 1 C )对电池进行充电 - 通常由任何电池内置保护电路负责,但也可通过调整充电率使用充电器进行设置 请勿在高于或低于特定温度(通常约 0-50 摄氏度)的温度下对电池进行充电 - 有时由充电器处理,但只要充电率合理,通常就不是问题。

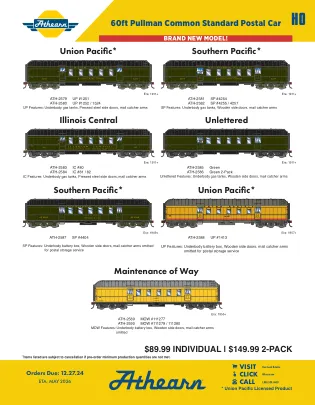

60英尺铂尔曼通用标准邮政汽车ho

通常,“普通标准”邮政汽车旨在加快邮政文员处理邮件。这些原型车的内部通常具有字母盒(在铂尔曼原型计划上称为“鸽子洞”箱),袋子架,垃圾箱,抽屉和排序表。邮件插槽通常位于汽车的每一侧。有时天窗位于字母箱上方,以补充早期高架电灯或燃气灯提供的昏暗照明。邮袋“接球手武器”通常位于汽车每一侧的门上,因此可以在不停止火车的情况下“即时”捡起邮袋。根据邮件的数量,可以在一个包含的邮件中找到其他邮政汽车,用于存储邮件。厕所,炉子和水容器通常会为店员的舒适提供,他们通常处理头等舱邮件,报纸和包裹邮政材料。

水痘带状疱疹(Chicken Pox) - 技术文档

皮疹是概括性的。它在结皮前从黄斑到丘疹到囊泡病变迅速发展。病变通常同时存在于发育的所有阶段[多形皮疹]。皮疹通常首先出现在胸部,背部和脸部,然后散布在整个身体上。病变通常集中在胸部和背部。症状通常持续4至7天。在健康的儿童中,水痘通常温和,瘙痒性皮疹,不适和温度高达102°F,持续2至3天。婴儿,青少年,成年人,老年,孕妇和免疫受损的人有更严重疾病的风险,并发症发生率更高。从原发性水痘感染中恢复通常为生命提供免疫力。在其他健康的人中,第二次出现水痘的事件并不常见。在T细胞耗尽化学疗法的患者中可能发生水痘的复发。

确保数字能源基础设施的技术援助

ICS工业控制系统恶意软件软件是专门设计用于破坏,损害或获得未经授权访问IT或OT系统中计算机系统脆弱性弱点的 它们可以通过缺陷,功能或用户错误发生,而攻击者将寻求利用其中的任何一个,通常结合一个或多个,以实现其最终目标它们可以通过缺陷,功能或用户错误发生,而攻击者将寻求利用其中的任何一个,通常结合一个或多个,以实现其最终目标它们可以通过缺陷,功能或用户错误发生,而攻击者将寻求利用其中的任何一个,通常结合一个或多个,以实现其最终目标它们可以通过缺陷,功能或用户错误发生,而攻击者将寻求利用其中的任何一个,通常结合一个或多个,以实现其最终目标它们可以通过缺陷,功能或用户错误发生,而攻击者将寻求利用其中的任何一个,通常结合一个或多个,以实现其最终目标它们可以通过缺陷,功能或用户错误发生,而攻击者将寻求利用其中的任何一个,通常结合一个或多个,以实现其最终目标它们可以通过缺陷,功能或用户错误发生,而攻击者将寻求利用其中的任何一个,通常结合一个或多个,以实现其最终目标它们可以通过缺陷,功能或用户错误发生,而攻击者将寻求利用其中的任何一个,通常结合一个或多个,以实现其最终目标它们可以通过缺陷,功能或用户错误发生,而攻击者将寻求利用其中的任何一个,通常结合一个或多个,以实现其最终目标它们可以通过缺陷,功能或用户错误发生,而攻击者将寻求利用其中的任何一个,通常结合一个或多个,以实现其最终目标