XiaoMi-AI文件搜索系统

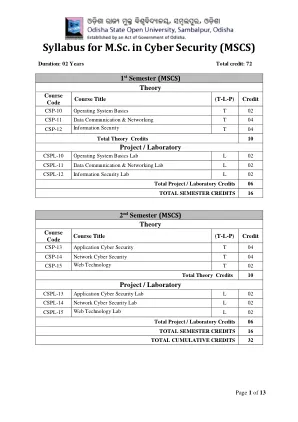

World File Search SystemM.Sc.教学大纲网络安全性(MSC)

Block-1 Introduction to Data communication and Networking Unit-1 Fundamentals of data communication and networking Unit-2 Network Reference Models: OSI and TCP/IP Models Unit-3 Transmission media and network devices Block -2 Physical and data link layer functionalities Unit -1 Analog and Digital Signals Unit -2 Encoding Unit -3 Multiplexing and Switching: FDM,TDM,WDM,SDM, Message Switching and Circuit Switching and Packet Switching Unit -4 Data Link Control协议:通过,CSMA/CD,CSMA,CSMA/CA Block -3 Internet协议和服务单元1网络层:InternetWorking和IP地址,ARP,RARP,ICMP,IGMP UNIT-2传输层协议:TCP&UDP和UDP单元-3应用程序层协议:http,http,http,smtp,pop,pop,pop,dns, Intranet,Extranet,www,电子邮件

fortiswitchos 7.4.1管理指南 - 标准模式

Change log 9 Introduction 10 Supported models 10 Whatʼs new in FortiSwitchOS 7.4.1 10 Before you begin 12 System 13 Dashboard 13 FortiLAN Cloud 14 CPU usage 15 RAM usage 15 Temperature 16 Bandwidth 16 Losses 17 Network 17 Management ports 17 Overlapping subnets 25 Switch virtual interfaces 25 VXLAN interfaces 27 Routed VLAN interfaces 37 VRRP 39 Loopback 42 IP conflict detection 43 ARP超时值43使用SSH和TELNET客户端44配置44 SNMP 45固件48备份51修订51许可52时间52时间53 SSL 53配置温度传感器56管理员56管理员56管理员56访问权限64访问控制66访问权限66使用Wake-onias niase 71 niase 71 stittion niase 74用户82用户定义82

然而,云计算在使用授权软件时存在限制,因此无法在云中使用 Sobek。因此,

然而,云计算在使用许可软件时存在限制,因此无法在云中使用 Sobek。因此,决定使用本地集群。但是,仅仅拥有集群是不够的,因为存在需要独立操作不同计算机的问题。因此,测试了远程控制、远程管理、虚拟网络和 telnet 等不同工具,发现性能最好的是 PsExec。与其他需要在每台计算机上安装软件或进行特殊设置的工具不同,PsExec 是一种非常轻量级的工具,可以访问网络中任何计算机的控制台。此外,它只需要在主计算机上安装一次。因此,可以远程启动任何应用程序或打开任何文件。此外,该工具的一个很大的优点是,我们可以通过用户界面交互或隐藏方式控制另一台计算机。两种方式都经过了测试,决定以隐藏的方式进行,以便其他用户可以在程序仍在运行时登录、注销并使用该计算机而不会出现问题。它通过一个简单的命令来执行,该命令指定另一台计算机的名称以及要执行的文件的路径。

关键词摘要 - 国家核数据中心

关键词摘要 如果愿意,在 Physical Review C 上发表论文的作者可以向布鲁克海文国家实验室的国家核数据中心 (NNDC) 提交建议的关键词摘要,以便收录到核科学参考文献 (NSR) 数据库中。 为什么要使用关键词? 关键词可以让读者了解文章中报告的结果以及作者从这些结果中得出的结论。关键词用于构建主题索引,用户可以借此搜索感兴趣的文章。 可访问性 NSR 数据库由 NNDC 维护。可通过万维网和 telnet 免费访问数据库。通过网络检索的参考文献在适当情况下包含 Physical Review 在线版的链接。 准备和发送关键词 关键词应通过电子邮件发送: 收件人:NSR@BNL.GOV 主题:PRC 关键词摘要 为及时更新数据库,应在文章印刷出版之前收到关键词。关键词中应包括第一作者的姓名和期刊中将刊登的论文全名。如果没有电子邮件,可通过普通邮件将投稿寄至 NSR 国家核数据中心大楼 197D Brookhaven 国家实验室 PO Box 5000 Upton, NY 11973-5000 USA 关键词应采用 NSR 中使用的格式。本页背面提供了示例。请尽量清楚、完整地标明测量、计算、推断和/或分析的数量,以便您的结果可以从数据库中轻松检索。通过访问 NSR 数据库 http://www.nndc.bnl.gov/ 可以找到更多示例。有关 NSR 数据库和关键词的问题应直接发送到上述地址之一。

EX3400 以太网交换机数据表

功率。• 包括 24 端口数据中心型号,适用于城域部署。• 提供四个双模(GbE/10GbE)小型可插拔收发器(SFP/SFP+)上行链路端口和两个 40GbE QSFP+ 端口。• 上行链路端口可配置为虚拟机箱接口,并通过标准 10GbE/40GbE 光纤接口连接(40GbE 上行链路端口默认预配置为虚拟机箱端口)。• 提供全面的第 2 层功能,包括 RIP 和静态路由。• 紧凑的 13.8 英寸深 1 U 外形支持灵活的部署选项。• 易于管理的解决方案包括集中式软件升级。• 支持与所有其他瞻博网络固定配置瞻博网络 EX 系列以太网交换机使用的相同的一致的模块化瞻博网络 Junos 操作系统控制平面功能实现。 • 通过增强功能许可证(需要可选许可证)支持第 3 层(OSPF v2、IGMP v1/v2/v3、PIM、VRRP、BFD、虚拟路由器)。 • 支持 IPv6 管理,包括邻居发现、无状态自动配置、telnet、SSH、DNS、系统日志、NTP、ping、traceroute、ACL、CoS 静态路由和 RIPng。 • 通过增强功能许可证支持 IPv6 路由功能(OSPFv3、单播虚拟路由器支持、VRRPv6、PIM、MLDv1/v2)。 • 通过可选高级功能许可证支持边界网关协议 (BGP)、多协议 BGP (MBGP) 和中间系统到中间系统 (IS-IS)。 • 提供节能以太网 (EEE) 功能。

GPO 访问 - GovInfo

根据《联邦公报法》(44 U.S.C. Ch. 15)和《联邦公报》管理委员会的规定(1 CFR Ch. I),《联邦公报》由美国国家档案与记录管理局(位于华盛顿特区 20408)联邦公报办公室每天出版,周一至周五(法定节假日除外)。美国政府印刷局文件主管(位于华盛顿特区 20402)是官方版本的独家经销商。《联邦公报》为向公众提供联邦机构发布的法规和法律通知提供了统一的系统。这些法规和法律通知包括总统公告和行政命令、具有普遍适用性和法律效力的联邦机构文件、国会法案要求公布的文件以及其他涉及公众利益的联邦机构文件。除非发布机构要求提前归档,否则文件在公布前一天已在联邦公报办公室存档,供公众查阅。有关目前可供公众查阅的文件列表,请访问 http://www.nara.gov/ fedreg。国家档案和记录管理局的印章证实了《联邦公报》是根据《联邦公报法》设立的官方连续出版物。根据 44 U.S.C. 1507,《联邦公报》的内容应得到司法认可。《联邦公报》以纸质和 24 倍缩微胶片形式出版。它也可以免费在线获取

IOLAN SCR用户指南

IOLAN SCR多合一串行控制台服务器和以太网路由器是专门为数据中心部署完整集成而设计的。IOLAN SCR添加了全面的IPv4/IPv6路由功能,并支持RIP,OSPF和BGP协议,以及增强的安全性功能,包括支持基于区域的火墙和两因素身份验证的集成防火墙。IOLAN SCR允许您通过网络连接从任何地方远程访问串行设备。对于基础架构管理,Perle Iolan SCR提供了对IT设备串行控制台的通用性最多,无论是在大型数据中心还是远程分支中。硬件请参阅模型的硬件安装指南,以详细说明您的硬件。功能•控制台管理,设备服务器,桥接,切换,路由•NTP,&SNTP(版本1,2,3,4)•DDNS,DNS代理/欺骗,继电器客户端,OPT82•DHCP/DHCP/DHCPV6 SERTP•基于网络的设置•IPV6 Preeging•IPV6 Preeging•IPVIX•delegix• IPv4/IPv6 DHCP Server, • IPv4 Relay • IPv4/IPv6 DNS Server • DNS Forwarding / DDNS / Caching • STP • VLAN / Sub-interface • LLDP • Virtual Modem • Modbus Master/Slave/Gateway • Remote Access (PPP) • Remote Access (SLIP) Management and Configuration Features • Zero Touch Provisioning (ZTP), DHCP/BOOTP •管理和监视:HTTP/HTTP,CLI,TELNET,SNMP 1/2C和3V•可以保存多个固件副本•可以将多个配置文件存储在单元上•自动检查可用的新固件更新,可用的新固件更新(http/http/http/http,http,http,http,scp,scp,scp,scf,sftp)•

2024 年风险最高的联网设备

2024 年,攻击者将跨越孤岛,在各种设备、操作系统和嵌入式固件中寻找切入点。如今,网络设备已成为超过端点的最危险的 IT 设备类别。威胁行为者在路由器和无线接入点中发现新的漏洞 — — 并在大规模活动中迅速利用它们。同样,存在漏洞的 IoT 设备数量比一年前增长了 136%。还有一个值得关注的新兴高风险设备领域:工业机器人。专用操作系统也令人担忧:我们的数据显示,有超过 2,500 个独特版本需要管理。相反,也有一些积极的消息值得报道:医疗行业对设备安全的投资有助于降低一年前的风险。在其他积极的垂直新闻中,几乎每个行业都减少了 Telnet 暴露并增加了 SSH 的使用。然而,医疗保健无疑会在 2024 年感受到重大勒索软件攻击的痛苦,尤其是在美国。与此同时,医疗物联网 (IoMT) 已将风险位置转移至运营技术,并上升为风险设备等级。自 2021 年以来,我们已经确认有大量常见的风险设备嫌疑人。例如,可编程逻辑控制器 (PLC) 和 VoIP 设备始终处于不稳定状态。它们一直进入我们的风险名单,因为这些设备要么本质上不安全,要么安全协议和配置被忽略。安全领导者和团队有责任在这些分散的资产环境中进行智能和更多控制的管理——即使在活动异常时也是如此。主要发现 Forescout Research – Vedere Labs 一直在使用直接来自近 1900 万台设备的数据来报告组织网络中最危险的设备。今年是我们第四份年度报告。

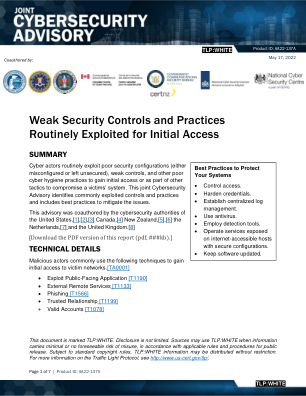

初始访问时经常利用薄弱的安全控制和做法

未强制执行多因素身份验证 (MFA)。MFA(尤其是用于远程桌面访问)可帮助防止帐户被盗用。由于远程桌面协议 (RDP) 是勒索软件最常见的感染媒介之一,因此 MFA 是减轻恶意网络攻击的关键工具。不要将任何用户(包括管理员)排除在该策略之外。 特权或权限应用不正确以及访问控制列表中的错误。这些错误可能会阻止访问控制规则的执行,并可能允许未经授权的用户或系统进程被授予对对象的访问权限。 软件不是最新的。未打补丁的软件可能允许攻击者利用已知的漏洞来访问敏感信息、发起拒绝服务攻击或控制系统。这是最常见的不良安全做法之一。 使用供应商提供的默认配置或默认登录用户名和密码。许多软件和硬件产品在出厂时都带有过于宽松的出厂默认配置,目的是使产品易于使用并减少客户服务的故障排除时间。但是,安装后保留这些出厂默认配置可能会为攻击者提供可乘之机。网络设备还经常预先配置了默认管理员用户名和密码以简化设置。这些默认凭据并不安全 - 它们可能物理标记在设备上,甚至可以在互联网上随时获取。如果不更改这些凭据,将为恶意活动创造机会,包括未经授权访问信息和安装恶意软件。网络防御者还应注意,同样的注意事项也适用于可能带有预配置默认设置的额外软件选项。 虚拟专用网络 (VPN) 等远程服务缺乏足够的控制来防止未经授权的访问。近年来,有人观察到恶意威胁行为者将远程服务作为目标。网络防御者可以通过添加访问控制机制(例如强制实施 MFA、在 VPN 前实施边界防火墙以及利用入侵检测系统 / 入侵防御系统传感器检测异常网络活动)来降低远程服务受到侵害的风险。 未实施强密码策略。恶意网络行为者可以使用多种方法利用弱密码、泄露密码或被泄露的密码获得对受害者系统的未经授权的访问。恶意网络行为者已将这种技术用于各种邪恶行为,尤其是在针对 RDP 的攻击中。 云服务不受保护。配置错误的云服务是网络行为者的常见目标。不良的配置可能导致敏感数据被窃取,甚至加密劫持。 开放端口和配置错误的服务暴露在互联网上。这是最常见的漏洞发现之一。网络攻击者使用扫描工具检测开放端口,并经常将其用作初始攻击媒介。成功入侵主机上的服务可能使恶意网络攻击者获得初始访问权限,并使用其他策略和程序入侵暴露和易受攻击的实体。RDP、服务器消息块 (SMB)、Telnet 和 NetBIOS 都是高风险服务。