XiaoMi-AI文件搜索系统

World File Search System威胁评估和设计基础威胁简报

《核材料保护法》(CPPNM)修正案和 NSS-13 核安全制度采用基于风险的分级方法和纵深防御的方法。 • NSS-20 的基本要素 9 国家应根据威胁评估或设计基准威胁,根据未经授权的拆除或破坏造成的后果,确定核材料和设施实物保护的要求 • NSS-13

威胁咨询

存储-E13 [。] SharePoint-e13 [。]工人[。] dev,mailpitb-securedocs.zapto [。] org,pitb [。] gov-pkgov [。]工人[。] dev,sco.zapto [。] org,mofapak [。]信息,机密。] org,humariweb [。]信息,modp-pk [。] org,itupport-gov [。] com,apl-org [。]在线,apl-com [。] ICU,Maldevfudding [。] com,navybd-gov [。]信息,AdobeFileShare [。] com,hurr.zapto [。] org,hascolgov [。]信息,helpdesk-lab [。]站点,Crec-bd [。]站点,jammycanonicalupdates [。]云,位置[。] navybd-gov [。] info,openkm [。] paknavy-pk [。] org,云[。] adobefileShare [。] com,《古兰经》书[。]存储,redzone2 [。] apl-org [。]在线,hurr [。] zapto [。] org,登录[。] apl-org [。]在线,owa-spamcheck [。] apl-org [。]在线,黎明[。] apl-org [。]在线,hit-pk [。] org,blabla [。] apl-com [。] ICU,Acrobat [。] Paknavy-pk [。] org,paknavy-pk [。] org,邮件[。] bakistangov [。] com,邮件[。] apl-com [。] ICU,168-GOV [。]信息,浏览器[。] apl-org [。]在线,

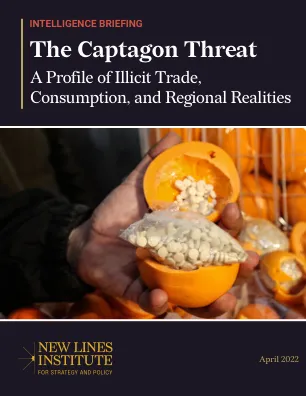

Captagon 的威胁

随着 Captagon ® 被列入国际管制名单,假药在东方也越来越受欢迎。虽然该药物的管制名单导致大多数药品生产流程停止,但塞尔维亚、斯洛文尼亚、黑山和保加利亚的工厂和实验室仍在继续非法生产 Captagon ®,并通过土耳其和黎凡特将药物贩卖到阿拉伯半岛的新兴目的地市场,可能一开始就用完了剩余的芬乙林库存。6 保加利亚是 Captagon ® 的主要生产国,因为国有制药公司 Pharmachim 于 1981 年获得医疗药品许可委员会的许可,使用苏联设备进行国家监管的生产。7 国有制药公司协调开发生产技术

美国威胁评估

• 2023 年,一家中国国有企业已表示,其计划向人工智能、先进半导体、生物技术和新材料等新兴产业投入至少 137 亿美元。中国还宣布了全球人工智能治理倡议,以加强国际社会对其人工智能治理愿景的支持。 • 中国目前在 DNA 测序设备和一些基础研究方面与美国竞争。北京拥有大量基因数据,这可能使其在精准医疗和农业生物技术应用方面处于领先地位。 • 中国正在利用现有设备在 7 纳米 (nm) 级生产用于加密货币挖矿和蜂窝设备的先进芯片方面取得进展,但如果没有极紫外光刻工具,实现尖端芯片的高质量、大批量生产将面临挑战。从预计在未来两年内开始运营的新工厂数量来看,到 2025 年,预计所有 28 纳米传统芯片中有 40% 将在中国生产。网络中国仍然是对美国政府、私营部门和关键基础设施网络最活跃和最持久的网络威胁。北京的网络间谍活动及其行业的监视、信息和通信技术的出口增加了针对美国采取激进网络行动的威胁以及对网络空间信息自由流动的压制。

Microsoft 威胁情报

国家正在援助乌克兰,并引发人们对摩尔多瓦是俄罗斯入侵的下一个目标的担忧。从 2023 年 1 月开始,俄罗斯的宣传活动针对欧盟 (EU) 和英国 (UK) 的乌克兰侨民,声称海外乌克兰难民将被引渡并强行征召加入乌克兰武装部队。1 2 月中旬,摩尔多瓦和乌克兰当局指控俄罗斯策划政变。2 大约在那个时候,摩尔多瓦亲俄的绍尔党举行抗议活动,向基希讷乌施压,要求其支付所有公民的冬季能源费用,这与克里姆林宫通过同时压缩能源供应和敦促与俄罗斯外交和解的信息向邻国和欧洲国家施压的努力一致。今年早些时候,亲俄黑客组织 KillNet 声称对摩尔多瓦政府网站发动了攻击,3 而几位摩尔多瓦政治人物则成为俄罗斯国家媒体大肆报道的黑客泄密活动的目标,该活动被称为“摩尔多瓦泄密事件”。

威胁形势 - GlobalSecurity.org

欧盟网络安全局 (ENISA) 是欧盟致力于实现全欧洲高水平网络安全的机构。欧盟网络安全局成立于 2004 年,并受到《欧盟网络安全法》的加强,为欧盟网络政策做出贡献,通过网络安全认证计划提高 ICT 产品、服务和流程的可信度,与成员国和欧盟机构合作,并帮助欧洲为未来的网络挑战做好准备。通过知识共享、能力建设和提高认识,该机构与其主要利益相关者合作,以加强对互联经济的信任,增强欧盟基础设施的弹性,并最终确保欧洲社会和公民的数字安全。有关 ENISA 及其工作的更多信息,请访问:www.enisa.europa.eu。

威胁形势 - GlobalSecurity.org

欧盟网络安全局 (ENISA) 是欧盟致力于实现全欧洲高水平网络安全的机构。欧盟网络安全局成立于 2004 年,并受到《欧盟网络安全法》的加强,为欧盟网络政策做出贡献,通过网络安全认证计划提高 ICT 产品、服务和流程的可信度,与成员国和欧盟机构合作,并帮助欧洲为未来的网络挑战做好准备。通过知识共享、能力建设和提高认识,该机构与其主要利益相关者合作,以加强对互联经济的信任,增强欧盟基础设施的弹性,并最终确保欧洲社会和公民的数字安全。有关 ENISA 及其工作的更多信息,请访问:www.enisa.europa.eu。