XiaoMi-AI文件搜索系统

World File Search System福特运输所有者手册

Maintenance General Information ..................................252 Opening and Closing the Hood .............252 Under Hood Overview - AWD/RWD/LHD ........................................................................253 Under Hood Overview - FWD/LHD ......254 Under Hood Overview - AWD/RWD/RHD ........................................................................255 Under Hood Overview - FWD/RHD ......256 Engine Oil Dipstick ......................................257 Engine Oil Check .........................................257 Draining the Fuel Filter Water Trap ......258 Engine Cooling Fan ....................................259 Engine Coolant Check ..............................259 Brake Fluid Check ......................................260 Clutch Fluid Check ......................................261 Power Steering Fluid Check .....................261 Changing the 12V Battery .........................261 Adjusting the Headlamps .......................264 Fuel Filter Service Indicator Check .......265 Washer Fluid Check ...................................265 Checking the Wiper Blades ....................265 Changing the Front Wiper Blades ........266

俄罗斯-乌克兰-网络冲突分析师笔记-tlpwhite.pdf - HHS.gov

HermeticWiper 以可执行文件的形式出现,该文件由颁发给 Hermetica Digital Ltd 的证书签名。它包含 32 位和 64 位驱动程序文件,这些文件由存储在其资源部分中的 Lempel-Ziv 算法压缩。驱动程序文件由颁发给 EaseUS Partition Master 的证书签名。该恶意软件将根据受感染系统的操作系统 (OS) 版本删除相应的文件。驱动程序文件名是使用 Wiper 的进程 ID 生成的。一旦运行,Wiper 将损坏受感染计算机的主引导记录 (MBR),使其无法运行。除了破坏能力之外,Wiper 似乎没有任何其他功能。它利用签名的驱动程序,该驱动程序用于部署针对 Windows 设备的 Wiper,以导致启动失败的方式操纵主引导记录。数字证书由塞浦路斯公司“Hermetica Digital Ltd”颁发。 (注:如果存在,该公司很可能不存在或无法运营)该证书截至 2021 年 4 月有效,但似乎未用于签署任何文件。HermeticWiper 调整其进程令牌权限并启用 SeBackupPrivilege,这使恶意软件能够读取任何文件的访问控制权,而不管访问控制列表中指定了什么。一个恶意软件样本大小为 114KB,其中大约 70% 由资源组成。它滥用良性分区管理驱动程序 empntdrv.sys。HermeticWiper 多次枚举一系列物理驱动器,从 0 到 100。对于每个物理驱动器,都会调用 \\.\EPMNTDRV\ 设备来获取设备号。EPMNTDrv(EaseUS Partition Master NT Driver)是 EaseUS 的 EaseUs Partition Manager 软件平台的一部分。然后,它会重点破坏每个物理驱动器的前 512 个字节,即主引导记录 (MBR),然后枚举所有可能驱动器的分区。HermeticWiper 区分 FAT(文件分配表)和 NTFS(新技术文件系统)分区。对于 FAT 分区,它会调用 Windows API 来获取加密上下文提供程序并生成随机字节,以破坏分区。对于 NTFS,它会在调用 Windows API 来获取加密上下文提供程序并生成随机字节之前解析主文件表。研究还表明,它会修改几个注册表

AN1158:使用 Intersil 数字控制电位器 (XDCP) 进行设计

简而言之,电位计的分辨率是相邻抽头位置之间差异的度量。在比率应用中,这对应于电压阶跃,而在电阻应用中,分辨率更接近于增量电阻。理论分辨率可以定义为输出比率可调节的灵敏度的测量值,相当于抽头数(忽略零抽头)的倒数,以百分比表示。可以设置的精度通常称为可调性或可设置性。在标准 XDCP 上,硬件设计人员可以使用 256、124、32 或 16 个抽头,分别提供 1.01%、1.59% 和 3.23% 的分辨率。这些分辨率在各个抽头之间大致恒定(尽管相对线性度更保守地指定为 20%),并且电位计在滑动片移动时表现出单调行为。对于四路器件(例如 X9241A),可以使用软件命令实现内部级联,最多允许 253 个抽头(0.39% 分辨率)。在新一代 XDCP 上,使用双 128 抽头和双 256 抽头器件甚至可以实现更高的分辨率。但是,对于标准 XDCP,使用外部硬件或使用某些软件方案已经可以实现极高的分辨率(请参阅 Intersil 应用笔记 AN43“软件实现高分辨率非易失性数字电位计”)。类似的分析将成立

OT/IoT 安全报告 - Nozomi Networks

随着威胁形势的不断发展,组织必须跟上技术和新威胁的步伐,以保护其资产。从 2022 年 1 月到 6 月,我们观察到 Wiper 恶意软件的使用趋势、威胁行为者混淆其活动以及俄罗斯/乌克兰危机期间 APT 活动的增加,这些都使关键基础设施面临风险。在本节中,我们将仔细研究网络威胁如何随着时间的推移而演变、谁是幕后黑手以及您可以采取哪些措施来保护自己免受威胁。

海康威视采矿解决方案.pdf

双传感器,1/1.8" 逐行扫描 CMOS 全彩图像输出 分辨率最高可达 2688 x 1512 35 倍光学变焦,16 倍数字变焦 红外距离最远 250 米,智能红外 IP67,带雨刷

俄罗斯对乌克兰的战争:一年的网络行动 - CERT-EU

持续运营,有起有落: • 2022 年 4 月和 5 月。我们没有记录到新的擦除器攻击,乌克兰的破坏性攻击也较少。在俄罗斯,我们再次观察到大量数据泄露的报告,DDoS 攻击减少,5 月份,工业控制系统 (ICS) 开始受到攻击。在欧盟国家,DDoS 攻击激增。• 2022 年 6 月- 10 月。在乌克兰,网络钓鱼攻击仍在继续,破坏性攻击很少,没有新的擦除器报告。我们注意到针对俄罗斯的 DDoS 或泄漏数量有限。还声称对 ICS 进行了其他攻击。在欧盟国家,DDoS 攻击较少。• 2022 年 11 月至 12 月。乌克兰报告了新的 Wiper 攻击。针对欧盟国家和其他向乌克兰提供支持的国家的 DDoS 攻击激增。

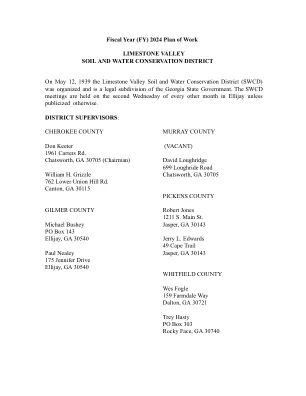

石灰岩谷2024工作计划

农民优先考虑资源和惯例的农业账单计划资金。4。通过使用石灰岩谷RC&d使用无钻钻来促进最低和无耕作的保护耕作。4。在该地区促进本地319农业BMP项目。5。管理Grassworks杂草雨刮器319试点项目以节省水和

网络安全简报(2023 年 1 月)- CERT-EU

新型擦除器瞄准乌克兰通讯社 Ukrinform 1 月 18 日和 27 日,CERT-UA 报告称,攻击者使用五种不同的数据擦除恶意软件攻击了乌克兰国家通讯社 (Ukrinform)。据报道,此次袭击发生在 1 月中旬。针对 Ukrinform 的攻击中部署的破坏性恶意软件包括 CaddyWiper (Windows)、ZeroWipe (Windows)、SDelete (Windows)、AwfulShred (Linux) 和 BidSwipe (FreeBSD)。CERT-UA 怀疑与俄罗斯有关的 Sandworm(又名 UAC-0082)是此次袭击的幕后黑手。1 月 25 日,安全公司 ESET 报告称一种名为 SwiftSlicer 的新型擦除器瞄准了乌克兰。ESET 研究人员将这次攻击归咎于 Sandworm。截至撰写本文时,尚不清楚这两份报告是否与同一次攻击有关。分析师说明:1 月 17 日和 18 日,有两起针对 Ukrinform 的攻击报告:数据擦除,归因于可能由俄罗斯政府支持的威胁行为者 Sandworm,以及自称亲俄黑客组织的 CyberArmyofRussia_Reborn 的数据泄露。这可能表明这两个行为者之间存在某种形式的协调甚至合作。

技术先进的高性能产品

在使用Crystalcoat MP-100硬外套之前,Acrylico正在与海洋市场的玻璃窗和挡风玻璃竞争。玻璃不仅是较重的基材,而且工具过程更昂贵,需要更高的量即可破裂。开发保护较轻的塑料的技术是一个分水岭的里程碑,即使价格较高的定制者尚无法使用它。在丙烯酸挡风玻璃上运行挡风玻璃雨刮器的能力是行业的突破,在IBEX获得了2008年创新奖。”*