XiaoMi-AI文件搜索系统

World File Search System关于Cisco DNA中心上的隐形安全性分析服务

与Cisco Stealthwatch结合使用Cisco DNA中心的隐形安全性分析服务,提供了所有网络流量的实时监控。当您使用StealthWatch Security Analytics服务将网络作为具有加密流量分析的传感器时,您可以增强网络的保护,而无需解密流量。您还可以使用StealthWatch Security Analytics服务来使网络成为不支持加密流量分析的设备上的传感器。

隐形飞机的拱门及其对雷达系统的影响...

突出/复杂的隐形技术,用于降低敌方雷达对飞机的可见性。近年来,工程和信号处理领域使得隐形技术在飞机上的实现成为可能,从而有效地欺骗敌方雷达系统。然而,由于环境或缺乏甚至更复杂的先进雷达系统等一些限制,我们能够将可见性降低到一定限度。一些重要的研究已经开展,并取得了足够的成功,将其命名为隐形技术;其中之一就是飞机的回声消除。本文介绍并描述了更为突出的隐形技术。这些协议可以通过在这些领域进行广泛的研究来实现。所解释的一些技术非常有前景,它几乎给我们带来了零可见性,换句话说,即使是一些先进的雷达系统也几乎不可能探测到飞机。隐形技术背后的概念基于反射和吸收原理,使飞机“隐形”。将传入的雷达波偏转到另一个方向,从而减少波的数量,* 通讯作者:Navdeep Banga,航空工程师,SGRJI 国际机场,印度

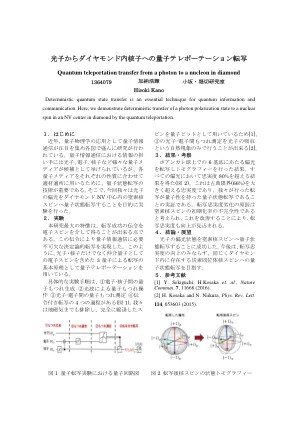

金刚石中光子到核子的量子隐形传态

由于这些引脚作为量子比特[1]使用,因此仅利用光子吸收这一自然现象便可实现光子-电子纠缠测量(③)[2]。 3. 结果与讨论 我们将六个碱基对应的偏振光转移到庞加莱球上并进行断层扫描,得到了所有偏振保真度超过 80% 的结果(图 2)。这种保真度远远超过了经典极限(66%),并证明我们的转移是具有量子特性的量子态转移。传输保真度恶化的原因被认为是氮核自旋的初始化速度不完善。通过改善这一点,有望提高传输保真度。 4. 结论与展望我们成功地实现了光子的偏振态到氮核自旋的量子转移。未来,我们的目标不仅在于提高转录保真度,还在于将量子态转录到钻石中也存在的碳同位素的核自旋中。 5.参考文献 [1] Y. Sekiguchi, H.Kosaka 等,Nature Commun. 7, 11668 (2016)。 [2] H. Kosaka 和 N. Niikura,Phys. Rev. Lett.

现代隐形战斗机支援机队维护模拟

现代隐形战斗机支援舰队维护模拟 Staci Colbacchini、Allison Gahafer、Lindsey McEvoy 和 Bryan Park 美国空军学院,C16Staci.Colbacchini、C16Allison.Gahafer、C16Lindsey.McEvoy、C16Bryan.Park@usafa.edu 摘要 - F-35 Lightning II 是第五代多用途隐形战斗机,预计将取代老化的“传统战斗机”及其在国防中的作用。该飞机由洛克希德马丁公司设计和生产。洛克希德马丁公司和美国空军认识到,适当的信息基础设施对于维持一支功能齐全、随时可执行任务的飞机舰队至关重要。因此,为了提供信息技术主干和能力来支持美国和盟军现有和未来的作战人员,美国空军开始采用现代电子信息系统。 F-35 配备了自主物流信息系统,使操作员能够提前规划、维护以及规划和维持新组建的舰队的系统。该系统内有一个问题票务系统,可作为解决 F-35 系统问题的一种手段。行动请求系统利用此票务系统有效地将票务传送给适当的工程组织,并返回给发起人以解决问题。本文研究了票务流程,目的是创建一个可用于

隐形技术及其对空战的影响 - IDSA

自从二十世纪初投入战争以来,空中力量已成为军队成败的主要决定因素。这一现实促使德国陆军元帅埃尔温·隆美尔 (Erwin Rommel) 表示:“任何人,即使是使用最现代化的武器,与完全控制空中的敌人作战,也如同与现代欧洲军队作战的野蛮人一样。”陆军元帅隆美尔后来谈到当时西西里和意大利的局势时表示:“地面力量对我们并不不利,只是他们在空中和弹药方面的优势是压倒性的,就像在非洲一样。”如果欧洲最伟大的将军之一的这些言论还不足以让读者信服,那么请考虑一下盟军入侵法国期间德国指挥官陆军元帅格尔德·冯·伦德施泰特的报告:“盟军空军在白天瘫痪了一切行动,甚至在夜间也难以行动。”