机构名称:

¥ 1.0

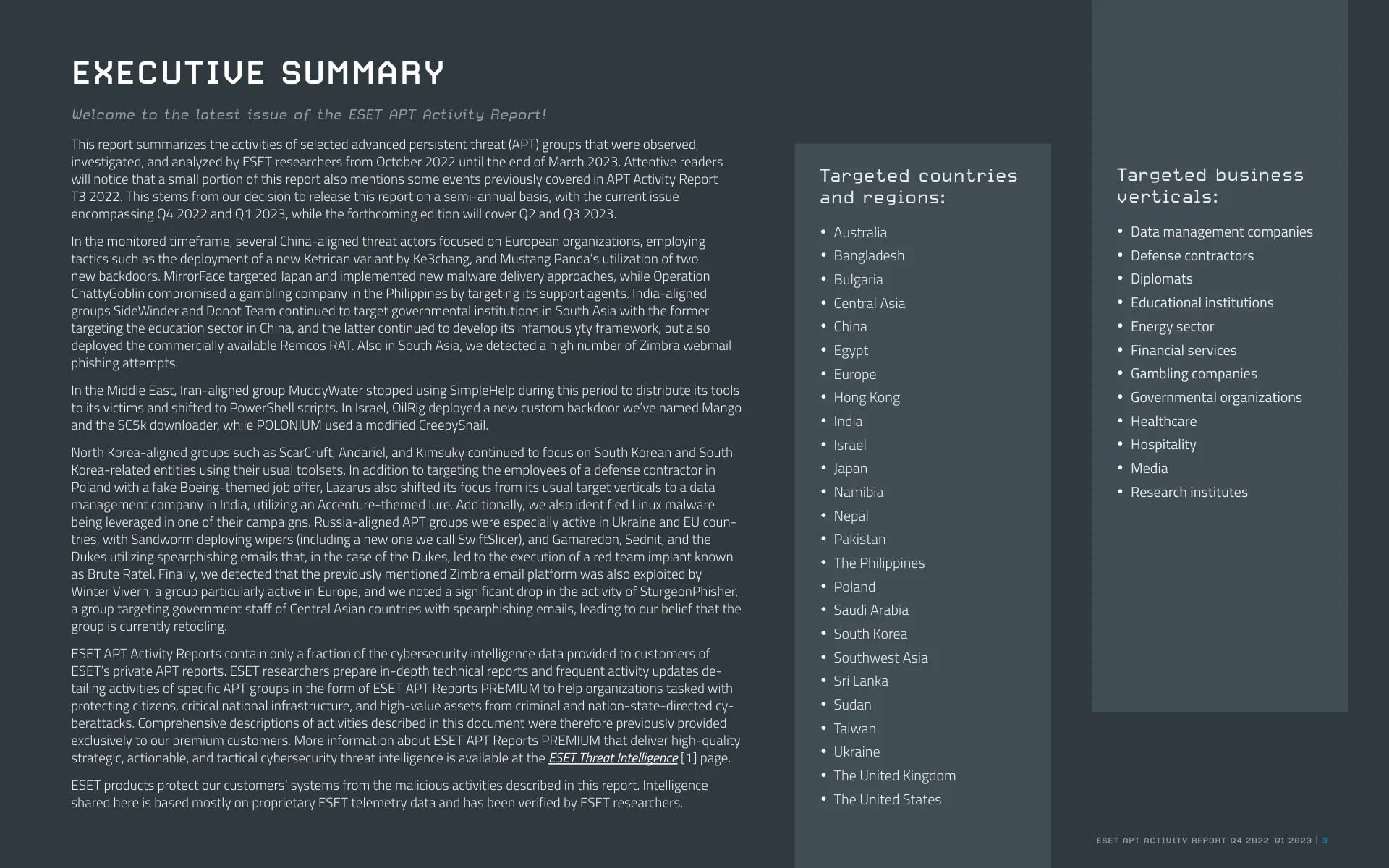

ScarCruft、Andariel 和 Kimsuky 等与朝鲜结盟的组织继续使用其常用工具集攻击韩国和与韩国相关的实体。除了使用虚假的波音主题工作机会攻击波兰国防承包商的员工之外,Lazarus 还将重点从其通常的目标垂直领域转移到印度的数据管理公司,使用以埃森哲为主题的诱饵。此外,我们还发现他们的一项活动利用了 Linux 恶意软件。与俄罗斯结盟的 APT 组织在乌克兰和欧盟国家特别活跃,Sandworm 部署了擦除器(包括我们称之为 SwiftSlicer 的新型擦除器),而 Gamaredon、Sednit 和 Dukes 则利用鱼叉式网络钓鱼电子邮件,在 Dukes 的案例中,这些电子邮件导致红队植入了名为 Brute Ratel 的植入程序。最后,我们发现前面提到的 Zimbra 电子邮件平台也被 Winter Vivern(一个在欧洲特别活跃的组织)利用,并且我们注意到 SturgeonPhisher(一个专门针对中亚国家政府工作人员发送鱼叉式网络钓鱼电子邮件的组织)的活动显着下降,这让我们相信该组织目前正在重组。

2022 年第四季度 - 2023 年第一季度