机构名称:

¥ 1.0

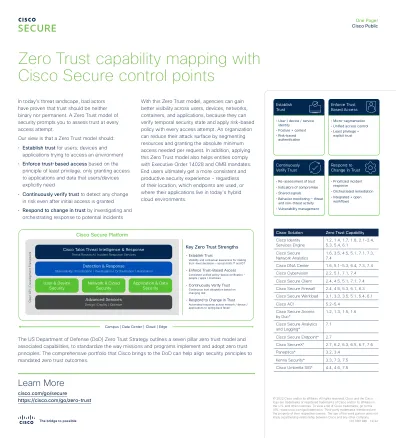

借助此零信任模型,机构可以更好地了解用户、设备、网络、容器和应用程序,因为他们可以验证临时安全状态并在每次访问尝试时应用基于风险的策略。组织可以通过细分资源并授予每个请求所需的绝对最小访问权限来减少攻击面。此外,应用此零信任模型还有助于实体遵守行政命令 14028 和 OMB 要求。最终用户最终将获得更一致、更高效的安全体验 - 无论他们身在何处、使用哪些端点或他们的应用程序位于当今混合云环境中的何处。