机构名称:

¥ 1.0

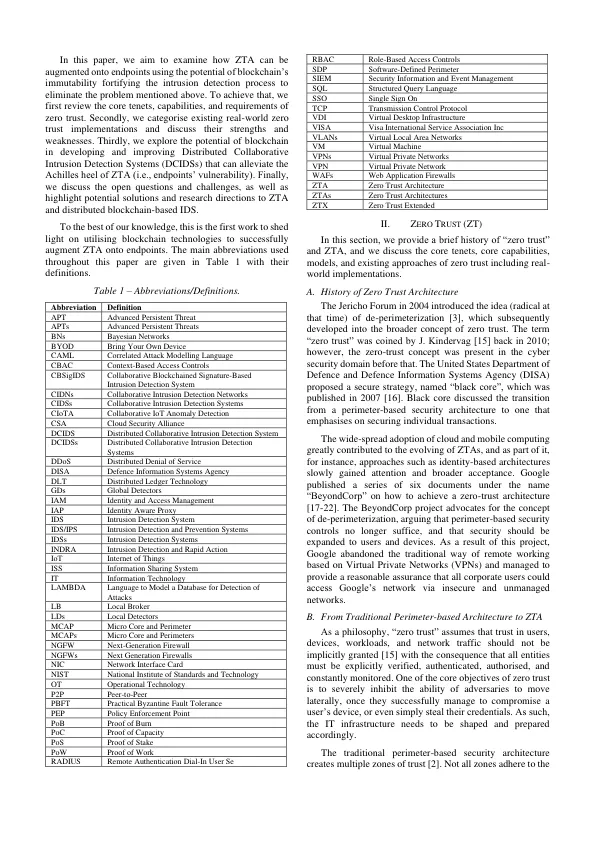

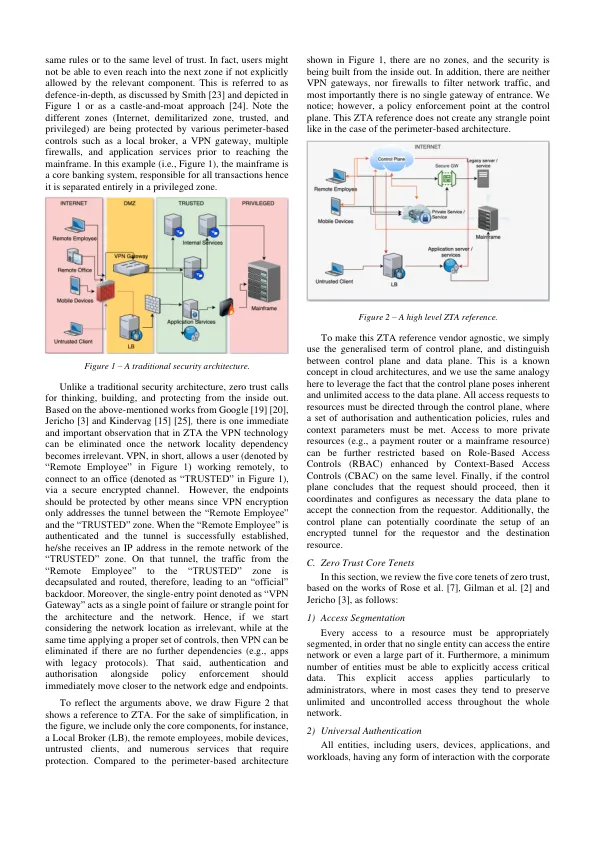

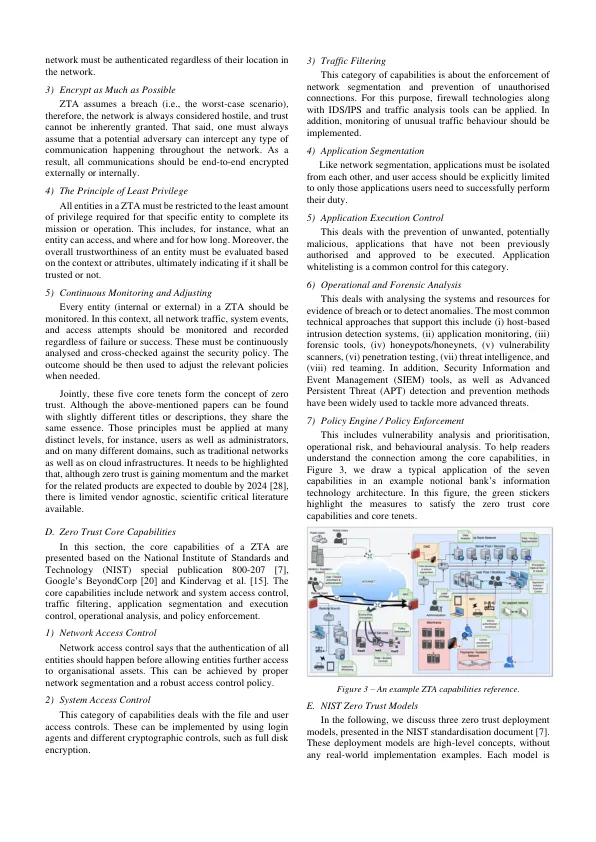

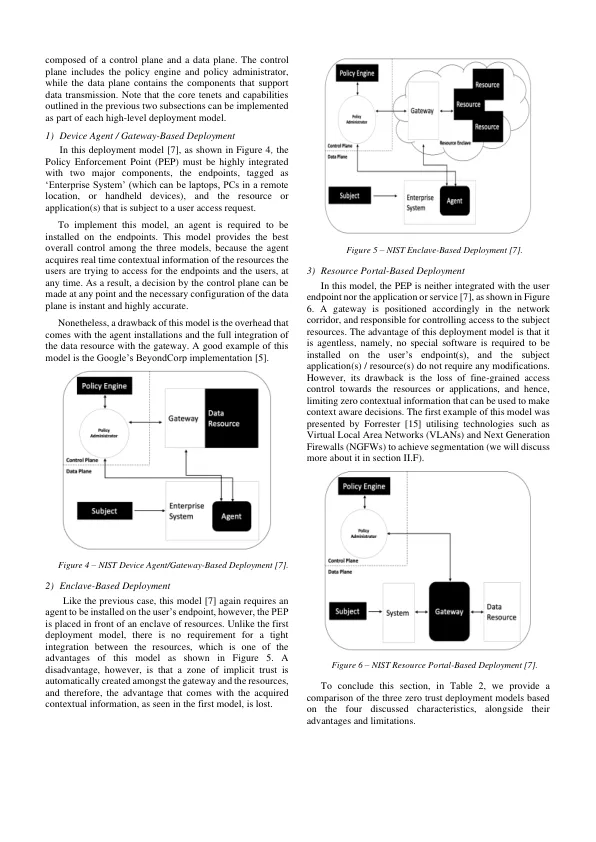

在当今无边界网络中,零信任架构 (ZTA) 的采用正在获得发展势头。通过全面实施 ZTA,攻击者不太可能从受感染的端点开始通过网络传播。但是,可以利用受感染端点的已通过身份验证和授权的会话来执行有限但恶意的活动,最终使端点成为 ZTA 的致命弱点。为了有效检测此类攻击,已经开发了基于攻击场景方法的分布式协作入侵检测系统。尽管如此,高级持续性威胁 (APT) 已证明其能够以高成功率绕过这种方法。因此,攻击者可以不被发现地通过或可能改变检测日志记录机制以实现隐身存在。最近,区块链技术在网络安全领域展示了可靠的用例。在本文中,受 ZTA 和基于区块链的入侵检测和预防融合的启发,我们研究了如何将 ZTA 扩展到端点。即,我们对 ZTA 模型、以端点为重点的真实世界架构和基于区块链的入侵检测系统进行了最先进的审查。我们讨论了区块链的不变性加强检测过程的潜力,并确定了未解决的挑战以及潜在的解决方案和未来方向。