XiaoMi-AI文件搜索系统

World File Search SystemAI 隐私和保密声明

个人数据可能包含在上传到我们的 AI 工具的文档中。当您使用我们的 AI 工具处理您的个人数据时,我们是您的个人数据的数据控制者,而 Microsoft 是数据处理者。我们与 Microsoft 签署了协议,以确保您的个人数据受到保护。我们的 AI 工具的用户知道要根据 GDPR 和我们的各种数据保护政策处理个人数据。

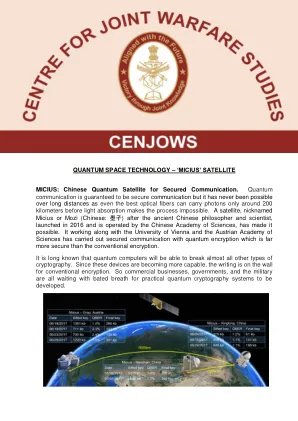

中国保密通信量子卫星。

中国“墨子号”卫星建立了首个洲际量子加密服务。研究人员通过在欧洲和中国之间建立安全视频会议测试了该系统。这个过程很简单。量子加密依靠所谓的一次性密码本来保证隐私。这是一组随机数(密钥),双方可以使用它来编码和解码消息。一次性密码本的问题在于确保只有选定的发送者和接收者拥有它们。这个问题可以通过使用光子等量子粒子发送密钥来解决,因为总是可以判断量子粒子是否之前被观察到。如果已经观察到,则放弃该密钥并发送另一个密钥,直到双方都确定他们拥有未被观察到的一次性密码本。量子密钥分发是量子加密的核心。双方拥有密钥(即一次性密码本)后,他们可以通过普通经典信道进行绝对安全的通信。墨子号卫星只是从轨道上分发这个密钥。由于卫星位于两极上方的太阳同步轨道上,因此它每天大致在相同的当地时间经过地球表面的各个角落。假设当卫星经过位于中国河北省北部兴隆的中国地面站时,它会使用成熟的协议将一次性密码本以单光子编码发送到地面。当地球在卫星下方旋转,奥地利格拉茨的地面站进入视野时,墨子号会将相同的一次性密码本发送到那里的接收器。这样,两个地点就拥有了相同的密钥,使它们能够通过传统链路启动完全安全的通信。实验甚至更进一步。如果目标是在北京的中国科学院和维也纳的奥地利科学院之间举行视频会议,那么密钥必须安全地分发到这两个地点。为此,研究小组使用基于地面的光纤量子通信。这样建立的视频链路由高级加密标准 (AES) 保护,该标准每秒通过 128 位种子代码刷新一次。 9 月,他们举行了一场开创性的视频会议,会议持续了 75 分钟,总数据传输量约为 2 GB。“我们展示了地球上多个地点之间的洲际量子通信,最大间隔为 7,600 公里,”由维也纳大学的 Anton Zeilinger 和中国合肥中国科学技术大学的潘建伟领导的团队表示。该系统存在一些潜在的弱点,未来有待改进。也许最重要的是,在连接两个地面站的时间内,卫星被认为是安全的。这很可能是真的——谁能入侵一颗在轨道上运行的卫星?但是,这种安全性无法得到保证。然而,研究团队表示,未来可以通过端到端量子中继来解决这一问题。各国政府、军事运营商和商业企业都渴望拥有类似的安全能力。1

性侵犯保密报告选项的实施...

常见问题解答 Q1。提交性骚扰机密报告有哪些好处? A1。通过此报告选项,水手们有资格获得支持和转介服务,同时保持他们想要的机密性。 Q2。水手们可以在哪里找到更多信息? A2。如果需要更多信息,水手们应咨询其 CCS 和 CMEO 项目经理。此外,NAVADMIN 022/24 可在以下网址找到:https://www.mynavyhr.navy.mil/References/Messages/NAVADMIN-2024/ Q3。什么是性骚扰? A3。性骚扰是指任何军队成员或国防部文职雇员无论通过何种沟通方式(口头、书面、电子邮件、短信、社交媒体等)做出的涉及不受欢迎的性挑逗、性要求、故意冒犯性言论或手势以及其他具有性性质的口头或身体行为。有关性骚扰的更多信息,请联系您的 CCS、CMEO 项目经理或参阅 OPNAVINST 5354.1H。Q4. 报告类型有哪些,谁可以收到这些报告?A4.

统计保密保证您数据的机密性

我的会计数据、我的员工等会被公布吗?通过调查收集的您的信息受到统计保密保护,从而保证了个人数据的保密性。公共统计数据根据不同的标准(活动部门、地区、营业额等级、劳动力等级等)以汇总数据的形式传播数据。

基于光子学的完美保密密码学

在罗马帝国时期,尤里乌斯·凯撒使用一种替换密码来编纂秘密信息,其中每个字符在字母表中向下移动三个位置,从而报告了使用密码技术保护机密信息的第一个历史证据之一 1。今天,信息社会每年传输 10 亿 TB 的数据,保护机密数据的隐私是一项全球性挑战 2,3。目前,大多数密码系统的安全性并不依赖于无条件证明,而是依赖于数学或概率陈述。主要思想集中在安全边际:如果使用 n 种资源破解了代码,则修改代码,例如将其密钥长度加倍,这样所需的资源就会呈指数增加。这种模型容易受到技术发展的影响,并且不能保护用户免受过去的攻击:攻击者可以存储今天发送的信息,并等待合适的技术以便明天破解消息。历史表明,这种情况有计划地发生在比预测更短的时间内。最著名的例子可能是恩尼格玛密码机的破解,恩尼格玛密码机是二战期间用来传输绝密军事信息的加密打字机。由于加密代码的基础组合数量众多,所以恩尼格玛密码机被认为是牢不可破的。尽管如此,这种安全猜想还是随着阿兰·图灵和他的同事们的工作而瓦解,他们通过设计第一台建筑计算机破解了恩尼格玛密码机,这台计算机一直秘密使用到二战结束 4 。在这个例子中,安全性被破解但没有公开披露,一方可以自由地侵入另一方的私人信息,完全不被注意。另一个例子是美国联邦数据加密标准 (DES),它被认为是安全的,因为一台足够快的机器可以破解它