XiaoMi-AI文件搜索系统

World File Search System综合科学(WISC)

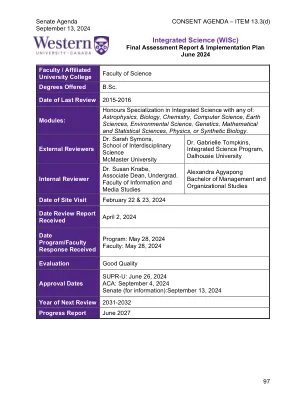

- 该计划的自学摘要; - 外部审阅者报告; - 该计划的响应; - 科学学院院长的回应。这远远确定了计划的优势和计划增强和改进的机会,并详细介绍了外部审核者的建议 - 指出这些建议优先考虑实施。实施计划详细详细介绍了已选择进行实施的建议,确定负责批准和行动建议的人,指定所需的任何行动或后续行动,并定义完成时间表。FAR(包括实施计划)通过参议院小组委员会的计划审查 - 本科生(SUPR -U)和ACA批准,然后向参议院和安大略大学的质量保证理事会提供信息。随后,它可以在Western的IQAP网站上公开访问。The远是本科生周期性审查过程中公开的唯一文件;所有其他文件都是综合科学计划,科学学院和Supr-U的机密。

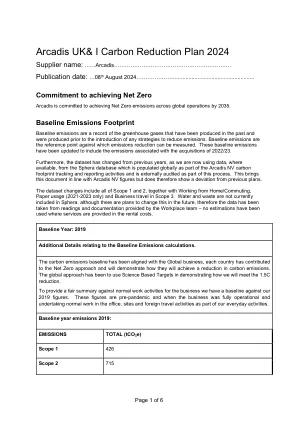

Arcadis UK&I减少碳降亚计划2024

基线排放是过去产生的温室气体的记录,并在引入任何减少排放的策略之前产生。基线排放是可以测量排放量的参考点。这些基线排放已更新,以包括与2022/23的收购相关的排放。此外,数据集已经从往年开始发生了变化,因为我们现在正在使用数据库中的数据库,该数据库是Arcadis NV碳足迹跟踪和报告活动的一部分,该数据库在全球范围内被填充,并且作为此过程的一部分进行了外部审核。这与Arcadis NV数字相一致,因此确实显示了与以前计划的偏差。数据集更改包括范围1和2的所有范围,以及从家庭/通勤工作,纸张使用(仅2021-2023)和范围3。当前的水和废物目前不包括在将来改变这一点,因此数据是从工作场所团队提供的阅读和文档中获取的 - 在租金成本中提供服务的情况下,没有使用估计。

自我反省 - 战略 - 实践 - 练习 -

这种自我反思工具旨在允许集成当局和健康委员会考虑自己的战略计划和能力。该工具补充了质量框架的第6节,尤其是第6.1节,涵盖了运营和战略计划安排以及8.1(协作和影响),但是重要的是要注意,该工具本身并不是为健康和护理组织内战略规划的内部或外部审核而设计的。该工具在良好实践框架内呈现每个标准和行动领域,然后邀请组织考虑每个人的优势和潜在的发展领域,然后考虑并记录在这些方面建立哪些行动并记录哪些行动。此工具基于战略规划的良好实践框架,该框架是由苏格兰IHUB医疗保健改善的战略规划组合开发的。The Good Practice Framework is available at https://ihub.scot/media/6879/good-practice-framework-for- strategic-planning.pdf Further information about the work of the Strategic Planning Portfolio is available on our website at https://ihub.scot/improvement- programmes/strategic-planning-for-redesign/ To contact the team, email His.transformationaldesign@nhs.scot

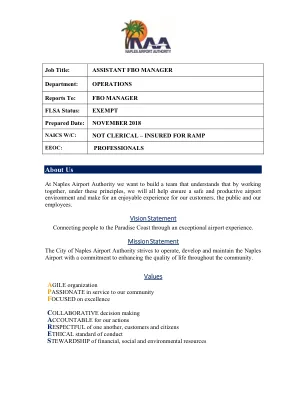

职位名称: 助理 FBO 经理 部门

基本职责与责任 审查日常检查和工作指令,以确保启动纠正措施。让 FBO 经理了解所有运营和服务水平问题以及应急响应问题。 参加安全会议并向一线服务区域员工提供最新简报。 对所有运营人员和程序进行日常自我审核、外部审核和安全监督。 通过非惩罚性安全报告程序征求员工的意见。 与客户服务代表和值班人员协调任务,以便随时提供优质服务。 与培训和质量控制经理一起审查燃料库存,确保所有燃料订单输入程序和燃料质量控制活动都得到记录、正确执行和适当更新。 安排员工以确保维持客户服务水平。 确保有效利用一线员工和客户服务员工的时间。分配和监督人员开展适当的附带活动。 确保管理层和值班人员、一线员工和客户服务人员之间保持持续沟通,以确认活动在规定的时间内得到适当协调。 根据 NAA 的渐进式纪律处分程序,在必要时实施纪律处分。

减少排放并证明实现净零目标的透明度。

,许多组织的目标是在2050年之前将经济脱碳,这是联合国“与地方政府,企业和投资者最大的联盟零8竞选活动”的一部分。其他人的目标是在更雄心勃勃的时间范围内(例如2030,甚至净负排放量目标)进行零排放。旨在进行全碳化的公司必须从消除或减少整个价值链中的温室气体排放开始。这意味着他们必须考虑拥有或受控来源的直接温室气体(温室气体)排放,包括现场燃料燃烧,例如在车队车辆中,以及间接的温室气体排放,例如该组织购买和使用的电力或蒸汽的产生或使用(也称为“示波器1”和“ Scepe 1”和“ Specope 2 Ensives”)。重要的是,它们还必须包括其价值链中发生的所有其他间接温室气体排放(称为范围3排放),例如由供应商生产的原材料(上游排放)产生的GHG排放,是由原材料和产品的运输以及产品和服务的最终产品和最终产品和服务造成的。在传达“净零”目标时,对整个价值链的全面评估有助于公司的信誉。此外,对于公司而言,必须根据国家或国际标准进行并进行外部审核的数据,评估,方法和管理系统,以确保它们遵守国家和国际指南和立法。这是证明利益相关者和更广泛党派策略的有效性和准确性的基础。

第33届EACSL计算机科学逻辑年度会议

本卷包含CSL 2025上发表的论文,这是会议系列计算机科学逻辑(CSL)的第33次会议,欧洲计算机科学逻辑协会(EACSL)年度会议。CSL 2025于2025年2月10日至14日在荷兰阿姆斯特丹举行。CSL最初是一系列国际研讨会,并于1992年成为国际会议。先前的CSL分期付款在华沙(2023)(2023),哥廷根(2022,2022年,在线)中举行Fontainebleau(2012),Bergen(2011),Brno(2010),Coimbra(2009),Boologna(2008),Lausanne(2007),Szeged(2006),牛津(2005),Karpacz,Karpacz(2004)(2004),Vienna(2003),Vienna(2003),Edinburgh(2002),Bris(2001),MADIN,MADID(2000),(2000年),(2000年),(2000年),(2000年),(2000年),(2000年),,(2000年),(2000年,,,,,,,,,地) (1998),Aarhus(1997),Utrecht(1996),Paderborn(1995),Kazimierz(1994),Swansea(1993)和San Miniato(1992)。CSL是一次跨学科会议,涵盖了数学逻辑和计算机科学领域的基本和面向应用程序的研究。会议收到了130次摘要,其中113个随后是全纸盲提交的提交,其中之一后来被撤回。计划委员会在会议上选择了44篇论文进行演讲。在计划委员会的至少三名成员中监督了每篇论文,在161位外部审核者的关键帮助下,总共贡献了总计350个评论中的178个。提交和审查过程,计划委员会的讨论以及作者通知均通过EasyChair会议管理系统来处理。It is a forum for the presentation of research on all aspects of logic and its applications, including automated deduction and interactive theorem proving, constructive mathematics and type theory, equational logic and term rewriting, automata and games, game semantics, modal and temporal logic, logical aspects of computational complexity, finite model theory, computational proof theory, logic programming and constraints, lambda calculus and组合逻辑,领域理论,分类逻辑和拓扑语义,数据库理论,程序的规范,提取和转换,量子计算的逻辑方面,编程范式的逻辑基础,验证和程序分析,线性逻辑,高阶逻辑,高级逻辑和非单调性推理。

管理服务经理

在执行董事/APCO的一般指导下进行定义,协调并指导空气质量管理区的预算活动;监督和协调该地区的行政职能;在地区管理团队中任职;制定并为管理提供政策指导;并根据需要执行其他相关职责。监督并行使行政服务经理从执行董事/空气污染控制官(APCO)接收一般指导,并对专业,技术和行政支持人员行使一般指导和监督。班级特征此管理分类负责该地区的预算和会计活动,人力资源,福利管理,风险管理以及设施/车队管理服务。该课程以各种行政,协调性,分析和联络能力为APCO提供帮助。在该职位上的成功表现需要了解公共政策,地区职能和活动,董事会的作用以及在各个领域发展,监督和实施项目和计划的能力。职责包括协调该部门的活动与其他部门和外部机构的活动,并管理和监督该部门的复杂和多样化的功能。现任者负责完成部门计划,行动目标和目标,以及在一般政策指南中进一步的地区目标和目标。基本工作职能的示例(仅说明性)管理层保留添加,修改,更改或撤销不同职位的工作任务并建立合理的住宿的权利,因此合格的员工可以执行工作的基本职能。•审查,发展,提出政策建议,并实施与行政职能相关的计划目标,目标,政策和优先级;制定行政规则,程序和政策;监督中央办公室的应付账款,应收账款,接待和记录保留的活动;定义问题并实施与行政程序,人员需求,设施管理,信息技术,车队和维护以及其他系统或服务要求有关的变化;与其他员工和主管协调以实现地区目标和目标。•准备,控制和监视年度预算;准备财政计划和估计;开发财政报告系统并实施预算控制;分析收入和费用历史并提出建议。•监督内部和外部审核,执行困难且复杂的审核,并制定政策和程序。•准备,监视和审查赠款和合同文件;准备并监视账单并遵守合同规定;设计和协调项目,赠款和合同报告系统,需要跟踪工作活动。

2024 年 3 月

第 1 部分:Good Energy 首席执行官的前言 在日益充斥着漂绿行为的能源市场中,Good Energy 坚定不移地致力于提供真正的可再生能源,这一承诺的重要性不言而喻。这是我们自 2005 年以来根据 Ofgem 的燃料组合披露 (FMD) 计划一直坚持的承诺。但是,由于 FMD 计划以可再生能源原产地保证 (REGO) 证书为基础,可以用于交易以漂绿化石燃料电力,因此我们一直批评 FMD 计划,长期以来我们一直致力于在对客户的可再生能源承诺方面更进一步。 PPA 支持的电力 第一步是我们通过电力购买协议 (PPA) 直接从 2,500 多台发电机采购可再生电力的开创性方法,确保我们的客户获得由能源和相应的 REGO 证书支持的电力。我们的分析表明,据我们所知,我们新签约的发电机中约有 50% 是新连接的,总体而言约有 40% 的发电机没有得到其他补贴。这表明,电力购买协议 (PPA) 支持的可再生能源供应方法在将更多清洁能源引入电网方面具有重要价值。时间匹配的可再生能源 第二,我们尽力将客户的需求与可再生能源发电量在细粒度的时间段(精确到半小时)内进行匹配。在现行制度下,供应商可以购买 8 月份产生的太阳能(或仅购买与所述太阳能相关的 REGO 证书),并用它来声称在漆黑的冬夜供应给客户的电力是“可再生的”。基于时间的匹配或“无碳能源”(CFE) 的做法不仅是我们运营不可或缺的一部分,而且还得到了气候组织、英国绿色建筑委员会和联合国等主要实体的认可和提倡。这些组织呼吁改革绿色能源认证,以朝这个方向发展。在过去的一年里,Good Energy 成为英国第一家向其所有商业客户提供每小时匹配数据的能源供应商。然而,我们努力匹配的不仅仅是商业客户的用电量。与 PPA 匹配一样,基于时间的匹配只有在供应商或投资组合层面进行才有意义。例如,如果我们承诺以半小时为单位将少数商业客户的用电量匹配到 100%,这将使其他所有客户的匹配百分比降低。审核我们的方法这是第三步的重要之处——从外部验证我们是否言出必行。从外部审核我们对时间匹配和 PPA 匹配可再生能源的品牌承诺,对于保持与客户的透明度和信任至关重要。这一严格的流程确保我们的声明可由 SGS 的独立第三方验证和确认,从而加强了我们提供真正可再生能源的承诺。通过对我们的实践进行外部审查,我们不仅坚持高标准,还推动整个行业在绿色能源认证和可持续性方面的改进。 更环保的天然气 我们还致力于帮助推动供暖的去碳化。作为一家热泵安装公司,我们正在积极履行我们的承诺,帮助客户从天然气转型,以实现该国的净零目标。虽然我们知道天然气供暖在未来几年仍将盛行,但我们将继续提供最环保的天然气产品。目前,我们 10% 的天然气供应来自生物甲烷,其余部分通过支持全球沼气生产的经过验证的碳减排计划来抵消。 这份报告也对提供更环保的天然气产品的承诺进行了审核。这份由 SGS 审核的报告证明了我们坚定不移地提供真正的可再生能源并支持客户减少碳排放的承诺。我们不仅达到而且超越了可再生能源供应的标准,并随着能源市场对可持续性和透明度日益增长的需求而适应和改进。 Nigel Pocklington,首席执行官

网络安全战略计划

我们的网络服务使组织能够将网络姿势与战略目标,市场活动,监管要求和风险承受能力保持一致。通过改变和制定网络计划,我们使企业能够保持领先于不断发展的威胁格局,同时促进利益相关者的信心。我们的服务包括网络策略设计,治理,风险评估,量化和扩展的第三方供应链管理。具有深厚的网络安全专业知识,我们的业务专业人员可以帮助您保护您的未来。一起。要制定网络安全策略,请考虑在未来三到五年内确保资产的高级计划。由于技术和威胁会发生不可预测的变化,因此可能需要更快而不是晚些时候。一种网络安全策略并不意味着完美,而是一种信息,随着您的组织及其周围的世界的发展而发展。网络安全策略的目的是通过从反应性转向主动的安全方法来更好地安全资产。通过防止小型事件成为主要事件,组织可以保留声誉并减少对员工,客户,股东,合作伙伴和其他利益相关者的损害。为您的业务建立网络安全策略需要精力,但可能意味着超越竞争对手或倒闭之间的区别。要制定有效的安全策略,首先检查组织面对的网络攻击类型。您的竞争对手最近遇到了重大事件,如果是的话,是什么原因造成的?哪些类型的威胁最常影响您:勒索软件,恶意软件,网络钓鱼,内部威胁或其他?接下来,请了解可能影响您组织的预测的网络威胁趋势。例如,随着勒索软件帮派扩大攻击,许多安全研究人员预计勒索软件将成为更大的威胁。对供应链漏洞造成的供应链漏洞的损害越来越大。了解将来您将面临的网络安全威胁,它们的严重性对于制定有效的网络安全策略至关重要。一旦您知道自己所面对的事情,就可以使用NIST网络安全框架等框架对组织的网络安全成熟度进行诚实评估。这将帮助您评估几十个类别的组织的绩效。从技术堆栈到危机响应能力,该评估应涵盖组织技术基础架构的各个方面。这包括传统的IT,运营技术,物联网和网络物理系统。接下来,使用相同的网络安全框架来确定每个类别和子类别的组织需要在三到五年的何处。例如,如果您预计分布式拒绝服务攻击或勒索软件威胁,请侧重于开发成熟的网络安全或备份/恢复能力。如果远程工作政策成为永久性,请确保临时大流行工具得到硬化。每个改进将消耗资源;考虑不同的选择及其利弊。建立基线,设定战略目标,然后确定达到这些目标的必要网络安全工具和功能。您可以决定将一些安全任务外包或将您的计划介绍给高层管理人员,以进行审查,反馈和支持。更改程序可能会影响业务运营,因此高管必须了解这一必要性。一旦获得批准,请彻底记录您的网络安全策略,包括风险评估,计划,政策,准则,程序和责任。涉及该过程中负责的人,并解释这些变化的重要性。此外,还要更新您的网络安全意识和培训工作,以确保每个人都了解他们在缓解安全问题和改善计划中的作用。随着您的风险概况的发展,您的网络安全文化也会随之发展。这些步骤对于制定全面的网络安全策略至关重要。定期测量您的网络安全成熟度有助于您跟踪朝着目标的进度并确定改进领域。此过程涉及内部和外部审核,以及对勒索软件攻击等潜在威胁的模拟。随着新威胁或组织的增长,适应性并更新您的策略也是必不可少的。有效的事件响应和恢复计划对于快速解决网络安全事件并最大程度地减少干扰至关重要。这些计划通常包括几个阶段:事件检测,遏制,恢复和事后程序。这有助于确定所需的保护水平。技术在每个阶段都起着关键作用,可以快速检测,有效的遏制和迅速恢复。常规的系统更新和维护对于确保组织的IT基础架构安全也至关重要。练习零信任体系结构可以通过实施严格的访问控件,连续身份验证和微分段来帮助加强基于云的安全框架。拥抱持续改进的文化对于维持网络弹性同样重要。制定强大的网络安全策略涉及多个步骤:确定关键资产,评估漏洞和实施有效的安全控制。此过程应该是系统的,并定期更新,以反映不断变化的威胁和组织增长。制定强大的网络安全策略的第一步涉及确定和确定资产的优先级。这包括识别组织内的所有有形和无形资产,例如硬件,软件,知识产权和客户数据。分类如下,其中每个资产都根据其对组织的关键性和价值进行分组。技术通过提供库存跟踪,监视和漏洞评估的工具在资产管理中起关键作用。风险评估方法论评估资产漏洞的潜在影响,并相应地将缓解工作置于优先级。接下来,必须对漏洞和威胁进行彻底评估。威胁情报收集有助于了解恶意演员使用的新兴风险和策略。什么是网络安全策略。脆弱性扫描确定系统中的弱点,而穿透测试模拟了现实世界的攻击方案,以评估现有的安全措施。确定了漏洞和威胁后,必须建立全面的安全政策和程序。这些定义了有关网络安全的规则,责任和协议,包括事件响应程序和员工培训指南。实施安全控制,例如加密,多因素身份验证和入侵检测系统,以保护资产免受网络攻击。对安全基础架构的持续监视对于迅速检测和减轻潜在威胁至关重要。常规的安全审核和评估有助于评估实施控制的有效性并确定改进领域。定期审查和对网络安全策略的更新必须保持领先于不断发展的网络威胁。通过了解网络安全景观的最新趋势,组织可以改善其战略以有效地打击新兴风险。实施强大的安全控制和全面的网络安全框架对于保护组织IT架构和数字资产免受网络威胁至关重要。这包括实施防火墙来监视网络流量,入侵检测系统以识别可疑活动以及严格的访问控制以调节用户权限。有效的员工意识倡议可以促进对抗网络威胁的警惕和责任文化。网络安全计划示例。持续监控和战略审查对于评估网络安全措施的有效性,应对新兴威胁以及使安全实践与行业标准保持一致。实施强大的安全控制对于强化网络防御,减轻网络威胁并确保组织IT架构弹性至关重要。但是,实施网络安全策略构成了一些挑战,包括不断发展威胁,资源限制和克服员工对安全措施的抵抗。有限的财务资源可能会阻碍实施全面的网络安全策略,要求组织优先考虑其安全需求并投资于积极的措施,以保持潜在的违规行为。应对动态威胁景观组织中的安全挑战,在满足运营需求的同时为基本的安全措施分配足够的资源之间面临着微妙的平衡。员工对新安全计划的抵制可以使这一过程更加复杂,这是由于缺乏对对工作流程的影响的意识,不便或误解。要保持不断发展的威胁,组织必须投资于积极的网络安全措施和威胁情报解决方案,这些解决方案为潜在的风险和脆弱性提供实时见解。先进的威胁建模技术使企业能够根据可能性和影响力主动确定并确定威胁的优先级,从而使他们能够战略性地加强防御能力。这需要精心计划,并对网络风险格局有敏锐的了解。实施自适应安全控制,使组织能够针对不断发展的威胁,确保强大和弹性的防御能力动态调整其安全姿势。一种多层方法,将主动的预防策略与先进的威胁检测技术相结合,可以显着增强检测和挫败复杂的网络攻击的能力。定义明确的事件响应计划对于有效缓解和从安全事件中恢复,最大程度地减少对业务运营和声誉的潜在影响至关重要。但是,资源限制和预算限制对寻求实施全面网络安全措施的组织构成了重大挑战。组织必须从战略上优先考虑其有限的资源,以解决其基础设施中的关键漏洞并防止潜在的网络攻击。不损害有效性的具有成本效益的安全解决方案至关重要,最先进的技术在优化资源利用中起着至关重要的作用。员工对变革的抵制也会阻碍网络安全的努力,阻碍采用新的安全政策,技术和实践。有效的沟通和教育可以帮助解决这种抵抗,从而确保员工了解他们在保护组织数字防御方面的重要性。从领导方面的有效沟通对安全措施的变化对于员工合作至关重要。当员工理解这些变化背后的原因时,他们更有可能适应。安全战略计划示例。缺乏全面的培训计划可能会使员工感到不准备,犹豫不决,不愿采取新的网络安全措施。对潜在威胁和安全协议的适当教育对于防止数据泄露至关重要。强大的网络安全策略需要最佳实践,包括定期培训,持续风险评估和积极的技术维护。持续培训使个人对最新威胁和防御的最新信息保持最新状态。定期风险评估确定漏洞和改善领域。保持技术进步,可确保对不断发展的威胁的强大安全措施。威胁情报整合和行业标准对齐,以综合保护来加强这种持续的改进周期。常规培训和教育计划可以提高网络安全意识,使员工能够认识威胁并促进积极预防的文化。连续学习使个人有效地驾驶不断发展的威胁景观的必要技能。正在进行的培训计划有助于预防威胁和建立事件响应准备就绪。互动培训模块有助于吸引和高效的学习经验。持续的风险评估对于确定新兴威胁,评估漏洞和主动调整网络安全策略至关重要。常规风险评估提供了对组织的安全姿势的全面看法,从而基于资产的批判性和价值来优先考虑网络安全工作。网络安全策略示例。资产评估方法确保将资源分配成比例地分配,以保护最有价值的资产。通过利用威胁情报来源和高级脆弱性扫描工具,组织可以有效地检测并应对网络威胁。常规更新和维护实践对于优化网络安全防御,解决软件漏洞以及确保组织技术基础架构的完整性至关重要。将系统保持最新状态,使组织能够主动保护新兴的网络威胁和潜在的安全漏洞。及时的软件更新还可以提高系统性能,并在维持遵守行业法规和标准方面发挥关键作用。建立强大的补丁管理协议对于迅速解决漏洞并防止恶意参与者剥削至关重要。一项精心计划的网络安全策略涉及确定潜在的风险,实施安全措施以及及时有效地应对事件。定期审查和对该策略的更新至少至少每年一次,以确保其与新的和新兴的威胁保持相关和有效。制定和实施网络安全策略需要各个部门之间的合作,包括IT,安全,法律和管理。其发展和实施的责任属于组织的领导。网络安全业务计划示例。网络安全战略计划模板。网络安全新南威尔士州战略计划。网络安全策略的共同组成部分包括风险评估,安全政策和程序,员工培训,事件响应计划以及定期的脆弱性评估和渗透测试。即使是小型企业也可以从制定网络安全策略中受益,因为它使他们能够识别和确定其最关键的资产并实施成本效益的安全措施。网络安全战略计划PDF。网络安全方面的战略和战略规划。