XiaoMi-AI文件搜索系统

World File Search System使用AES算法的加密和解密图像

现在,使用计算机,手机和许多其他设备等设备进行通信,存储和传输数据正在增加。因此,用户数量和未经授权的用户数量有所增加,这些用户的数量试图通过非法手段访问数据。这导致数据安全性问题。为了解决此问题,数据以加密格式存储或传输,并且未经授权的用户无法读取加密数据。加密在传输和存储期间确保数据确保数据。每个加密和解密过程都有两个方面:算法和使用密钥进行加密和解密。用于加密和解密的密钥是使加密过程安全的原因。有两种类型的加密机制:对称密钥加密,其中相同的密钥用于加密和解密。在非对称密钥加密的情况下,使用两个不同的键进行加密和解密。与非对称密钥算法相比,对称密钥算法更快,更易于实现,并且需要更少的处理能力。高级加密标准(AES)定义了由联邦信息处理标准(FIPS)出版物批准的加密算法,该算法可用于保护电子数据。AE具有较高的计算效率,128位的块大小以及对差分,线性,插值和方形攻击的强密码分析抗性[1] [2] [3]。图像处理的应用主要在军事通讯,法医,机器人技术,智能系统等中找到。相关工作在本文中,我们在MATLAB软件的帮助下在图像上实现AES算法。

基于Vigenere密码的增强安全系统...

摘要 - 在不断扩展的密码学领域,该项目引入了建立在Vigenère密码和Polybius Cipher的协同组合中的独特加密系统,用于加密,Base64,URI,Hex和Rot13用于编码。从这些经典的加密技术的优势中汲取灵感,该系统为增强信息安全性提供了新的视角。vigenère密码以其对频率分析的抵抗而闻名,引入了类似的替代方法。通过利用关键字驱动的循环移位,Vigenère密码为明文转换增添了复杂性,使简单的单足字符替换不足以进行解密。对此进行补充,Polybius Cipher采用基于基质的替换,将单个字母转换为网格上的坐标。此网格表示掩盖了原始消息中固有的语言模式。Vigenère和Polybius Ciphers的融合利用了其优点,从而产生了更强大的加密机制。这种混合方法将VigenèreCipher的多元代理复杂性与Polybius Cipher基于坐标的取代融为一体,从而引入了加密双层。这种增加的复杂性挑战了传统的密码分析方法,并有助于系统对攻击的强度。但是,这种加密系统的实施需要对其优点和局限性进行平衡。关键管理,对已知攻击的敏感性以及对现代安全范式的适应性等因素需要仔细评估。关键字 - 十六进制,rot13,uri,base64。

基于伪...

计算机网络的进步将数字图像在多媒体网络上的额外效率检索引向。加密用于确保在网络上传输的敏感信息。广泛的混乱行为很难预测,这些行为显然是随机且无法预测的。混乱理论定义了混乱复杂系统中存在的随机性行为,可以通过使用数学模型来规定它。混沌模型被广泛用于保护数据,因为其所需的属性,包括千古,不可预测性和对初始条件的敏感依赖性,错误的初始条件将导致非差异行为。这些特性,尤其是在科学和工程学科中,引起了广泛的关注,设计了新的加密算法和密码分析。混沌系统的动力学表现出引人入胜的非线性效应,从而导致数据加密的完整安全性和关键空间。混乱在设计强大的加密系统中起着至关重要的作用,例如S-boxes的构建,图像加密算法,随机数发生器等[1-7]。基于量子混乱的加密图像将在未来的量子计算机时代中作为特定和关键的量子信息类型发挥重要作用。为各种目的开发了几种用于量子图像的表示方案或模型。随着时间的到来,人们担心如果经典混沌系统进行量化。受试者已成为量子混乱。这项研究基于经典混沌系统的量子版本。基于混乱的量子系统基于地图,可以深入了解量子混乱的性质[8]。经典混沌图的量化版本具有更好的属性。基于规范变换的量子等效物,可以认为经典映射的量化版本(量子图)。但是,有

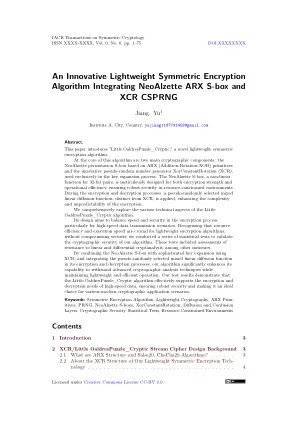

小oaldrespuzzle_cryptic-密码学EPRINT存档

本文介绍了“小oaldrespuzzle_crypstic”,一种新颖的轻巧对称加密算法。该算法的核心是两个主要的加密组件:基于ARX(添加旋转-XOR)基原始人的Neoalzette置换s-box和创新的pseudo-random数字生成器Xorconstantrotation(XCR),在关键扩张过程中独家使用。Neoalzette S-Box是32位对的非线性函数,经过精心设计,可用于加密强度和操作效率,从而确保在资源受限的环境中有鲁棒的安全性。在加密和解密过程中,应用了与XCR不同的伪随机选择的混合线性扩散函数,从而增强了加密的复杂性和不可预测性。我们全面探索了小oaldrespuzzle_cryptic算法的各个技术方面。其设计旨在在加密过程中平衡速度和安全性,特别是对于高速数据传输方案。认识到资源效率和执行速度对于轻巧的加密算法至关重要,因此在没有损害安全性的情况下,我们进行了一系列统计测试以验证算法的加密安全性。这些测试包括评估对线性和差异隐式分析的耐药性,以及其他措施。我们的测试结果表明,Little Oaldrespuzzle_cryptic算法有效地支持了高速数据的加密和解密需求,确保了鲁棒的安全性并使其成为各种现代加密应用程序场景的理想选择。通过使用XCR将Neoalzette S-Box与复杂的钥匙扩展相结合,并将伪随机选择的混合线性扩散函数整合到其加密和解密过程中,我们的算法显着增强了其能力,可增强其在维持高级密码分析技术的能力,同时保持高级加密分析技术,同时保持轻便和有效的操作。

晶格问题的复杂性一个加密...

晶格是几何对象,可以描述为无限,常规n维网格的相交点集。div> div> lattices隐藏了丰富的组合结构,在过去的两个世纪中,它吸引了伟大的数学家的注意。毫不奇怪,晶格发现了数学和计算机科学领域的许多AP平原,从数字理论和二磷剂近似到组合优化和密码学。对晶格的研究,特别是从计算的角度进行的研究,以两个重大突破为标志:LESTRA,LESTRA和LOV的LLL Lattice降低算法的开发,以及80年代初期的ISZ,以及Ajtai在某些LATTICE中最糟糕的案例和平均硬度硬度问题之间的连接之间的联系,而Ajtai发现了一个90年代的最糟糕的casase和平均硬度。LLL算法在最坏情况下提供的解决方案的质量相对较差,但可以为计算机科学中许多经典问题设计多项式时间解决方案。这些包括在固定数量的变量中求解整数程序,在理由上考虑多项式,基于背包的密码系统,以及为许多其他二磷和密码分析问题找到解决方案。ajtai的发现提出了一种完全不同的方法来在密码学中使用晶格。Ajtai的工作没有将算法解决方案用于计算可处理的晶格近似问题来破坏密码系统,这表明了如何利用计算上棘手的近似晶格问题的存在,以构建不可能破裂的密码系统。也就是说,设计加密函数,这些函数很难破坏,这是解决计算上的硬晶格问题。在复杂性理论中,我们说如果最坏的情况很难,一个问题很难,而在加密术中,只有在平均情况下很难(即除了可忽略不计的

网络安全和加密[3:0:0 = 3]课程内容

简介:攻击,服务和机制,互联网工程安全模型。密码学:基本概念,加密攻击,经典技术和密码分析。密码学:对称算法,基本概念和原理,块密码操作模式,DES,AES。数字理论简介。密码学:不对称算法(公共密码密码学),基本概念和原理。RSA。 密钥管理。 消息身份验证,哈希功能和MAC算法。 数字签名,DSS。 证书,证书授权。 网络安全应用程序:身份验证应用程序,Kerberos,X.509,目录身份验证服务,相当不错的隐私,S/MIME。 IP安全体系结构:概述,身份验证标头,结合安全关联的安全付费负载,密钥管理。 Web安全性:需求:安全插座层,传输层安全性,安全的电子交易。 网络管理安全性:SNMP体系结构的概述,SNMPV1通信功能,SNMPV3。 系统安全:入侵者,病毒和相关威胁,防火墙设计原理,使用可用软件平台/案例工具的全面示例,配置管理。RSA。密钥管理。消息身份验证,哈希功能和MAC算法。数字签名,DSS。证书,证书授权。网络安全应用程序:身份验证应用程序,Kerberos,X.509,目录身份验证服务,相当不错的隐私,S/MIME。IP安全体系结构:概述,身份验证标头,结合安全关联的安全付费负载,密钥管理。Web安全性:需求:安全插座层,传输层安全性,安全的电子交易。网络管理安全性:SNMP体系结构的概述,SNMPV1通信功能,SNMPV3。系统安全:入侵者,病毒和相关威胁,防火墙设计原理,使用可用软件平台/案例工具的全面示例,配置管理。

Quantum加密后的应用

摘要:随着量子计算机的不断发展功能,依靠复杂数学问题的常规加密系统可能会遇到无法预料的漏洞。与普通计算机(通常被认为是成本效率低下的加密攻击)不同,量子计算机在计算速度方面具有重要优势。这种区别可能会使当前使用的算法更加安全甚至完全脆弱,这迫使人们对量子加密后(PQC)的探索是量子威胁的最合理解决方案。本评论旨在提供有关与PQC相关的应用,收益和挑战的当前信息。审查采用系统的范围审查,范围仅限于2022年和2023年;本文仅使用了在科学期刊上发表的文章。审查检查了有关量子计算在各个领域的应用的文章。但是,本文的范围仅限于PQC的领域,因为大多数分析的文章都以该领域为特征。随后,本文正在分析各种PQC算法,包括基于晶格的,基于哈希的,基于代码的,基于代码的多项式多项式和基于ISEGEN的密码学。每个算法都根据其潜在应用,鲁棒性和挑战来判断。在数字签名,通信渠道和物联网等应用中,所有分析的算法在后量子时代都有希望。此外,某些算法已经在银行交易,沟通和知识产权领域实施。同时,尽管它们具有潜力,但这些算法由于缺乏标准化而面临严重的挑战,需要大量的存储和计算能力,并且可能只有多年的密码分析才能发现未知的脆弱性。此概述旨在通过其应用和挑战对当前的量子加密后的现状进行基本了解。随着世界进入量子时代,这篇综述不仅表明了可以抵抗量子攻击的强大安全方法的需求,而且在量子技术的进步的指导下,对安全通信的未来进行了乐观的看法。通过弥合理论研究与实际实施之间的差距,本文旨在激发该领域的进一步创新和协作。

图像加密技术:全面评论

在各个领域中的重要工具,包括军事通信,医学成像,多媒体系统和互联网通信[2]。理论上可以将文本加密方法应用于图像加密,但由于图像的独特特征,实际的注意事项开始起作用。图像的大小通常更大,从而导致更长的加密和解密时间。另外,与文本不同,解密的图像不必与原始图像相同,从而引入了图像加密的灵活性。密码学的历史可以追溯到数千年的历史,从经常涉及笔和纸技术的经典加密方法发展为更柔和的方法。机械和机电设备的开发,例如二十世纪初期的Enigma转子机,标志着密码学的显着进步。随后的电子和计算旋转导致了日益复杂的加密方法。然而,这些加密技术的进展与密码分析技术的演变以及用于打破加密培养基的方法相似。本文提供了图像加密技术的广泛概述,重点介绍了基于混乱的图像加密领域,并利用数学混乱理论来增强安全性。基于混乱的加密特别适合在通过Internet和Open Networks传输过程中保护图像。它包括两个主要的策略:完整的加密和选择性加密。本文的结构如下:教派。最后,教派。在该领域内,探索了各种技术和方法,利用混乱理论的力量来增强加密算法并增强关键安全性。此外,本文探讨了基于混乱的图像加密方法的空间和频域实现,从而对其优势和应用提供了全面的理解。在整个论文中,我们突出显示了关键图像加密技术及其对现场的贡献。2提供了必不可少的背景信息,以帮助理解图像加密概念以及对现场研究的审查。第3节深入研究了图像加密技术的先前研究,包括对这些方法的比较分析。4提出了本文探索图像加密技术的总体结论。

Quantum加密后的应用

摘要:随着量子计算机的不断发展功能,依靠复杂数学问题的常规加密系统可能会遇到无法预料的漏洞。与普通计算机(通常在加密攻击中被认为是成本效益)不同,量子计算机在计算速度方面具有重要优势。这种区别可能使当前使用的算法更加安全甚至完全脆弱,这迫使对量子后加密术(PQC)的探索是量子威胁的最合理解决方案。本评论旨在提供有关与PQC相关的应用,收益和挑战的当前信息。审查采用系统的范围审查,范围仅限于2022年和2023年;本文仅使用了在科学期刊上发表的文章。审查检查了有关量子计算在各个领域的应用的文章。但是,本文的范围仅限于PQC的领域,因为大多数分析的文章都以该领域为特征。随后,本文正在分析各种PQC算法,包括基于晶格的,基于哈希的,基于代码的,基于代码的多项式多项式和基于ISEGEN的密码学。每个算法都根据其潜在应用,鲁棒性和挑战来判断。在数字签名,通信渠道和物联网等应用中,所有分析的算法在后量子时代都有希望。此外,某些算法已经在银行交易,沟通和知识产权领域实施。同时,尽管它们具有潜力,但这些算法由于缺乏标准化而面临严重的挑战,需要大量的存储和计算能力,并且可能只有多年的密码分析才能发现未知的脆弱性。此概述旨在通过其应用和挑战对当前的量子加密后的现状进行基本了解。随着世界进入量子时代,这篇综述不仅表明了可以抵抗量子攻击的强大安全方法的需求,而且在量子技术的进步的指导下,对安全通信的未来进行了乐观的看法。通过弥合理论研究与实际实施之间的差距,本文旨在激发该领域的进一步创新和协作。

晶格筛分和信息集解码的下限

在Quantum加密后的两个主要领域,基于晶格和代码,最近的邻居技术已用于加快最先进的加密算法,并获得迄今为止最低的渐近成本估计[May-Ozerov [May-Ozerov,Eurocrypt'15; Becker -Ducas – Gama -Laarhoven,Soda'16]。这些上限对于评估密码系统防止已知攻击的安全性很有用,但是为了确保长期的安全性,人们希望具有紧密匹配的下限,这表明算法方面的改进不会大大降低未来的安全性。由于来自最近的邻居文献的现有下限不适用于在这种情况下出现的最近的邻居问题,因此可能只能通过仅通过改善最近的邻居子例程来找到对这些隐性算法的进一步加速。我们在解决这些密码分析设置中出现的最近邻居搜索问题的成本中得出了新的下限。对于欧几里得公制,我们表明,对于在球体上的随机数据集,[Becker-Ducas – Gama – Gama – Laarhoven,Soda 2016]使用球形帽的局部敏感过滤方法是最佳的,因此在几乎涵盖了所有涵盖所有时间的方法中,因此在几乎所有范围内的方法中都在范围内进行了大量的效果。292 D + O(D)是最佳的。类似的条件最优结果适用于晶格筛分变体,例如2 0。265 D + O(D)量子筛分的复杂性[Laarhoven,PhD论文2016]和以前得出的元组筛分的复杂性估计值[Herold – Kirshanova – Laarhoven,PKC 2018]。对于锤子指标,我们为最近的邻居搜索提供了新的下限,该搜索几乎与文献中最佳的上限相匹配[May – ozerov,Eurocrypt,2015年]。因此,我们在解码攻击方面得出了条件下限,这表明这里也应该在其他地方进行改进,以显着破坏文献中的安全性估计。

![网络安全和加密[3:0:0 = 3]课程内容](/simg/c\c601e93e906631a8b48c0231941256d0c4674da4.webp)