XiaoMi-AI文件搜索系统

World File Search System成人社区艺术课程 | 材料清单 | 2025 年春季

• 学生上课时应穿着合适的服装。鼓励穿包头鞋,有些工作室要求穿包头鞋。出于安全考虑,也不建议穿宽松的衣服,长发应扎在脑后。• 学生应尊重每个人的个人空间;与同学和老师保持 6 英尺的安全距离。• 请礼貌待人,尊重他人。不适当的行为,如使用亵渎、骚扰或性暗示、占用老师或学生的时间、或占用设备或共享课堂材料的使用都是不可接受的。此类行为可被视为开除的理由。• 访客、儿童或非注册学生只有在事先获得课程老师的明确许可后才允许进入课堂。在开放工作室的时间内,访客不得进入工作室。为了他们的安全和尊重他人,当父母或监护人在课堂或开放工作室时,无人看管的未成年人不得进入建筑物。• 手机通话应在工作室外进行。仅允许使用耳机播放音乐或其他媒体。• 开放工作室时间有限;一些工作室区域将提供有限的工作室练习或开放工作室时间。请与部门或您的导师核实。• 请限制带到课堂的外部用品和工具的数量,并且只携带必需物品。• 请遵守各个工作室的要求。必须严格遵守导师关于化学和机械危害的规定。• 只有在学生熟悉并了解其操作或在导师的监督下,才可以使用工具和工作室设备。请向您的导师、工作室经理或监控员报告任何设备故障或其他维护问题。• 清理:要求学生在每节课或开放实验室时间结束时参与工作区域清理。清洁您的工作空间(桌子和地板),保持水槽清洁(无油漆、墨水、粘土残留),并将所有垃圾扔进适当的垃圾箱。• 如果您感到不适,请待在家里,并通知您的导师或办公室。 • 是否能继续进入课堂、工作室和建筑物取决于是否遵守这些准则以及为每个工作室和学生制定的其他协议。

2025 年春季时间表

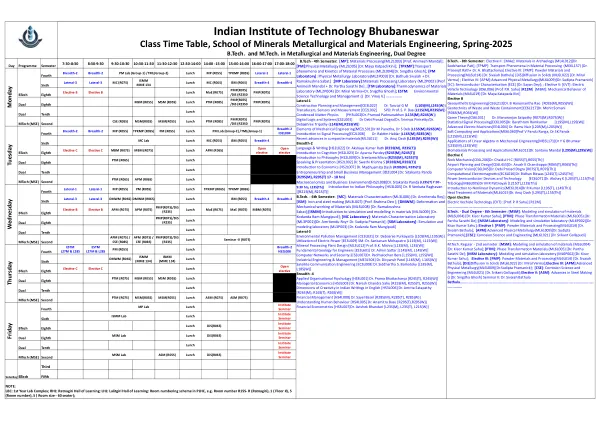

土工合成工程[CE6L213]B Hanumantha Rao 博士 [R05S(M),R05S(W)] 废物与废物遏制岩土工程[CE6L217]Mohit Somani 博士 [R06S(M),R06S(W)] 博弈论[CS6L031] Manoranjan Satpathy 博士 [R07S(M),R07S(W)] 统计信号处理[EC6L005] Barathram Ramkumar [L19S(M),L19S(W)] 先进电机[EE4L004] Ramu Nair 博士 [L20S(M),L20S(W)] 软计算及应用[ME6L060]V Pandu Ranga 教授,SK Panda 博士 [L21S(M),L21S(W)] 线性代数在机械工程中的应用[ME6L171]YG Bhumkar 博士 [L23S(M),L23S(W)] 生物材料加工及应用[ML6L012]Santanu Mandal 博士

药理学和生理学 2025 年春季研讨会

Troriluzole:用于治疗甲基苯丙胺和阿片类药物使用障碍的双重谷氨酸释放抑制剂/转运激活剂 Scott Rawls,博士 – 神经科学系教授;天普大学刘易斯卡茨医学院药物滥用研究中心生物医学教育与数据科学系

2025 年春季 M-STEP 考试管理手册 (TAM)

M-STEP 评估以面对面和在线形式进行,但包括纸笔测试。在两种情况下,可以使用纸笔测试:(1) 需要满足个别学生的需求时,或 (2) 学校向密歇根州教育部 (MDE) 申请豁免并获得批准时。本年度申请豁免的窗口已过;该信息已发布在《聚焦学生评估和问责制》时事通讯和 M-STEP 重要日期列表中。

2025 年春季书单

S. Monk,《编程 Raspberry Pi:Python 入门》,Tab Books,2012 年,ISBN 978-0071807838。 B. Rhodes 和 J. Goerzen,《Python 网络编程基础》,Apress,第 3 版,2014 年,ISBN 978-1430258544。 TJ O'Connor,《暴力 Python:黑客、取证分析师、渗透测试人员和安全工程师的食谱》,Elsevier/Syngress,2012 年,ISBN:9781597499644。 P. Waher,《学习物联网》,Packt Publishing,2015 年,ISBN:9781783553532。 其他资源可从在线网站获得,包括弗吉尼亚理工大学图书馆的电子书和全文数据库产品。 每位学生将收到以下硬件供在学期期间使用: Raspberry Pi 3 - Model B 32 GB MicroSD 卡 带有微型 USB 电缆的电源 4644 Timothy Pratt 和 Jeremy Allnut,《卫星通信》,第 3 版,2020 年,

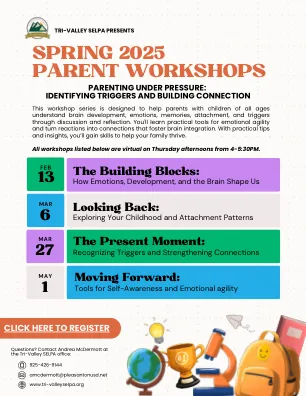

2025 年春季家长研讨会

本系列研讨会旨在通过讨论和反思,帮助各个年龄段孩子的父母了解大脑发育、情绪、记忆、依恋和触发因素。您将学习提高情绪敏捷性的实用工具,并将反应转化为促进大脑整合的联系。通过实用的技巧和见解,您将获得帮助家庭繁荣发展的技能。

CS880,2025年春季毕业生密码学

本课程的目的是为密码学提供研究生级别的介绍,并讨论其许多应用。该课程将涵盖密码学的基本原理,包括加密,身份验证,伪随机,平均案例硬度等。我们将重点关注密码学的理论基础,并讨论如何将不同的计算硬度来源转化为各种密码系统的安全性。本课程的一个主要组成部分是使用理论定义精确捕获不同的安全保证,并展示如何严格证明有关设计系统的正式定理。本课程旨在成为一个具有挑战性的理论课程。假定加密的基本知识。数学成熟度和强大的理论CS背景将是高度希望的。该课程旨在提供对现代密码学的快节奏概述,并简要介绍了后量化后安全的基本原理。前提条件是CS 435或研究生。

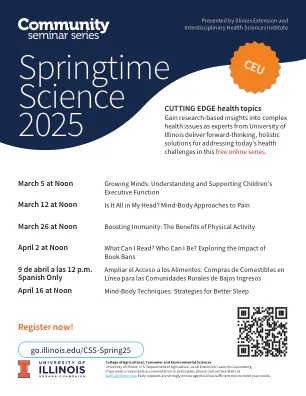

2025 年春季科学

伊利诺伊大学农业、消费者和环境科学学院、美国农业部、地方推广委员会合作。如果您需要合理的住宿条件才能参与,请联系 Dee Walls,邮箱:walls1@illinois.edu 强烈建议尽早提出申请,以便有足够的时间满足您的需求。

研究生课程简介 -- 研究生课程共享计划 (2024-2025 年春季学期)

[与 ELEC 5680 共同上榜] [上一课程代码:COMP 6211D] 本课程重点介绍高级深度学习架构及其在各个领域的应用。具体来说,主题包括各种深度神经网络架构及其在计算机视觉、信号处理、图形分析和自然语言处理中的应用。将介绍不同的最新神经网络模型,包括图形神经网络、规范化流、点云模型、稀疏卷积和神经架构搜索。学生有机会为一些与 AI 相关的任务实施深度学习模型,例如视觉感知、图像处理和生成、图形处理、语音增强、情感分类和新颖的视图合成。排除:ELEC 5680

人力资源战略 I 2025 年春季课程概述

本课程概述了人力资源管理 (HRM) 在促进组织效率方面的作用。本课程研究公司和/或管理人员为有效和高效地利用人力资源而使用的技术、政策、流程、策略和实践。学生将学习人力资源管理许多不同“核心”领域的理论和实践,包括人员配置、绩效管理、工作和工作设计、培训、薪酬和劳动关系。我们将研究商业战略、法律环境和外部劳动力市场的大趋势如何影响人力资源管理。本课程还将研究人力资源职能如何有助于制定和实施商业战略并获得竞争优势。目标:本课程的主要目标是让您了解和欣赏人力资源管理的基本功能以及当前的实践和问题。到本课程结束时,您应该能够系统地思考环境力量如何影响人力资源管理活动,并能够描述如何使用特定的人力资源实践来帮助组织满足其多个利益相关者。具体学习目标包括以下能力: