XiaoMi-AI文件搜索系统

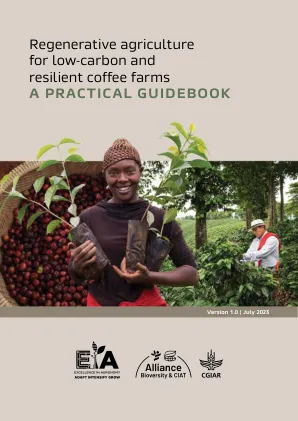

World File Search System低碳和弹性咖啡农场的再生农业实用指南

采用可持续使用自然资源而不是降解自然资源的实践对于实现和维持高咖啡的产量至关重要,同时改善了咖啡农场的生态和社会经济表现。作为一种耐灰色的多年生作物,咖啡在土地恢复和生物多样性保护以及通过碳储存中减少温室气体排放具有很大的潜力。

使用USACE改善沿海弹性项目

沿海社区面临的洪水风险继续升级,因为当前的飓风季节预计将带来创纪录的风暴活动。目前的联邦沿海弹性计划面临着需要紧急关注的严重挑战。由美国陆上可气候危险的沿海社区中的拥护者和研究人员准备的这一简介呼吁美国陆军工程兵团(USACE)采取批判性政策改革,以避免进一步的洪水损失和损失。还要求国会在授权《 USACE工作》,《水资源开发法》(WRDA)的立法中指导和资助2024年及以后的《水资源发展法》(WRDA)的其他改革。基于东海岸和海湾地区的USACE弹性项目以及学术和USACE分析的经验,此简短断言USACE需要在以下方面调整其实践:

CRS储蓄小组如何为弹性奠定基础

世界各地的社区面临着由低收入和不规则收入造成的慢性贫困,缺乏省钱的安全场所以及无法借钱来应对挑战并投资于他们的生计和家庭。这使他们非常容易受到食品价格峰值,自然灾害和社会动荡的影响,这会导致许多人需要外部或外国援助。使社区更具韧性和自力更生,天主教救济服务(CRS)促进了储蓄和内部贷款社区(SILC),这些群体(SILC)为会员提供了一个安全的地方来节省金钱,并赚取有用的现金,以投资于他们的生计和家庭,使他们能够更好地承受危机。

脑积水水弹性模型中旋转流的数值模拟

I. 简介 许多研究人员已经基于多孔弹性构建了脑积水的计算理论。此类模型将有助于更好地理解问题,从而提供更好的治疗方法。此类模型还忽略了分流术的间歇性影响,而分流术是治疗脑积水最常用的方法。我们使用弹性和流体力学来创建人脑和脑室系统的数学模型。我们的模型通过考虑跨导水管的流动并包括边界约束来扩展以前的工作。这将为疾病的边界和改善创建一个定量模型。我们开发并解决了该模型的控制方程和边界条件以及有意义的临床发现。我们的模型通过将导水管流与边界约束结合起来,扩展了早期对脑积水的研究。脑脊液沿着脊髓周围的蛛网膜下腔向下流动,然后进入颅脑蛛网膜下腔,然而,物理定律很难解释这种流动是如何持续的。采用体内刺激的数学方法来研究脉动血液、脑和脑脊液的动态相互作用 1 。本文介绍的模拟是为患有脑脊液生理病理疾病脑积水的个体生成的 2 。研究特发性脑积水化学浓度不对称循环的后脑室通透性 3 。使用基本的几何模型,当前的研究提出了一种全新的脑积水多物理扩散过程方法,并作为更复杂的几何模拟的标准 4 。研究了脑脊液在心血管和蛛网膜下腔的循环以及脑脊液渗入多孔脑实质的问题。开发了复杂大脑几何形状的边界条件 5 。将标准受试者的研究信息与代表颅内动力学的实际计算模型进行了比较。该模型利用特定于受试者的磁共振 (MR) 图像和物理边界条件作为输入,可重现脉动的脑脊液循环并模拟颅内压力和流速 6 。该数值模型用于探索横截面几何形状和脊髓运动如何影响非稳定速度、剪应力和压力梯度场 7 。该系统分为五个子模型:动脉系统血液、静脉系统血液、心室脑脊液、颅内蛛网膜下腔和脊髓出血腔。阻力和顺应性将这些子模型连接起来。构建的模型用于模拟七个健康个体中发现的关键功能特征,例如动脉、静脉和脑脊液流量分布(幅度和相移) 8 。此前,利用时间分辨三维磁共振速度映射研究人体血管系统中健康和异常的血流模式。利用这种方法研究了 40 名健康志愿者 9 的脑室系统中脑脊液流量的时间和空间变化。这些颗粒中的脑脊液和血液之间的屏障很小,使脑脊液能够流入循环并被吸收。与脑脊液的产生相反,消耗是压力-

网络弹性成熟度2:备份安全

Druva是数据安全解决方案的领先提供商,使客户能够从所有威胁中获得并恢复其数据。Druva数据安全云是一种完全管理的SaaS解决方案,可在云,本地和边缘环境中提供空调和不可变的数据保护。通过集中数据保护,Druva增强了传统的安全措施,并实现了更快的事件响应,有效的网络修复和强大的数据治理。受到6,000多个客户的信任,其中包括《财富500强》中的65个客户,在一个越来越相互联系的世界中,Druva保护业务数据。访问druva.com并在LinkedIn,Twitter和Facebook上关注我们。

DNA工具揭示的弹性贸易十五年

十五年的Elasmobranchs贸易由DNA工具公开:增强监测和保护措施的教训Marcela Alvarenga 1,2,3,4,Ingrid Vasconcellos Bunholi 5,Gustavo Reis de Brito 6,Marcos 6,Marcos十五年的Elasmobranchs贸易由DNA工具公开:增强监测和保护措施的教训Marcela Alvarenga 1,2,3,4,Ingrid Vasconcellos Bunholi 5,Gustavo Reis de Brito 6,Marcos 6,Marcos

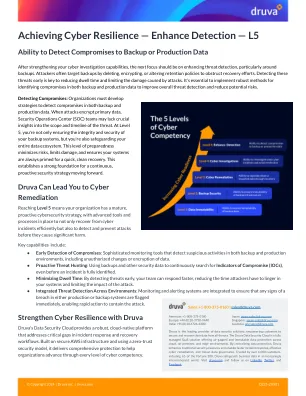

网络弹性成熟度5:增强检测

●妥协的早期检测:在备份和生产环境中检测可疑活动的复杂监控工具,包括未经授权的更改或数据加密。●主动威胁狩猎:使用备份和其他安全数据连续搜索妥协指标(IOC),甚至在完全识别事件之前。●最小化停留时间:通过尽早发现威胁,您的团队可以更快地做出响应,减少时间攻击者必须在系统中徘徊并限制攻击的影响。●跨环境的集成威胁检测:监视和警报系统已集成,以确保立即标记生产或备份系统中违规的任何迹象,从而可以快速措施包含攻击。

评估对象对象的基于视觉模型的弹性...

摘要。鉴于对最近的基于视觉模型的大规模多模式培训及其概括能力,因此了解其鲁棒性的程度对于他们的现实世界部署至关重要。在这项工作中,我们的目标是评估当前基于视觉模型的弹性,以应对不同的对象到后环上下文变化。大多数鲁棒性评估方法都引入了合成数据集,以引起对物体特征(观点,比例,颜色)的变化或实际图像上使用的图像转换技术(对抗性变化,常见的损坏),以模拟分离中的变化。最近的作品探索了利用大型语言模式和di!使用模型来产生背景变化。但是,这些方法要么缺乏对要进行的更改或扭曲对象语义的控制,从而使它们不适合任务。另一方面,我们的方法可以诱导各种对象兼容地面变化,同时保留对象的原始语义和对象的真实性。为了实现这一目标,我们利用文本对图像,图像到文本和图像对段的生成能力自动生成广泛的对象到背景的变化。我们通过修改文本提示或优化文本模型的潜伏期和Textual嵌入来引起自然和对抗背景的变化。这使我们能够量化背景上下文在理解深神经网络的鲁棒性和一般性中的作用。我们生产了各种版本的标准视觉数据集(Imagenet,Coco),将多样的和相同的背景纳入图像中,或在背景中引入颜色,纹理和对抗性变化。我们进行了彻底的实验,并对基于视觉模型的鲁棒性与对象之间的背景环境之间的鲁棒性进行了深入的分析。我们的代码和评估基准将在https://github.com/muhammad-huzaifaa/ObjectCompose上找到。