XiaoMi-AI文件搜索系统

World File Search System硬件黑客

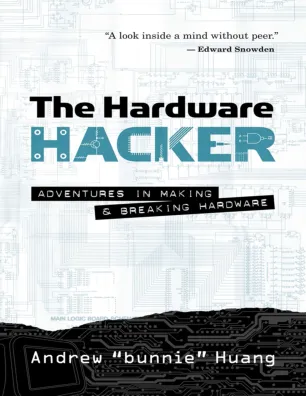

姓名:Huang, Andrew,作者。标题:硬件黑客:制造和破解硬件的冒险 / Andrew “Bunnie” Huang。说明:第 1 版。| 旧金山:No Starch Press, Inc.,[2017] 标识符:LCCN 2016038846(印刷版)| LCCN 2016049285(电子书)| ISBN 9781593277581(平装本)| ISBN 159327758X(平装本)| ISBN 9781593278137(电子出版)| ISBN 1593278136(电子出版)| ISBN 9781593278144 (mobi) | ISBN 1593278144 (mobi) 主题:LCSH:电子设备和电器——设计和构造。| 电子设备和电器——技术创新。| 计算机输入输出设备——设计和构造。| 逆向工程。| 电子工业。| Huang, Andrew。分类:LCC TK7836 .H83 2017(印刷版)| LCC TK7836(电子书)| DDC 621.381092--dc23 LC 记录可在 https://lccn.loc.gov/2016038846 上找到

硬件支持的安全:为云和边缘计算用例实现分层平台安全方法

本次公开审查包括对必要专利权利要求(其使用对于遵守本信息技术实验室 (ITL) 草案出版物中的指导或要求是必需的权利要求)的信息的征集。此类指导和/或要求可直接在本 ITL 出版物中陈述,或通过引用另一出版物陈述。本次征集还包括披露(如果已知)与本 ITL 草案出版物有关的正在审理的美国或外国专利申请,以及任何相关的未到期的美国或外国专利。124 125 ITL 可要求专利持有人或有权代表其作出保证的一方以书面或电子形式提供以下任一项:127 128 a) 以一般免责声明的形式保证,表明该方不持有 129 必要专利权利要求,并且目前不打算持有任何必要专利权利要求;或 130 131 b) 保证将向希望利用许可来遵守本 ITL 草案出版物中的指导 133 或要求的申请人提供此类必要专利权利要求的许可: 134 135 i. 在合理的条款和条件下,明显不存在任何不公平 136 歧视;或 137 ii. 无补偿,并在合理的条款和条件下,明显不存在任何不公平 138 歧视。 139 140 此类保证应表明专利权人(或有权作出保证的第三方

硬件供应链的零信任

本白皮书有助于更广泛地了解零信任以及应用于硬件和供应链保证所面临的挑战。其目的是促进对零信任原则的高层理解,促进必要的对话,以了解将这些原则应用于微电子领域需要什么,包括在实施采购政策中的具体指导之前演示和证明技术的必要性。零信任安全模型最初是作为信息技术系统(即网络)的保证框架设计的。它已成为电子硬件领域的一种策略,用于管理供应链中任何地方的假冒、恶意修改和利用风险。零信任的核心设计原则是,系统中的任何组件或参与者都不应被默认或孤立地假定为受信任,这导致重点关注验证、检测和响应。在本文中,我们讨论了“零信任”在硬件和供应链保证以及系统工程背景下的含义。微电子硬件及其相关供应链的保证在零信任原则的应用中带来了重大挑战和困难。零信任并不意味着系统中没有信任。相反,零信任是一套关于如何做出基于风险的决策以在基于持续监控和分层安全的系统中授予有限访问和集成的原则。这需要一种方法和经济动机,通过基于风险的评估和控制来量化保证,从而推动设计、制造、测试、维护和维持以及必要的供应链决策。实施硬件保证的零信任需要清楚地了解所涉及的挑战,并需要大量投资和激励结构来激励可量化保证的稳健应用和采用。本文展示了行业和政府在整个供应链中的需求,从设计到制造到测试到系统集成到运营和维护到处置。虽然有人认为,鉴于威胁形势的迅速增加和制造能力的演变,零信任至关重要,但零信任并不是一个二元解决方案,而是一系列安全解决方案中的一个潜在工具。论文处置 本文将作为参考资源在国防工业协会网站上提供:https://www.ndia.org/divisions/electronics/resources 。允许广泛分发和引用本文,但需注明来源。主要作者 以下是本文主要作者的列表: Daniel DiMase,Aerocyonics, Inc. 总裁兼首席执行官 Zachary A. Collier,系助理教授拉德福德大学管理系 Jeremy Muldavin,GlobalFoundries DMTS 项目管理系 John A. Chandy,系教授康涅狄格大学电气与计算机工程系 Donald Davidson,Synopsys Cyber-SCRM 项目总监 Derek Doran,Tenet3, LLC 研发总监 Ujjwal Guin,系助理教授奥本大学电气与计算机工程系 John Hallman,OneSpin Solutions 产品经理 Joel Heebink,Aerocyonics, Inc. 项目工程师 Ezra Hall,GlobalFoundries 航空航天与国防业务线高级总监 Alan R. Shaffer 阁下,波托马克政策研究所董事会成员

硬件黑客.pdf

姓名:Huang, Andrew,作者。标题:硬件黑客:制造和破解硬件的冒险 / Andrew “Bunnie” Huang。说明:第 1 版。| 旧金山:No Starch Press, Inc.,[2017] 标识符:LCCN 2016038846(印刷版)| LCCN 2016049285(电子书)| ISBN 9781593277581(平装本)| ISBN 159327758X(平装本)| ISBN 9781593278137(电子出版)| ISBN 1593278136(电子出版)| ISBN 9781593278144 (mobi) | ISBN 1593278144 (mobi) 主题:LCSH:电子设备和电器——设计和构造。| 电子设备和电器——技术创新。| 计算机输入输出设备——设计和构造。| 逆向工程。| 电子工业。| 黄,安德鲁。分类:LCC TK7836 .H83 2017(印刷版)| LCC TK7836(电子书)| DDC 621.381092--dc23 LC 记录可在 https://lccn.loc.gov/2016038846 上找到

硬件启用安全性

在本文档的范围内,硬件平台是数据中心或边缘计算设施中的服务器(例如,应用服务器、存储服务器、虚拟化服务器)。服务器的硬件平台(也称为服务器平台)代表分层安全方法的第一部分。硬件支持的安全性(以硬件平台为基础的安全性)可以提供比软件或固件提供的安全性更强大的基础,软件或固件具有更大的攻击面并且可以相对轻松地进行修改。如果使用较小的代码库实现,硬件信任根 (RoT) 可以呈现较小的攻击面。可以通过提供基础层、不可变的硬件模块来增强现有的安全性实现,该模块将软件和固件验证从硬件一直链接到应用程序空间或指定的安全控制。这样一来,即使缺乏物理安全性或攻击源自软件层,现有的安全机制也可以更加值得信赖,能够毫不妥协地实现其安全目标。