XiaoMi-AI文件搜索系统

World File Search System了解蓝牙® 技术的可靠性

信号越弱,其电平越接近背景噪声电平。此处的噪声定义为自然和人为电磁辐射引起的不需要的无线电信号。信号强度和背景噪声电平之间的关系称为信噪比。当信噪比降低时,最终很难无误地解码传输信号中包含的信息。尝试解码接收到的模拟符号以产生相应数字位的失败率称为误码率 (BER)。当 BER 足够高时,通信将完全失败。

Zigbee / 802.15.4蓝牙数据Wi-Fi®技术... < / div>

总而言之,Microchip在Johanson技术提供与活动硬件相关的被动组件时提供了主动硬件和相关的软件。对于设计师而言,重要的是访问能够以简单方式提供技术建议和准则的可靠文档。对他们来说更重要的是要依靠有价值的反馈来对他们的主管工程师的实施。Johanson技术和Microchip文档中包含许多适用的建议,但设计师正在从针对其设计量身定制的直接评论中获得好处。此外,他们还需要有关可用服务的摘要。该文档的这一部分总结了Microchip和Johanson Technology提供的技术服务的优势,旨在帮助设计师解释内容。Microchip还提供了“无线支票服务”,这是一项与工厂的专业技术团队的设计评论。他们检查了布局,Gerber文件和原理图。在下面的链接中,您可以获取10个步骤说明来提交设计检查请求。https://www.microchip.com/en-us/support/design-help/design-check-services The following specific design checks are offered: CarAccessCheck Review EqcoCheck Review INICnetCheck Review LANCheck® Review MCU32Check Review MOSTCheck Review MPUCheck Review PoECheck Review PowerCheck Review TouchCheck Review USBCheck™ Review无线物联网应用程序的一般登录页面可在https://www.microchip.com/design-centers-centers/internet-of-things

利用低功耗蓝牙引发混乱

低功耗蓝牙 (BLE) 是一种很有前途的物联网 (IoT) 短距离通信技术,具有降低能耗的特点。供应商在其制造的设备中实施符合蓝牙核心规范的 BLE 协议。最近,通过手动方法,在一些特定产品的 BLE 协议实现中发现了几个漏洞。考虑到 BLE 设备的多样性和用途以及 BLE 协议的复杂性,我们开发了一个系统而全面的测试框架,作为一种自动化和通用的方法,它可以有效地模糊任何 BLE 协议实现。我们的框架在中央设备中运行,并在 BLE 设备作为外围设备连接到中央设备时对其进行测试。我们的框架结合了 BLE 协议套件的状态机模型,并通过其响应监视外围设备的状态。借助状态机和中央设备的当前状态,我们的框架可以在错误的时间向外围设备发送格式错误的数据包或正常数据包,或者两者兼而有之,并等待预期的响应。外围设备的异常行为(例如不合规响应或无响应)表明其 BLE 协议实现中存在潜在漏洞。为了最大限度地暴露 BLE 设备的此类异常,我们的框架采用了优化函数来指导模糊测试过程。截至今天,我们已经测试了来自 8 家供应商的 12 台设备和 4 款 IoT 产品,共发现 11 个新漏洞,并分配了 13 个新的通用漏洞暴露 (CVE) ID。我们将这类漏洞称为 S WEYN T OOTH,这凸显了我们框架的有效性。

HM-BT4502A-蓝牙低功耗BLE直通-...

6 模块引脚................................................................................................................................ 7

MX885203A 蓝牙低功耗测量软件(适用于 MT8852B 操作手册)

第 4 条 出口限制 除经日本和美国等国的法律法规授权外,您不得直接或间接使用或以其他方式出口或再出口本软件。特别是,本软件不得出口或再出口到 (a) 任何日本或美国禁运的国家或 (b) 任何受日本出口管制法规或美国财政部特别指定国民名单或美国商务部拒绝人员名单或实体名单限制的人员。在使用本软件时,您保证您不在任何此类禁运国家或任何此类名单上。您还同意您不会将本软件用于或以其他方式出口或再出口用于日本和美国法律法规禁止的任何目的,包括但不限于开发、设计和制造或生产导弹或核武器、化学武器或生物武器以及大规模杀伤性武器以及常规武器。

利用降级攻击破坏低功耗蓝牙的安全配对

为了抵御中间人 (MITM) 攻击等安全威胁,低功耗蓝牙 (BLE) 4.2 和 5.x 引入了仅安全连接 (SCO) 模式,在此模式下,BLE 设备只能接受来自发起者(例如 Android 手机)的安全配对,例如密码输入和数字比较。但是,BLE 规范并不要求发起者采用 SCO 模式,也没有指定 BLE 编程框架应如何实现此模式。在本文中,我们表明发起者的 BLE 编程框架必须正确处理 SCO 启动、状态管理、错误处理和绑定管理;否则,严重缺陷可能被利用来执行降级攻击,迫使 BLE 配对协议在用户不知情的情况下以不安全模式运行。为了验证我们的发现,我们使用 5 部 Android 手机测试了 18 种流行的 BLE 商业产品。我们的实验结果证明,所有这些产品都可能遭受 MITM 攻击(由降级引起)。更重要的是,由于 BLE 编程框架中的此类系统缺陷,Android 中的所有 BLE 应用程序都可能受到我们的降级攻击。为了防御我们的攻击,我们在 Android 开源项目 (AOSP) 上为 Android 8 上的 SCO 模式构建了一个原型。最后,除了 Android,我们还发现所有主流操作系统(包括 iOS、macOS、Windows 和 Linux)都无法正确支持 SCO 模式。我们已将已识别的 BLE 配对漏洞报告给蓝牙特别兴趣小组、谷歌、苹果、德州仪器和微软。

158 pJ/bit 1.0 Mbps 蓝牙低功耗 (BLE) ...

JF Ensworth 和 MS Reynolds,“每部智能手机都是背向散射读取器:与蓝牙 4.0 低功耗 (BLE) 设备的调制背向散射兼容性”,IEEE RFID 会议 2015。

否定对蓝牙物联网设备的服务攻击的概念证明

摘要 - Bluetooth Technologies在个人区域网络,设备到设备通信和形成临时网络中具有广泛的应用程序。研究蓝牙设备安全是一项具有挑战性的任务,因为它们缺乏其他无线网络可用的监视器模式的支持(例如,802.11 wifi)。此外,运行中使用的频率传播频谱技术需要特殊的硬件和软件来研究其操作。此调查研究了分析蓝牙设备安全性的方法,并使用InternalBlue框架对链接管理器协议(LMP)层的概念证明DOS攻击。通过这项研究,我们演示了一种使用现有工具研究蓝牙设备安全性的方法,而无需专门的硬件。因此,本文提出的方法可用于在许多应用程序中研究蓝牙安全性。索引术语 - 布鲁特,物联网,安全性,拒绝服务。

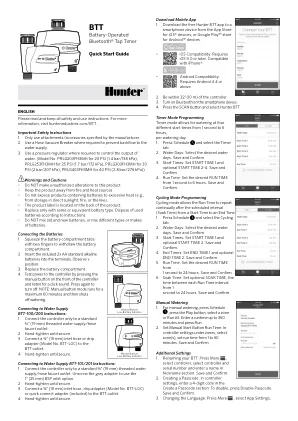

电池操作的蓝牙®TAPTAP TIMES快速启动指南

fcc注意,该设备会生成,使用并可以辐射射频能量,如果不安装并根据制造商的说明手册进行安装和使用,可能会导致对无线电和电视接收的干扰。根据FCC规则的第15部分,已经对该设备进行了测试,并发现该设备符合B类数字设备的限制。此设备符合FCC规则的第15部分。操作应遵守以下两个条件:1。此设备可能不会引起有害干扰。2。此设备必须接受收到的任何干扰,包括可能导致不希望操作的干扰。注意:FCC法规规定,未经Hunter Industries Inc.未明确批准的更改或修改可能会使您的操作此设备的权力无效。这些限制旨在提供合理的保护,以防止住宅安装中有害干扰。但是,不能保证在特定安装中不会发生干扰。如果该设备确实会引起无线电或电视接收的有害干扰,可以通过关闭设备关闭设备来确定,您鼓励您尝试通过以下一项或多项措施来纠正干扰:•重新定位接收天线。•相对于接收器重新安置系统。•将系统从接收方移开。•将系统插入另一个插座,以便系统和接收器在不同的分支电路上。•请咨询经销商或经验丰富的广播/电视技术人员寻求帮助。如有必要,请咨询Hunter Industries Inc.的代表或经验丰富的广播/电视技术人员以获取其他建议。更改或修改未得到猎人行业的明确批准,可能会使用户的操作权力失效。

电池供电的蓝牙® 点击定时器快速入门指南

FCC 声明 本设备会产生、使用并辐射射频能量,如果不按照制造商的说明手册进行安装和使用,可能会对无线电和电视接收造成干扰。本设备已经过测试,符合 FCC 规则第 15 部分对 B 类数字设备的限制。本设备符合 FCC 规则第 15 部分的规定。操作需遵守以下两个条件:1. 本设备不得造成有害干扰。2. 本设备必须接受任何接收到的干扰,包括可能导致意外操作的干扰。声明:FCC 规定,未经 Hunter Industries Inc. 明确批准的更改或修改可能会使您无权操作本设备。这些限制旨在为住宅安装提供合理的保护,防止有害干扰。但是,无法保证在特定安装中不会发生干扰。如果本设备确实对无线电或电视接收造成有害干扰(可通过关闭和打开设备来确定),建议您尝试通过以下一种或多种措施来纠正干扰:• 重新调整接收天线。 • 重新定位系统相对于接收器的位置。 • 将系统移离接收器。 • 将系统插入不同的插座,使系统和接收器位于不同的分支电路上。 • 咨询经销商或经验丰富的无线电/电视技术人员寻求帮助。如有必要,请咨询 Hunter Industries Inc. 的代表或经验丰富的无线电/电视技术人员以获取更多建议。未经 Hunter Industries 明确批准的更改或修改可能会使用户失去操作此设备的权限。