XiaoMi-AI文件搜索系统

World File Search System新教师 COE

如果说郭文博很高兴今年春天加入加州大学圣塔芭芭拉分校计算机系担任助理教授,那是一种轻描淡写。“这感觉就像梦想成真,因为计算机系在计算机安全方面有着悠久的成功历史。自从我开始读研究生以来,我就一直很钦佩加州大学圣塔芭芭拉分校的 SecLab,”郭文博说道,他指的是由乔瓦尼·维尼亚 (Giovanni Vigna) 和克里斯托弗·克鲁格尔 (Christopher Kruegel) 教授管理的计算机安全实验室。“SecLab 一直是计算机安全研究的领导者,几十年来培养了顶尖的计算机安全研究人员。现在,我可以与该实验室的优秀研究人员以及系里的许多其他才华横溢的成员一起工作。我非常幸运。”郭文博的研究将网络安全与机器学习 (ML) 相结合。他致力于为广泛的安全问题设计有效且值得信赖的基于 ML 的解决方案,包括软件安全和 ChatGPT 等大型语言模型。他自称是一个终身学习者,他说他的研究努力是由他自己遇到的现实问题驱动的。例如,在学习软件安全时,他发现自己想知道 ML 模型是否可以应用于安全应用。这种新颖的方法成为一篇论文的主题,该论文在全球顶级安全会议之一上获得了 ACM CCS 杰出论文奖。“我认为自己是一个以成果为导向的研究人员,我的动力来自于解决新颖而困难的研究挑战,”郭解释说,他在宾夕法尼亚州立大学获得博士学位,并在加州大学伯克利分校完成博士后研究。“我致力于通过开发新的、更实用的技术来解决现实世界的问题。”最近,他根据 ChatGPT 的出现调整了自己的研究方向,研究如何使其和其他类似模型安全可靠,同时研究这些模型如何帮助解决安全问题。“例如,”他指出,“人们可能会求助于 ChatGPT 来生成代码,但他们如何知道代码是否安全?”郭说,他对学习新事物的兴趣不仅限于与计算机相关的主题。自从转到加州大学圣塔芭芭拉分校后,他就已经开始尝试圣巴巴拉最独特的活动:学习冲浪。

利用人工智能和大数据改善癌症诊断和预测

人工智能、医学图像处理数据分析、安全(通信与计算机系统研究所、希腊研究与技术中心、塞萨洛尼基亚里士多德大学、Fundació TIC Salut Social、Squaredev、赫尔森基大学、诺维萨德大学、Centro Regionale ICT SCRL,维萨里斯 D.O.O.)、复杂 ICT 系统(Maggioli SpA、Telesto IOT Solutions LTD、European Dynamics Luxembourg SA、ADAPTIT SA)、高性能计算(巴塞罗那超级计算中心)、癌症临床研究与实践(Fundació Clínic per la Recerca Biomèdica、Linac- Pet Scan Opco LTD、罗马大学 Tor Vergata,那不勒斯费德里科二世大学,希腊癌症学会、塞浦路斯癌症患者及朋友协会、雅典大学、金斯顿大学、塞浦路斯理工大学)、法律和道德问题(Time.Lex)、创新和商业规划(White Research、Medtronic Iberica SA)。

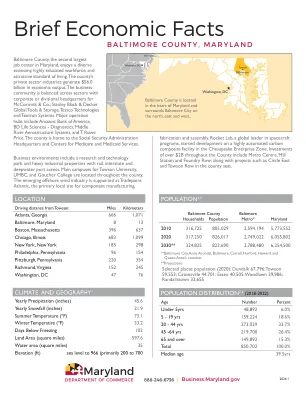

简要经济事实 - Maryland.gov

所选职业 入职中位数 熟练会计师和审计师 $30.33 $21.22 $39.24 装配工和制造商 $18.38 $13.82 $23.87 生物技术员 $21.28 $16.21 $24.65 簿记文员 $19.95 $15.66 $23.83 网络支持专家 $31.58 $22.05 $40.62 计算机系统分析师 $40.21 $28.21 $49.70 计算机用户支持专家 $21.97 $16.89 $26.91 客户服务代表 $17.53 $13.94 $21.05 电气工程师 $46.71 $34.70 $56.38 工业卡车操作员 $17.81 $15.82 $21.11 信息安全分析师$49.99 $28.49 $58.37 检验员、测试员、分类员 $19.81 $14.23 $27.05 劳工和货运员 $15.47 $13.30 $18.11 机械师 $26.44 $17.96 $30.12 机械维修工 $26.73 $19.25 $31.32 包装操作员 $17.26 $14.51 $19.98 手工包装工和打包工 $14.17 $12.56 $15.61 秘书和行政助理 $18.63 $14.86 $22.66 装运、收货文员 $17.42 $13.39 $21.07 库存员和订单填写员 $16.75 $13.71 $19.33 电话推销员 $13.50 12.88 美元 15.42 美元

原创文章 新生儿大脑皮层微观结构和形态学特征的开发

1 MRC 神经发育障碍中心,伦敦国王学院,伦敦,SE1 1UL,英国,2 萨克勒转化神经发育研究所,精神病学、心理学和神经科学研究所,伦敦国王学院,伦敦,SE5 8AF,英国,3 法医和神经发育科学系,精神病学、心理学和神经科学研究所,伦敦国王学院,伦敦,SE5 8AF,英国,4 围产期成像与健康系,生物医学工程与成像科学学院,发育大脑中心,伦敦国王学院,伦敦,SE1 7EH,英国,5 发育神经基因组学部门,国家心理健康研究所,马里兰州贝塞斯达 20892,美国,6 剑桥大学精神病学系,剑桥,CB2 0SZ,英国,7 生物医学工程系,生物医学工程与成像科学学院,伦敦国王学院, SE1 7EU,英国,8 伦敦帝国理工学院计算机系生物医学图像分析组,伦敦,SW7 2AZ,英国,9 萨格勒布大学电气工程与计算机学院,萨格勒布,10000,克罗地亚和 10 南伦敦和莫兹利 NHS 基金会信托,伦敦,SE5 8AZ,英国

简短的经济事实-Maryland.gov

选定职业中位数入境熟练的会计师和审计员$ 38.40 $ 38.40 $ 27.04 $ 50.27航空工程师$ 57.82 $ 39.65 $ 69.65 $ 69.38组装商和制造商$ 21.83 $ 16.03工程师$ 51.28 $ 34.53 $ 64.20网络支持专家$ 40.58 $ 40.58 $ 28.86 $ 52.67计算机系统分析师$ 49.04 $ 32.04 $ 57.25计算机用户支持专家$ 26.72 $ 26.25 $ 19.25 $ 19.25 $ 31.89 $ 31.89客户服务代表$ 18.94 $ 14.75 $ 23.87 $ 23.87 Electry Electry22 $ 47.0.02.02.02.02.02.0.07.0.02.02.02.07.0.07.07.0.0.02 $ 47。 Electronics Engineers, Not Computer $48.87 $34.25 $64.24 Industrial Truck Operators $19.07 $18.17 $21.64 Information Security Analysts $58.60 $37.37 $72.23 Inspectors, Testers, Sorters $23.78 $17.21 $29.81 Laborers and Freight Hand $17.66 $15.11 $20.36 Machinists $28.00 $ 20.37 $ 32.67维护工人,机械$ 32.77 $ 20.96 $ 35.48机械工程师$ 47.95 $ 47.95 $ 34.79 $ 57.44包装运营商和招标$ 15.64 $ 13.09 $ 13.09 $ 26.83运输,收到店员$ 19.25 $ 15.00 $ 22.83储藏室和订单填充物$ 17.62 $ 13.84 $ 19.12 Telemarketers $ 16.48 $ 16.48 $ 13.84 $ 20.46

两级CMOS运算放大器的分析...

印度安得拉邦蒂鲁帕蒂 Sri Venkateswara 工程学院电子与计算机系摘要:运算放大器电路用于计算、仪器仪表和其他应用。以前用于仪器仪表的精密运算放大器如今被用于工业和汽车应用。因此,总是需要更高精度的运算放大器。它应该在很宽的温度范围内工作。如今,由于行业趋势是应用标准工艺技术在同一芯片上实现模拟电路和数字电路,互补金属氧化物半导体 (CMOS) 技术已经取代双极技术成为混合信号系统中模拟电路设计的主导技术。两级运算放大器是最常用的运算放大器架构之一。本文介绍了一种基于 CMOS 的运算放大器,其输入取决于其偏置电流,偏置电流为 20µA,采用 180nm 和 90nm 技术设计。在亚阈值区域,由于 MOS 晶体管的独特行为,设计人员不仅可以在低电压下工作,还可以在低输入偏置电流下工作。大多数 CMOS 运算放大器都是为特定的片上应用而设计的,只需要驱动几 pf 的电容负载。在本提案中,介绍了两级全差分 CMOS 运算放大器的设计,并针对各种参数在 180nm 和 90nm 技术中进行了模拟。模拟将使用 Cadence Virtuoso Tool 进行。

重新定义自动驾驶汽车的安全性

摘要。根据部署自动驾驶汽车的现实经验,应重新审视基于计算机系统安全的现有定义和相关的概念框架。行业安全标准使用的当前术语强调从特定识别的危险中缓解风险,并根据人类监督的车辆运营进行假设。在没有人类驾驶员的情况下进行,尤其是由于在开放世界环境中的运营,要求自我启用操作限制,参与系统的社会技术系统的要求以及对法律和伦理约束的要求。 现有的标准和术语仅部分解决了这些新挑战。 我们提出了有关核心系统安全概念的最新定义,这些定义包括这些其他注意事项,作为不断发展安全方法的起点,以应对这些额外的安全挑战。 这些结果可能还会为其他自主系统应用程序提供框架安全术语。,尤其是由于在开放世界环境中的运营,要求自我启用操作限制,参与系统的社会技术系统的要求以及对法律和伦理约束的要求。现有的标准和术语仅部分解决了这些新挑战。我们提出了有关核心系统安全概念的最新定义,这些定义包括这些其他注意事项,作为不断发展安全方法的起点,以应对这些额外的安全挑战。这些结果可能还会为其他自主系统应用程序提供框架安全术语。

隐形安全

无形的安全性Anveh Gunuganti maverickanvesh@gmail.com摘要:在弥合网络安全中虚拟威胁的流行时,这项研究旨在研究隐藏的安全措施及其效率,坚固性和结果。无形的安全性在为系统提供良好的安全性方面非常有效,与此同时,并不会给用户带来太大的烦恼。这项工作的方法基于文献综述和技术案例研究分析,其中包括芬兰,NHSNET和无线轮胎压力监测系统等主题。因此,调查结果强调,基于透明和晦涩的安全创新使安全性更强,而不会破坏用户的操作。在检测异常并有助于漏洞检测和预防时,行为分析可能非常有效。数据安全性,加密方法和常数更新对于数据保护和系统安全性很重要。以下是可以实施的操作建议列表,以增强可预见的未来系统的安全性:行为研究的合并ADA巩固数据安全无线系统的加密。进一步的研究应致力于改善行为分析和数据保护,进一步考虑无线安全问题,最后创建根据用户需求调整的解决方案。因此,本研究确立了在用户友好的体验中增强计算机系统安全性的无形安全性。关键字:隐形安全性,行为分析,数据加密,无线安全性,网络安全

FSLH:灵活的机械化投机载荷硬化

摘要 - 幽灵投机侧通道攻击构成了计算机系统安全的巨大威胁。研究表明,使用选择性载荷硬化(SLH)的选择性变体可以有效地保护密码恒定时间代码。slh还不够强大,无法保护非晶型代码,从而引入了Ultimate SLH,该代码为任意程序提供了保护,但对于一般使用的开销太大,因为它保守地假定所有数据都是秘密的。在本文中,我们引入了一个灵活的SLH概念,该概念通过正式概括选择性和最终的SLH来实现两全其美。我们为保护任意程序的此类转换提供了适当的安全定义:运行猜测的任何转换程序都不会泄漏源程序依次泄漏。我们正式证明使用ROCQ权METER证明两个灵活的SLH变体强制执行此相对安全保证。作为简单的推论,我们还获得了最终的SLH执行我们的相对安全性概念,还可以使Value SLH的选择性变体和地址SLH执行投机性恒定时间安全性。关键字 - 侧通道攻击,投机执行,规格,安全汇编,投机负载硬化,投机性恒定时间,相对安全性,正式验证,ROCQ,COQ

软件定义网络调查研究

3 计算机系,巴勒斯坦技术学院,代尔巴拉,加沙地带,巴勒斯坦 电子邮件:a,* bilalb@erciyes.edu.tr(通讯作者),b banuulu@kayseri.edu.tr,c mabubaker@ptcdb.edu.ps 摘要。软件定义网络 (SDN) 代表了一种新颖的技术范式,有望主导下一代网络。自 SDN 出现以来,针对各种问题的出版物数量显著增加,导致调查和评论数量激增。因此,由于 SDN 领域的调查研究数量不断增加,为这些论文建立全面的分类法势在必行。本文提出了一种系统的分类法,用于对 SDN 领域内的最新调查研究进行分类、归类和分析。我们的系统分类过程包括选择与“SDN”、“调查”、“挑战”、“分类法”、“评论”和“最新”等关键词相关的评论和调查。我们从知名的数字数据库中获取这些论文,包括 Web-of-Science (WoS)、ScienceDirect、Scopus 和电气电子工程师协会的 Xplore,所有这些数据库都全面涵盖了最近的文献。总的来说,我们分析了 2012 年至 2021 年期间发表的 442 项调查和评论研究,涵盖了各种期刊和会议,重点关注 SDN 的一般主题和特定子主题。本文是对 SDN 文献进行的首次认识论研究。我们的研究旨在为研究人员、期刊编辑和资助机构提供宝贵的资源,促进发现研究差距并为未来的研究做出重大贡献。关键词:软件定义网络、分类学、系统评价、分类。