XiaoMi-AI文件搜索系统

World File Search System使用机器学习的网络钓鱼URL检测

摘要:旨在通过伪装成可信赖的实体来欺骗用户剥夺敏感信息的网络钓鱼攻击是数字景观中的重大威胁。检测网络钓鱼URL(统一的资源定位器)对于保护在线用户和保护敏感数据至关重要。传统的网络钓鱼检测方法,通常依靠手动黑名单和启发式方法,努力与攻击者快速发展的策略保持同步。本研究探讨了机器学习技术以改善网络钓鱼URL的检测,利用其从数据中学习的能力并识别指示网络钓鱼活动的模式。我们为使用机器学习算法的网络钓鱼URL检测提供了强大的框架,结合了特征提取技术和分类模型。我们的方法涉及从URL中提取关键特征,包括词汇特征,基于域的特征和URL元数据。这些功能是各种机器学习分类器的输入,包括逻辑回归,支持向量机(SVM),随机森林和梯度提升等。

较少定义的知识和更多的真实警报:基于参考的网络钓鱼检测,没有预定义的参考列表

在这项工作中,我们将Phishllm作为一种新型的基于参考的网络钓鱼检测器,无明确的预定参考列表。我们的理由在于,现代LLM的编码比任何预定义的列表都更广泛的品牌域信息。此外,检测许多网页语义(例如获得资格意图分析)更像是语言问题,但现在它们被作为视觉问题进行处理。因此,我们设计了Phishllm来解码(或检索)从LLM中解码(或检索)域品牌关系,并有效地解析网页的凭证意图,而无需维护和更新外部参考列表的成本。此外,为了控制LLMS的幻觉,我们引入了基于搜索引擎的验证机械,以消除错误信息。我们的广泛经验表明,菲什洛姆(Phishllm)的表现明显优于诸如西犬和属施氏菌(Phishpedia and Phishintention)等先进的解决方案,将召回率提高了21%,至66%,而精度为昂贵。我们的现场研究表明,Phishllm涵盖(1)零日网页的6倍,即与现有方法(例如?thimintention)相符的零日网页,(2)即使是王朝增强的零日网页网页,也要多2倍。我们的代码可在https://github.com/code-philia/phishllm/上找到。

通过抗网络钓鱼的多因素身份验证

当今密码存在许多挑战。最安全的密码是那些复杂的资本和低点字母,数字和符号的密码;但是,他们很难记住,因此增加了对密码重置的需求,这是服务提供商和客户的昂贵且耗时的过程。此外,普通人还有100个密码要记住他们访问的所有站点和帐户。这使用户创建易于记住的密码,有时包括个人用户参考,例如宠物的名称或出生地,可以通过社交媒体帐户轻松地通过网络犯罪来识别。此外,人们仍然使用简单的密码,例如“ 123456”或“密码”,并且经常在多个帐户中使用这些密码。这种做法使网络犯罪分子更容易一次访问多个帐户。最后,许多人以不安全的方式维护其密码列表和/或与他人共享他们的密码和用户名,从而创造出更可能被搁置或被盗的情况。

c-Suite的网络钓鱼和勒索软件见解

•无加密勒索:此方法使攻击更快,更简单。顾名思义,无加密攻击不会加密目标系统上的数据。相反,对手会窃取敏感数据,并威胁说如果组织不付款,则公开发布它,因此它的工作原理非常像勒索。目标通常是赢得品牌声誉的组织。通过跳过加密过程,对手允许受害者组织像往常一样运作,而无需引起媒体或执法的关注。此方法还允许攻击者额外的时间专注于窃取大量数据。例如,Zscaler thrantlabz观察到了无加密攻击,目标组织损失了超过24TB的数据。

使用机器学习检测网络钓鱼

恶意网络近年来,随着移动设备的使用越来越多,将几乎是现实世界的运营转移到网络世界的趋势越来越大。尽管这使我们的日常生活变得容易,但由于互联网的匿名结构,它也带来了许多安全漏洞。使用的防病毒程序和防火墙系统可以防止大多数攻击。但是,经验丰富的攻击者试图用伪造网页向他们进行融合,以针对计算机用户的弱点。这些页面模仿了一些流行的银行业务,社交媒体,电子商务等。网站要窃取一些敏感信息,例如用户ID,密码,银行帐户,信用卡号等。网络钓鱼检测是一个具有挑战性的问题,在市场上提出了许多不同的解决方案,作为黑名单,基于规则的检测,基于异常的检测等。在文献中,可以看出,由于其动态结构,目前的作品倾向于使用基于机器学习的异常检测,尤其是捕捉“零日”攻击。在本文中,我们通过使用八种不同的算法来分析URL,并提出了一个基于机器学习的网络钓鱼检测系统,以及三个不同的数据集将结果与其他工作进行比较。实验结果描述了

使用深度学习的高级网络钓鱼网站预测

1印度海得拉巴市人工智能大学学生系2,3,4助理教授。摘要 - 该项目旨在利用深度学习算法和功能工程技术的结合来开发有效的网络钓鱼URL检测系统。系统将仔细检查各种URL特性,包括域名,路径,长度和可疑关键字的存在,以准确识别网络钓鱼URL并在单击它们之前立即提醒用户。对系统的评估将使用包含已知网络钓鱼和合法URL的综合数据集进行,并计算精度,召回,准确性和F1得分等性能指标。将对现有的网络钓鱼检测工具进行比较分析,以评估系统的有效性和效率。最终,该项目努力提高网络钓鱼检测系统的可靠性和功效,从而保护了用户免受网络钓鱼骗局的受害者的影响,并减轻了个人信息盗窃的风险。关键字:网络钓鱼,精度,回忆,准确性。I.简介

策划的数据集和用于使用机器学习网络钓鱼电子邮件检测的功能分析

摘要 - 尽管进行了持续研究,但网络钓鱼电子邮件攻击正在上升,并且缺乏用于培训和测试电子邮件过滤技术的丰富策划数据集。为了解决这个问题,我们生产并发布了七个策划的数据集,其中包含203,176个电子邮件实例,可与机器学习一起使用(ML),以区分网络钓鱼电子邮件和合法的电子邮件。我们通过精心策划网络钓鱼和来自不同存储库的合法电子邮件来创建这些数据集。然后证明我们的策划数据集适合该目的,我们进行了定量分析,以评估五种ML算法的性能。我们还分析了这些策划数据集中不同特征对这些ML算法的重要性和影响。这些策划的数据集以及定量分析的发现将推动针对网络钓鱼攻击的强大防御。

钓鱼者:使用轻量级水下车辆操纵器系统的干预任务的自主框架

摘要 - 为轻量级的水下车辆操纵器系统(UVM)开发自主干预措施在近年来引起了极大的关注,因为这些系统有机会降低干预运营成本。开发自主UVMS功能是具有挑战性的,因为缺乏可用的标准软件框架和管道。以前的作品为水下车辆提供了模拟环境和部署管道,但没有提供完整的UVMS软件框架。我们通过创建钓鱼者来解决此差距:用于开发本地化,控制和决策算法的软件框架,并支持模拟传输。我们通过实现最新的控制架构来验证此框架,并证明具有平均误差低于0.25 m的平均误差和Waypoint跟踪的能力,平均最终误差为0.398 m。

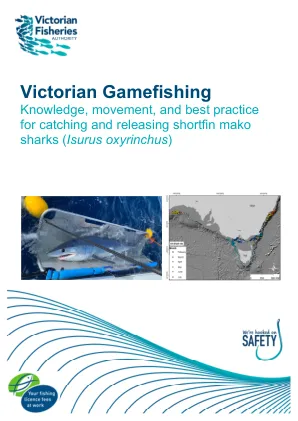

维多利亚钓鱼游戏 - VFA

了解鱼类寻找猎物和繁殖的地点对于了解其种群动态至关重要(Free、Jensen 等人,2021 年)。体型较大的高级食肉动物,例如通常寿命较长、繁殖力较低的鲨鱼,以表现出非凡的季节性迁徙模式而闻名(Nasby-Lucas、Dewar 等人,2019 年)。这些运动将受到海洋条件的调节,捕食者和猎物物种都会利用海洋洋流、海底水深测量和首选栖息地的环境因素(Chen、Shan 等人,2021 年)来提高个体生存和种群持续或扩张的机会。传统渔业管理决策依赖于目标和兼捕物种的基本生物学信息以及捕捞量和生物量估计值的可用性,以提供资源评估的基础,从而在战略捕捞目标的背景下提出建议(Punt 和 Hilborn 1997,Maunder 和 Punt 2013)。这些目标通常旨在确保在渔民追求捕捞目标时种群不会减少,或者在资源枯竭时促进恢复轨迹的逆转(Dainys、Jakubavičiūtė 等人 2022)。无论如何,在基于模型的评估中,通常会对生长和繁殖做出假设以估计补充参数,从而导致其输出的不确定性。替代的和越来越普遍应用的经验方法也具有不确定性,需要任意选择的参考点作为相对测量值,其保守性根据目标物种已知的生活史特征而变化(Bi、Zhang 等人 2023)。这些策略需要对生物量进行估计或替代测量,通常适用于商业渔业,因为管理涉及对总捕捞量的产出控制(Punt 等人,1997 年;Ovando、Free 等人,2022 年)。这些方法存在问题,并且与适用于休闲垂钓者的每日捕捞量、船只捕捞量或持有量限制相比,它们大多不适用于休闲行业(Ford 和 Gilmour,2013 年)。

S鲭鱼钓鱼机队

海洋越来越多地用于工业,能源和娱乐或保护渔业的空间限制。同时,生产低气候足迹的海鲜变得越来越重要。尽管如此,空间限制对捕鱼舰队排放的影响鲜为人知。在东北大西洋,英国从欧盟(英国退欧)撤出意味着英国在其独家经济区(EEZ)恢复了自治。这突然对针对东北大西洋鲭鱼(Scomber Scombrus)的几个外国钓鱼舰队施加了空间限制。在这里,我们使用这种自然实验和开放式渔业数据来研究英国退欧如何影响挪威鲭鱼渔业的性能和排放。由于舰队被排除在英国的捕鱼场外,每次捕鱼旅行的捕获几乎减半,而每艘船的旅行数量翻了一番。结果,燃料使用强度(FUI)从〜0.08〜〜0.18 l每公斤鲭鱼翻了一番以上。我们估计,这一转变每年需要再增加2300万升的燃料,每年额外的燃料成本约为1800万欧元,并每年发出额外的72,000吨Co 2。政策的变化揭开了〜15年的提高挪威山脉渔业的燃油效率。这些发现提供了罕见的经验证据,表明空间限制如何破坏渔业中温室气体排放的进展,强调需要监测和解释渔业管理的排放,并考虑海洋空间管理中的这些权衡。