机构名称:

¥ 1.0

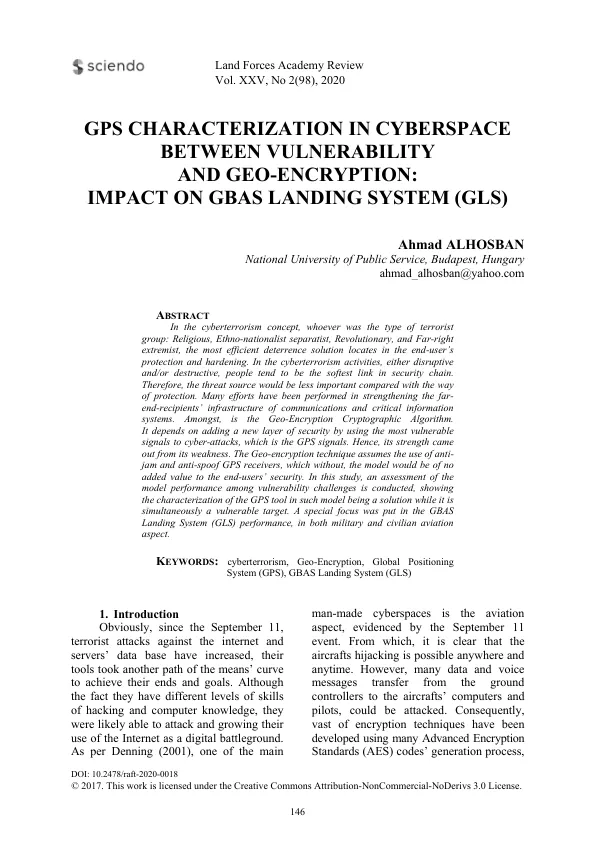

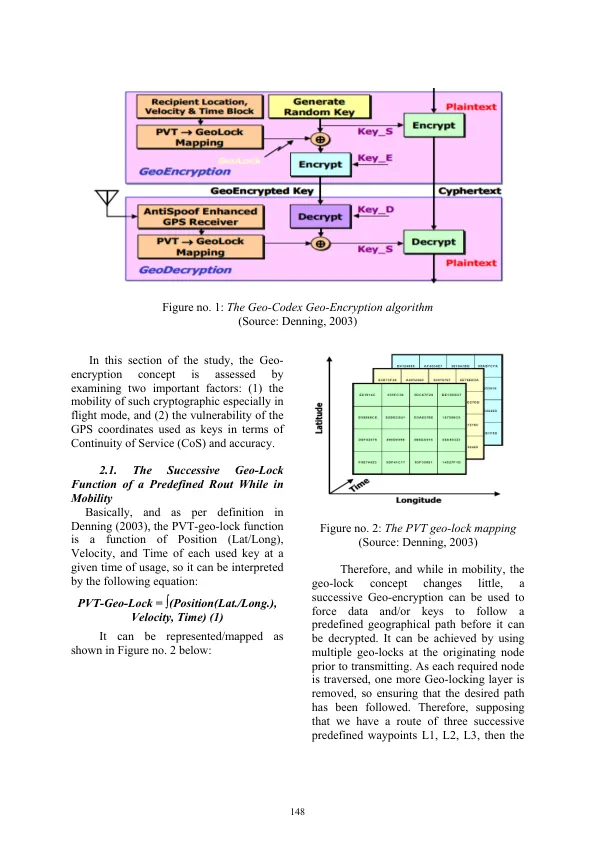

摘要 在网络恐怖主义概念中,无论恐怖组织类型如何:宗教、民族分裂主义、革命派和极右翼极端分子,最有效的威慑解决方案都在于对最终用户的保护和强化。在破坏性和/或破坏性的网络恐怖主义活动中,人往往是安全链中最薄弱的环节。因此,与保护方式相比,威胁源并不那么重要。人们已经做出许多努力来加强远端接收者的通信和关键信息系统基础设施。其中之一就是地理加密密码算法。它依赖于使用最容易受到网络攻击的信号(即 GPS 信号)来增加新的安全层。因此,它的优势源于其弱点。地理加密技术假设使用防干扰和防欺骗 GPS 接收器,如果没有这些接收器,该模型对最终用户的安全没有任何附加价值。本研究对模型在脆弱性挑战中的表现进行了评估,表明该模型中 GPS 工具的特征是既是解决方案,同时也是脆弱目标。特别关注 GBAS 着陆系统 (GLS) 在军事和民用航空方面的性能。

对 GBA 着陆系统 (GLS) 的影响 - Sciendo