XiaoMi-AI文件搜索系统

World File Search System网络安全中的人工智能和网络安全

2.6 威胁类型 ................................................................................................................ 22 2.6.1 恶意软件 ................................................................................................................ 22 2.6.2 基于 Web 的攻击 ................................................................................................ 23 2.6.3 网络钓鱼 ................................................................................................................ 23 2.6.4 Web 应用程序攻击 ................................................................................................ 24 2.6.5 分布式拒绝服务 (DDoS) ............................................................................................. 24 2.6.6 数据泄露 ................................................................................................................ 25

国防网络安全保障计划网络安全...

下面列举的工作是与工业合作伙伴一起完成的,并得到了国防机构的大力支持。1) 汽车安全设计模式(以促进以安全为中心的汽车系统开发方法); 2) 一套技术和工具,用于支持在面对不确定性的情况下开发强大而有弹性的自主系统; 3) 利用支持学习的组件——LEC(即使用机器学习技术的组件)的自主系统数字孪生框架,以解决 LEC 的保证问题,因为传统测试不适用; 4) 用于评估在不确定的情况下运行的自主系统认证目的的保证案例的自动化技术; 5) 探索环境和车载不确定性的自动化技术,以识别潜在(不需要的)行为,例如特征交互等。; 6) 解决网络安全问题的社会技术。

网络安全杂志网络安全杂志

这种现象的起源在于整合到这些应用程序设计中的安全性,一直延伸到其自身的发展。最新的研究表明,超过70%的已发达应用程序包含安全漏洞,这对组织构成了重大风险。当申请具有广泛的商业影响力,将几家公司和国家变成潜在的受害者时,这种风险是指数级的。要注意的一个重要点是,随着生成AI在软件开发中的突出性,脆弱性的风险不受控制,则会增加。这是由于代码是由在未清洁的数据源(例如公共GitHub存储库)培训的大型语言模型编写的。因此,通过网络安全专家管理的静态应用程序安全测试(SAST)工具和软件组合分析(SCA)工具来验证新应用程序的安全性非常重要,以最大程度地识别缺陷或脆弱性并纠正它们并纠正它们,从而使开发人员在不适合Applys Applypersions Applypersions a Ipplysaperations Applypersions ai的情况下获得最大的益处。

网络安全

我们特别感谢由 Raphael Perl 领导的国防学院和安全研究机构和平伙伴关系联盟,以及 ESCWG 主席 Detlef Puhl 博士(北约)和 Gustav Lindstrom 博士(GCSP),以及由 Al Stolberg 博士、Jean d’Andurain 先生和 David Emelifeonwu 博士领导的 PfPC DEEP 和教育工作组的支持。此外,包括亚美尼亚、格鲁吉亚和摩尔多瓦在内的几个伙伴国家的领导人通过直接和切实的支持帮助实现了这一努力。最后但同样重要的是,所有被列为贡献者的志愿者都应受到巨大的感激。当我们问他们是否愿意承诺两年的努力,让他们深入网络安全教育时,没有一个人退缩。我们特别要感谢 Scott Knight、Dinos Kerigan-Kyrou、Philip Lark、Chris Pallaris、Daniel Peder Bagge、Gigi Roman、Natalia Spinu、Todor Tagarev、Ronald Taylor 和 Joseph Vann。如果没有他们,这份文件根本就不会出现。

网络安全

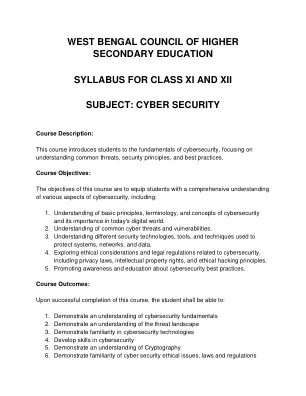

Experiment No Description 1 Network Packet Analysis Using Wireshark 2 Encryption and Decryption using Vigenère Cipher 3 Decrypting HTTPS on Windows in Wireshark 4 Implementation of Data Encryption Standard (Part 1) 5 Implementation of Data Encryption Standard (Part 2) 6 Implementation of Advanced Encryption Standard (AES) 7 Malware Creation Using Batch Scripting 8 RSA Key Generation and Encryption/Decryption 9 Ensuring the Integrity of消息10数字证书11对渗透测试的调查(开放式实验室)(第1部分)12渗透测试的调查(开放式实验室)(第2部分)13如何使用AirCrack-NG使用AirCrack-NG 14电子邮件加密使用相当良好的私密性(PGP)15学期项目(CEP)16 SIMESTER PROVECT(CEP)16 SIMESTER PROCVET(CEP)(CEP)(CEP)(CEP)(CEP)(CEP)(CEP)(CEP)(CEP)(CEP)(CEP)(CEP)(CEP)(CEP)(CEP)(CEP)(CEP)(CEP)(CEP)(CEP)(CEP)(cep)