机构名称:

¥ 1.0

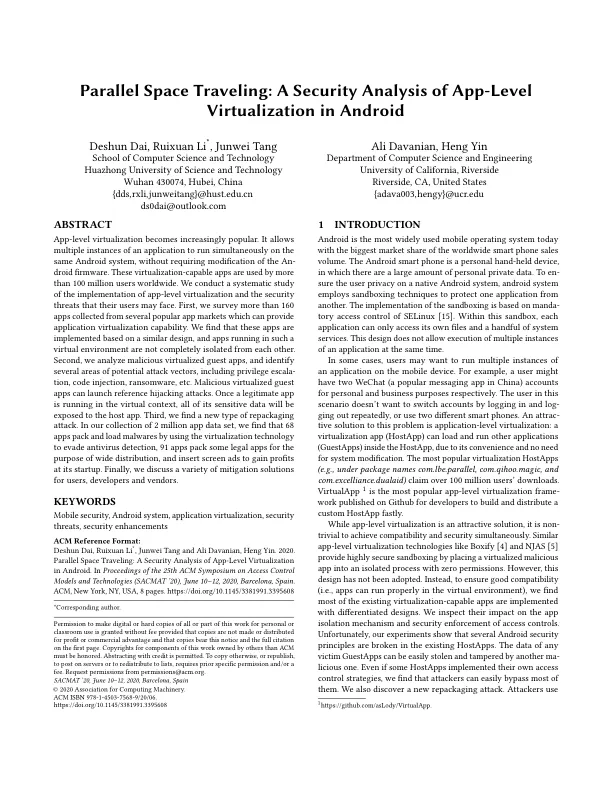

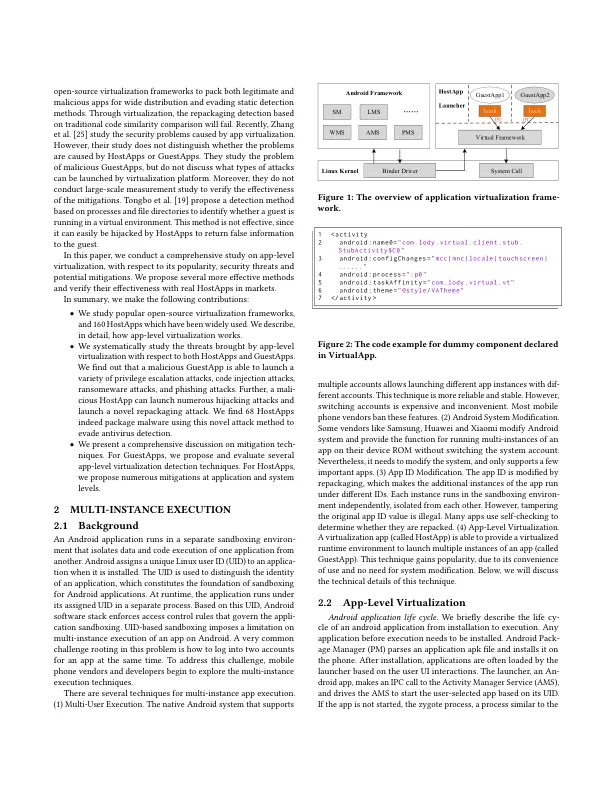

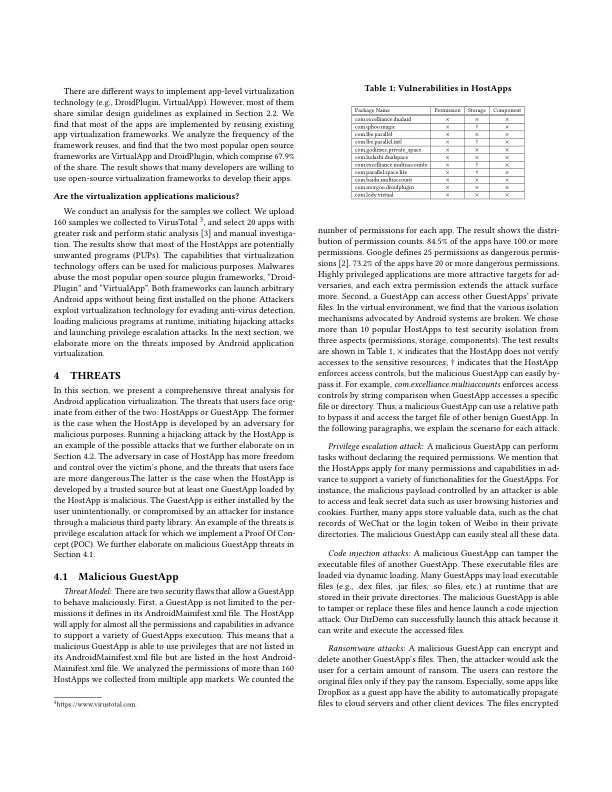

应用程序级虚拟化正变得越来越流行。它允许应用程序的多个实例在同一个Android系统上同时运行,而无需修改Android固件。全球有超过1亿用户使用这些具有虚拟化功能的应用程序。我们对应用程序级虚拟化的实现及其用户可能面临的安全威胁进行了系统的研究。首先,我们调查了从几个可以提供应用程序虚拟化功能的流行应用市场收集的160多个应用程序。我们发现这些应用程序是基于类似的设计实现的,并且在这样的虚拟环境中运行的应用程序彼此之间并不是完全隔离的。其次,我们分析了恶意的虚拟化客户应用程序,并确定了几个潜在的攻击媒介领域,包括特权提升、代码注入、勒索软件等。恶意的虚拟化客户应用程序可以发起引用劫持攻击。一旦合法应用程序在虚拟环境中运行,其所有敏感数据都将暴露给主机应用程序。第三,我们发现了一种新型的重新打包攻击。在我们收集的200万个应用程序数据集中,我们发现68个应用程序利用虚拟化技术打包并加载恶意软件以逃避杀毒软件的检测,91个应用程序打包一些合法应用程序以进行广泛传播,并在启动时插入屏幕广告以牟利。最后,我们讨论了针对用户、开发者和供应商的各种缓解解决方案。

Android应用程序级虚拟化的安全性分析

主要关键词