机构名称:

¥ 1.0

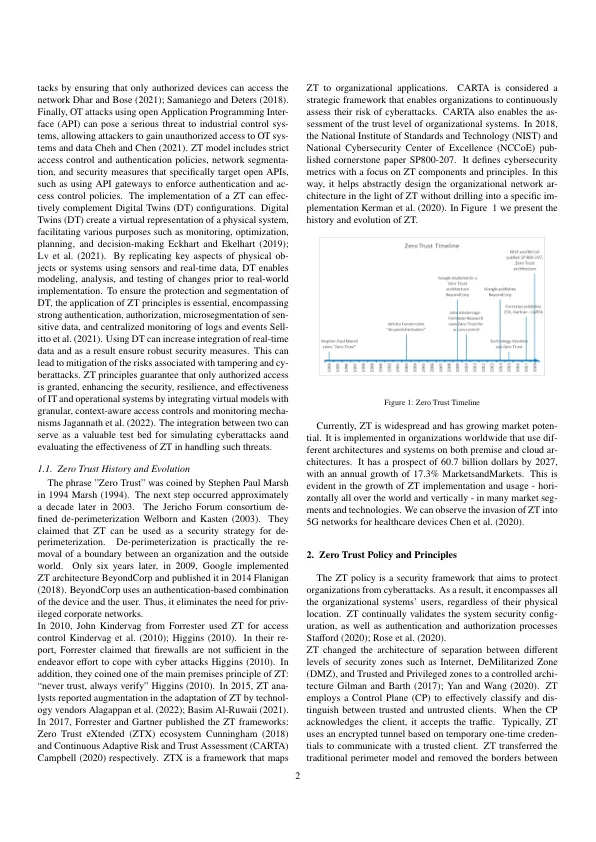

本文全面分析了从传统边界安全模型向零信任 (ZT) 框架的转变,强调了转变中的关键点和 ZT 的实际应用。它概述了 ZT 政策与传统安全政策之间的差异,以及影响 ZT 演变的重要事件。此外,本文还探讨了人工智能 (AI) 和量子计算等新兴技术对 ZT 政策和实施的潜在影响。该研究彻底检查了 AI 如何利用机器学习 (ML) 算法分析模式、检测异常和预测威胁,从而改进实时决策过程,从而增强 ZT。此外,本文还展示了基于混沌理论的方法如何与扩展检测和响应 (XDR) 等其他技术结合,有效缓解网络攻击。由于量子计算对 ZT 和整个网络安全提出了新的挑战,本文深入探讨了 ZT 迁移、自动化和编排的复杂性,解决了与这些方面相关的复杂性。最后,本文提供了一种在组织中无缝实施 ZT 的最佳实践方法,列出了建议的指导方针,以促进组织向更安全的 ZT 模型过渡。该研究旨在支持组织成功实施 ZT 并加强其网络安全措施。

新兴技术时代的零信任实施

主要关键词