机构名称:

¥ 1.0

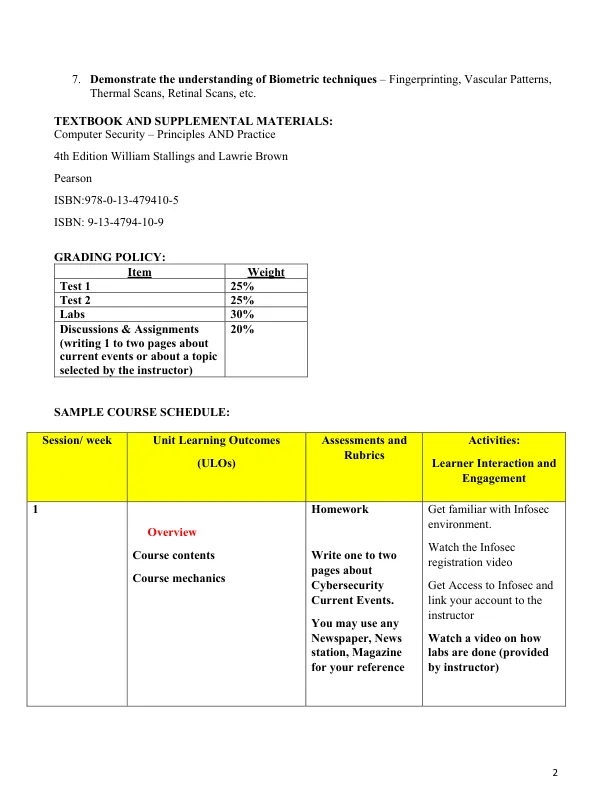

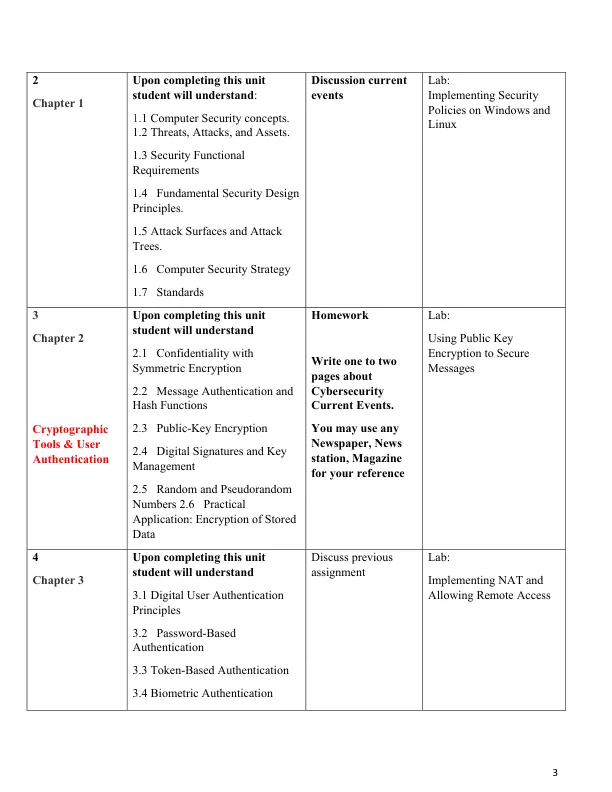

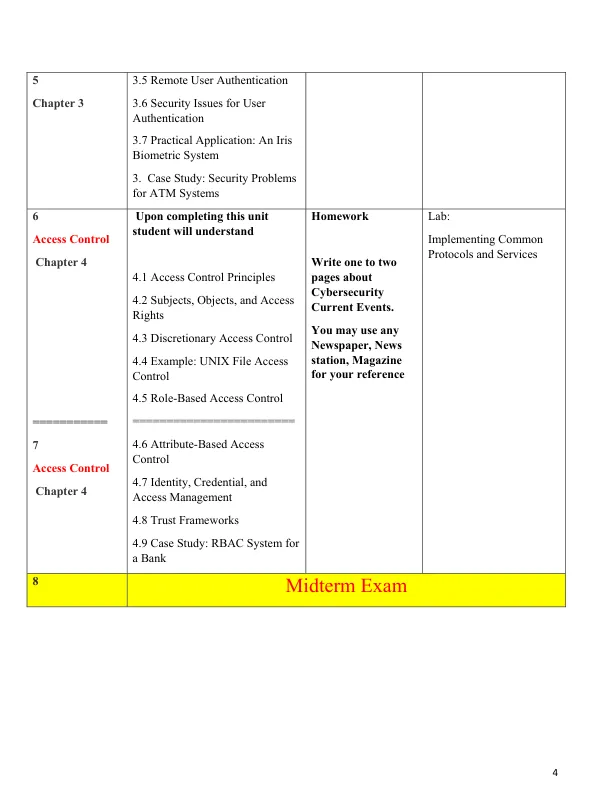

1。展示了对各种计算机安全技术,安全策略,计算机网络安全主体,有关信息隐藏技术的技术文档,确保计算环境的挑战和风险的技术文档。2。应用过滤器来保护资产 - 路由器,防火墙,非军事区(DMZ)并执行安全意识。3。解释对网络世界和数字数据的总体需求,风险威胁和挑战。4。应用确保数字数据所需的不同类型的加密技术。5。使用MATLAB对数字图像进行水印。6。执行确保关键数据所需的风险分析和资源管理。

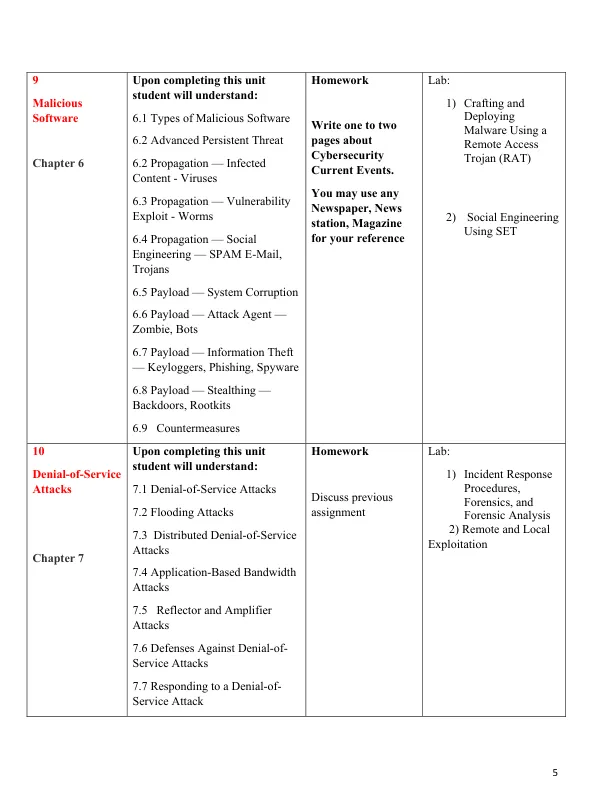

CSC-232网络尾巴I教学大纲

主要关键词