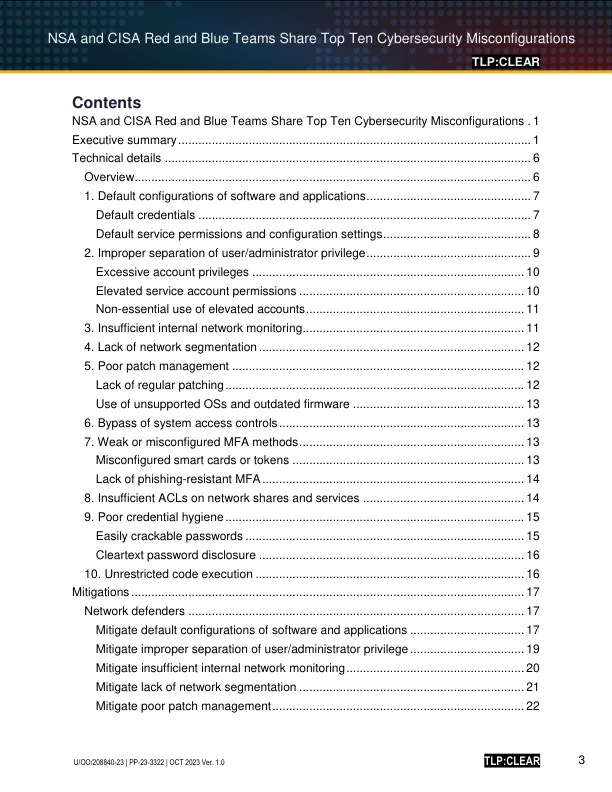

表 1:针对网络防御者缓解软件和应用程序默认配置的建议 ............................................................................................................................. 17 表 2:针对网络防御者缓解用户/管理员权限不当分离的建议 ............................................................................................................................. 19 表 3:针对网络防御者缓解内部网络监控不足的建议 ............................................................................................................................. 20 表 4:针对网络防御者缓解网络分段不足的建议 ............................................................................................................................. 21 表 5:针对网络防御者缓解补丁管理不善的建议 ............................................................................................................................. 22 表 6:针对网络防御者缓解系统访问控制绕过的建议 ............................................................................................................................. 23 表 7:针对网络防御者缓解薄弱或配置错误的 MFA 方法的建议 ............................................................................................................................. 24 表 8:针对网络防御者缓解网络共享和服务的 ACL 不足的建议 ............................................................................................................. 25表 10:针对网络防御者缓解不受限制的代码执行的建议 ............................................................................................................................. 27 表 11:针对软件制造商缓解已识别的错误配置的建议 ............................................................................................................. 28 表 12:面向企业的 ATT&CK 技术 – 侦察 ............................................................................. 37 表 13:面向企业的 ATT&CK 技术 – 初始访问 ............................................................................. 37 表 14:面向企业的 ATT&CK 技术 – 执行 ............................................................................. 38 表 15:面向企业的 ATT&CK 技术 – 持久性 ............................................................................. 39

NSA 和 CISA 红蓝队分享十大网络安全错误配置

主要关键词