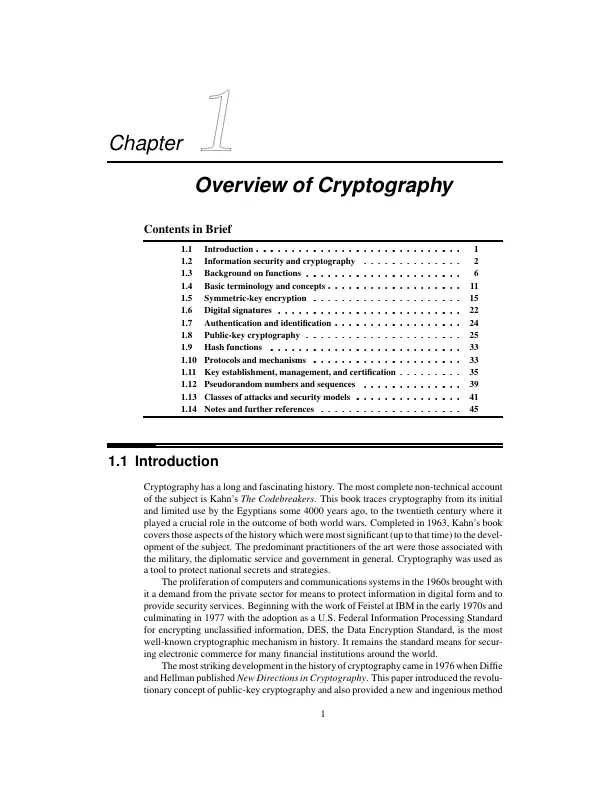

1.1 简介 §?§N§?§?§?§&§?§?§?§?§&§?§?§?§?§?§?§?§N§?§?§?§?§?§?§&§ 1 1.2 信息安全和密码学 §?§&§?§?§N§?§?§&§?§?§?§?§&§ 2 1.3 函数背景 §?§?§&§?§?§?§?§?§?§?§?§?§?§?§N§?§?§&§?§?§?§?§&§ 6 1.4 基本术语和概念 §?§?§&§?§?§?§?§?§?§?§N§?§?§&§?§?§?§?§&§ 11 1.5 对称密钥加密§?§&§?§?§?§?§?§?§?§?§?§N§?§?§?§?§?§?§&§ 15 1.6 数字签名 §?§?§?§?§?§?§?§?§?§?§?§?§?§?§?§?§?§N§?§?§?§?§?§?§&§ 22 1.7 身份验证和识别 §?§&§?§?§?§?§?§?§?§N§?§?§&§?§?§?§?§&§ 24 1.8 公钥加密 §?§?§&§?§?§?§?§?§?§?§?§?§?§N§?§?§&§?§?§?§?§&§ 25 1.9 哈希函数§?§?§?§&§?§?§?§?§&§?§?§?§?§?§?§?§N§?§?§&§?§?§?§&§ 33 1.10 协议和机制 §?§&§?§?§?§?§?§?§?§?§?§?N§?§?§&§?§?§?§?§&§ 33 1.11 密钥建立、管理和认证 §N§?§?§?§?§?§?§&§ 35 1.12 伪随机数和序列 §?§&§?§?§N§?§?§&§?§?§?§?§&§ 39 1.13 攻击类别和安全模型 §?§?§&§?§?§N§?§?§&§?§?§?§?§&§ 41 1.14 注意事项及其他参考文献 §&§?§?§&§?§?§?§&§?§?§?§N§?§?§&§?§?§?§&§ 45

应用密码学手册 - X-Files