机构名称:

¥ 2.0

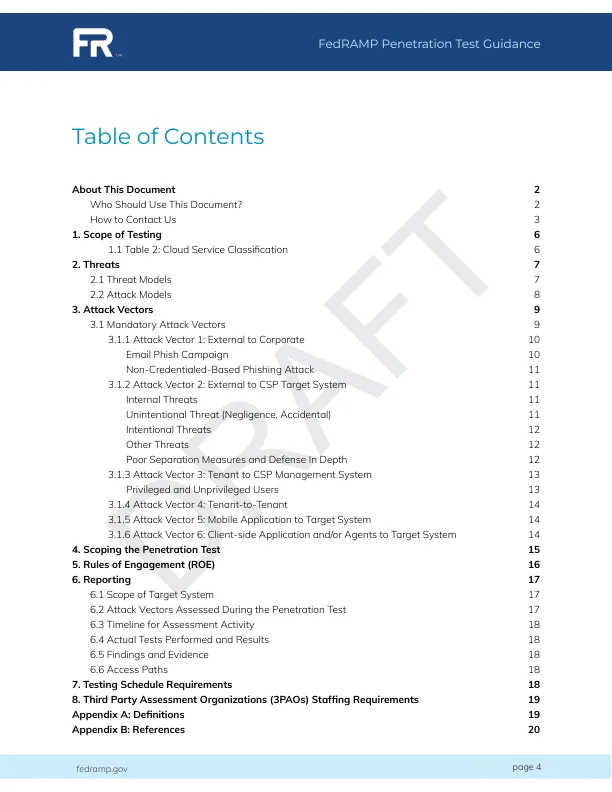

关于本文档2谁应该使用此文档?2如何与我们联系3 1。测试范围6 1.1表2:云服务分类6 2。威胁7 2.1威胁模型7 2.2攻击模型8 3。攻击向量9 3.1强制性攻击向量9 3.1.1攻击矢量1:公司外部10邮件phish活动10基于基于基准的基于基于基准的基于基于条件13特权和无私人用户13 3.1.4攻击向量4:租户到租户14 3.1.5攻击矢量5:移动应用程序到目标系统14 3.1.6攻击矢量6:客户端应用程序和/或目标系统14 4.范围施加渗透测试15 5。参与规则(ROE)16 6。报告17 6.1目标系统的范围17 6.2渗透测试期间评估的攻击向量17 6.3评估活动的时间表18 6.4进行实际测试,结果18 6.5发现和证据18 6.6访问路径18 7.测试时间表要求18 8.第三方评估组织(3PAO)人员配备要求19附录A:定义19附录B:参考文献20

FedRamp渗透测试指南

主要关键词