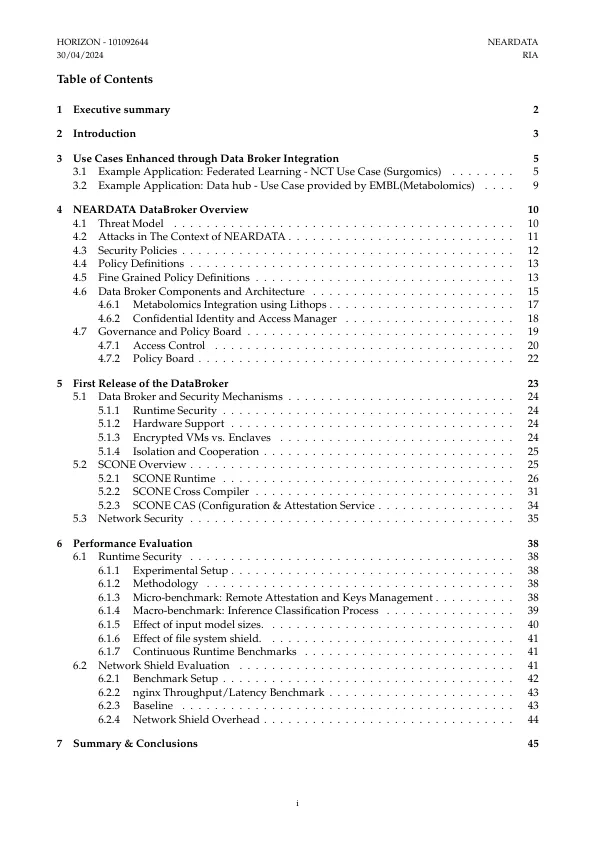

4附近数据库概述10 4.1威胁模型。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。10 4.2在附近的情况下发动攻击。。。。。。。。。。。。。。。。。。。。。。。。。。。。11 4.3安全策略。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。12 4.4政策Ninesitions。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>13 4.5细粒政策定义。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>13 4.6数据经纪组件和架构师。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>15 4.6.1使用碎石的代谢物积分。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。 div>。。。。。。。。17 4.6.2机密身份和访问经理。。。。。。。。。。。。。。。。。。。。。18 4.7治理和政策委员会。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。19 4.7.1访问控制。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。20 4.7.2政策委员会。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。。22

pdf-近data