机构名称:

¥ 1.0

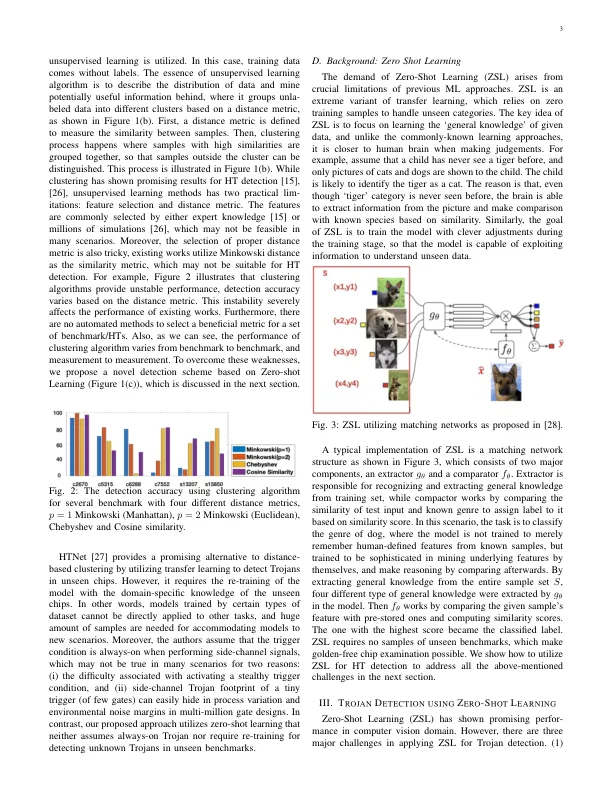

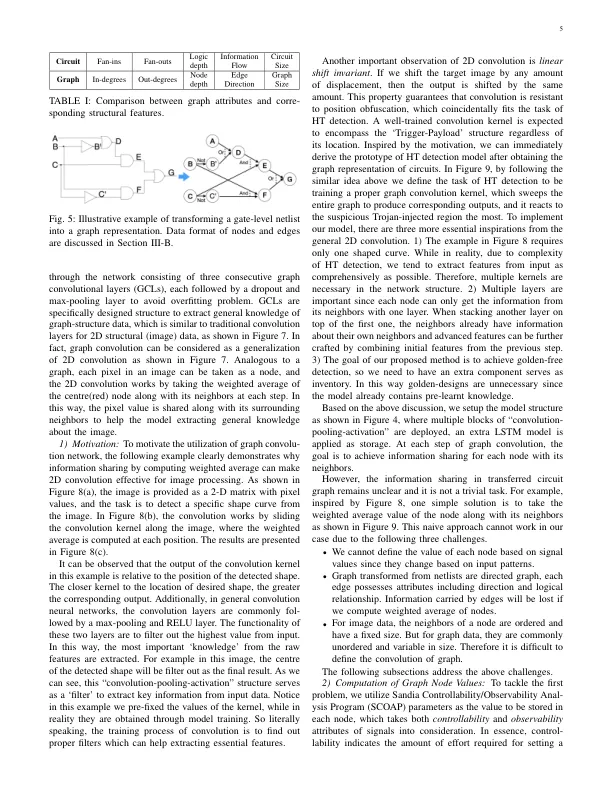

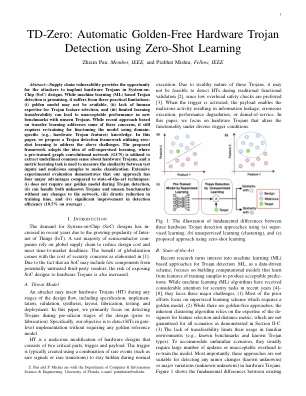

摘要 - 供应链漏洞为攻击者提供了将硬件木马植入系统 - 芯片(SOC)设计的机会。虽然基于机器学习(ML)的特洛伊木马检测是有希望的,但它具有三个实际局限性:(i)可能无法获得黄金模型,(ii)缺乏人类专业知识来选择Trojan特征,并且(iii)有限的可传递性可能会导致在新的基准标准中无法获得未观察的Trojans的新基准标准。虽然基于转移学习的最新方法解决了其中一些问题,但仍需要重新训练以使用特定于域特异性(例如,硬件特洛伊木马功能)知识对模型进行微调。在本文中,我们提出了一个利用零射击学习来应对上述挑战的特洛伊木马检测框架。所提出的框架采用了自我监督学习的概念,其中利用预训练的图形卷积网络(GCN)来提取有关硬件Trojans的下划线常识,而指标学习任务用于衡量测试输入和恶意样本之间的相似性来进行分类。广泛的实验评估表明,与最先进的技术相比,我们的方法具有四个主要优势:(i)在特洛伊木马检测过程中不需要任何黄金模型,(ii)可以处理未知的特洛伊木马和未见的基准测试,而不会更改网络的任何变化,(iii)培训时间和(iv)的估计效率的显着提高(iv)的均值提高效率显着(iv)的均值(10.5%)(10.5%)5%(10.5%)。5%(10.5%)。

TD-Zero:使用零拍学习

主要关键词