机构名称:

¥ 1.0

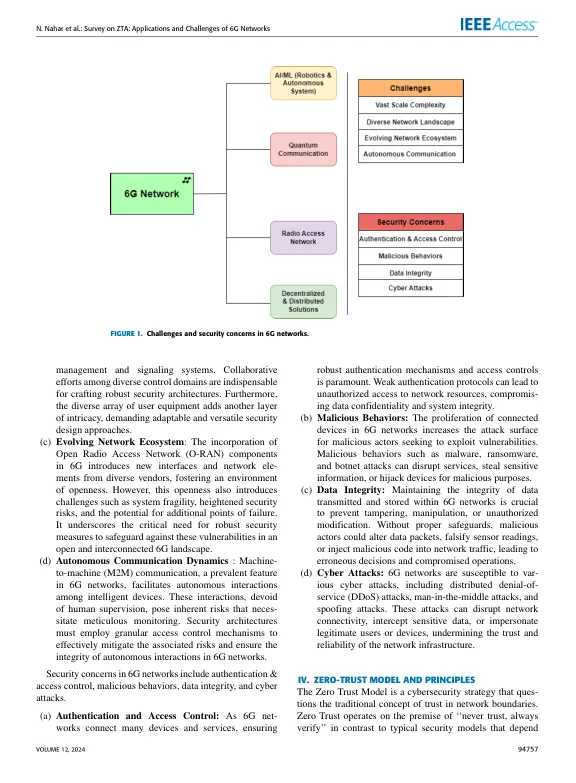

摘要作为第六代(6G)的蜂窝网络出现,有希望的无与伦比的连接性和功能,但它扩大了对安全漏洞的担忧。这些网络与早期几代相比包含更广泛的设备和传感器,从而增加了攻击者利用弱点的潜力。现有的安全框架有助于保护企业免受网络外部以外的外部威胁。这些框架是在定义周围内部所有实体都是可靠的,其主要目标是根据分配的角色和权限授权访问资源。但是,今天的策略可能更有效,因为攻击可能源于任何来源,包括网络周长内。为了解决此问题,零值架构(ZTA)可能是一个潜在的解决方案,假设用户和设备既可以固有地信任,又可以始终如一地评估潜在风险以决定是否允许访问资源。本文将探讨零信任方法及其在当代网络安全中的意义。我们描述了身份验证和访问控制在ZTA中的作用,并在不同情况下对最先进的身份验证和访问控制技术进行了深入讨论。本文研究了零信任概念在6G网络中的适用性,并分析了相关的挑战和机遇。本文还研究了案例研究,证明了零信任范式在6G或可比网络中的实际应用。它探讨了研究范围,并试图识别该领域的相关研究差距。

6G网络的应用和挑战-Diva Portal

主要关键词