机构名称:

¥ 1.0

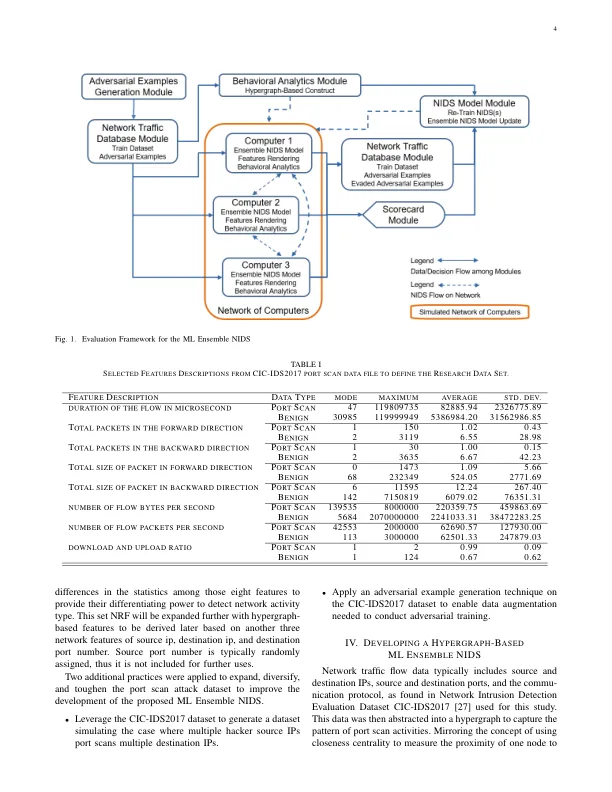

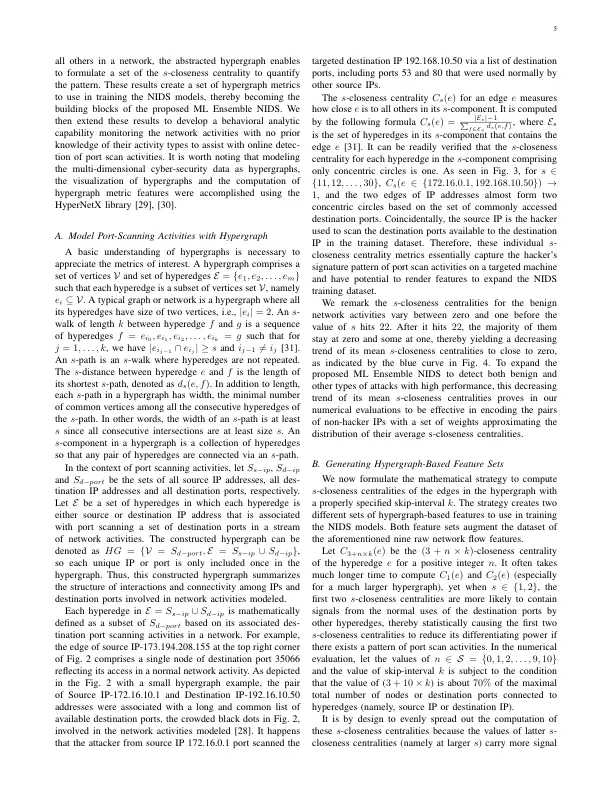

摘要 - 检测恶意攻击的网络入侵检测系统(NID)继续面临挑战。NID通常是离线开发的,而它们面临自动生成的端口扫描尝试,从而导致了从对抗性适应到NIDS响应的显着延迟。为了应对这些挑战,我们使用专注于Internet协议地址和目标端口的超图来捕获端口扫描攻击的不断发展的模式。然后使用派生的基于超图的指标集来训练集合机学习(ML)基于NID的NID,以高精度,精确和召回表演以高精度,精确性和召回表演以监视和检测端口扫描活动,其他类型的攻击以及对抗性入侵。通过(1)入侵示例,(2)NIDS更新规则,(3)攻击阈值选择以触发NIDS RETRAINGE RECESTS的组合,以及(4)未经事先了解网络流量本质的生产环境。40个场景是自动生成的,以评估包括三个基于树的模型的ML集成NID。使用CIC-IDS2017数据集进行了扩展和评估所得的ML集合NIDS。结果表明,在更新的nids规则的模型设置下(特别是在相同的NIDS重新培训请求上重新训练并更新所有三个模型),在整个仿真过程中,提出的ML集合NIDS明智地进化了,并获得了近100%的检测性能,并获得了近100%的检测性能。

基于超图的机器学习合奏网络入侵检测系统

主要关键词