机构名称:

¥ 2.0

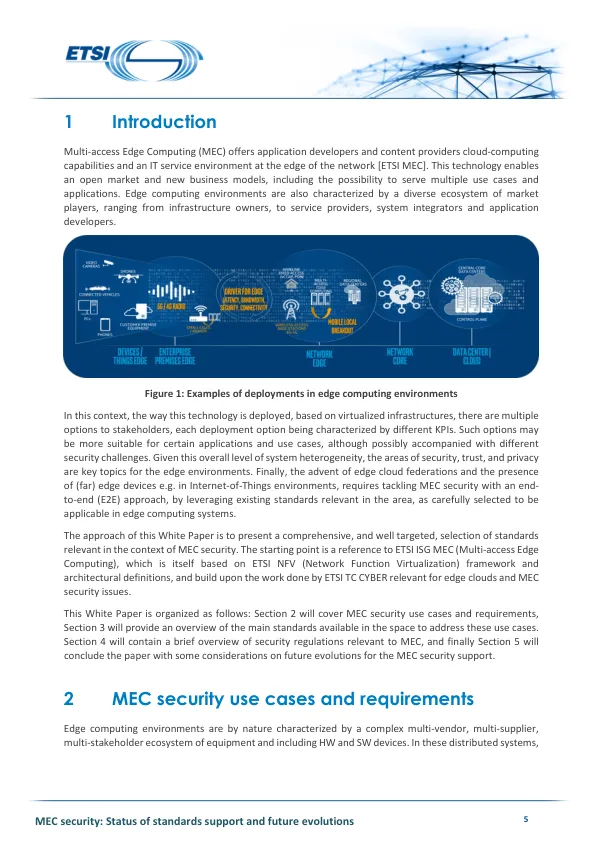

在这种异构场景中,谈论端到端 MEC 安全性意味着要考虑来自系统中涉及的所有利益相关者对元素的影响。从这个角度来看,MEC 应该注意任何第三方元素的脆弱性和完整性,而真正的端到端 MEC 安全性方法不仅需要考虑 ETSI ISG MEC 中的当前标准,还需要考虑可适用于 MEC 环境的其他可用标准。从这个角度来看,本白皮书将概述 ETSI MEC 标准和当前对安全性的支持,并辅以对该领域其他相关标准(例如 ETSI TC CYBER、ETSI ISG NFV、3GPP SA3)和可能适用于边缘计算的网络安全法规的描述。最后,对 MEC 安全性未来发展和标准方向的总体看法将完成这项工作。

MEC 安全:标准支持现状和未来发展

主要关键词