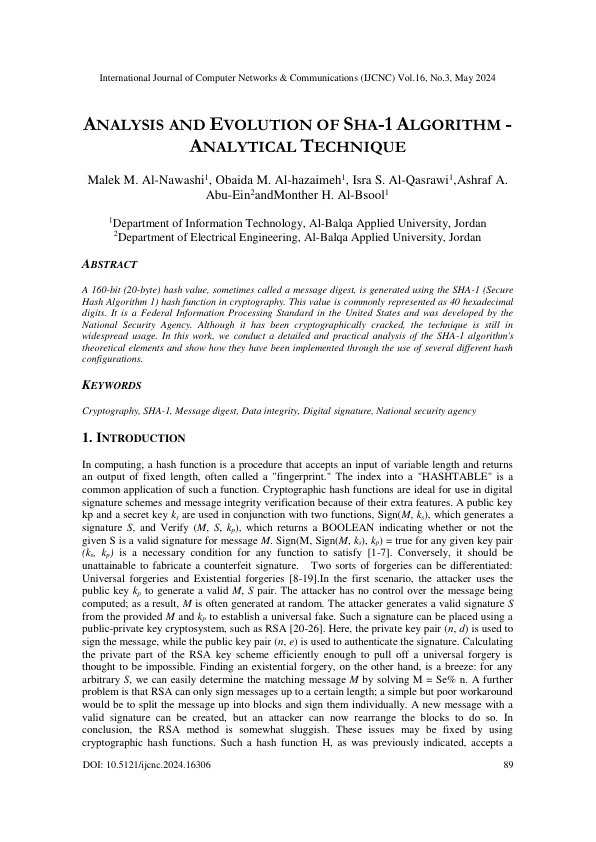

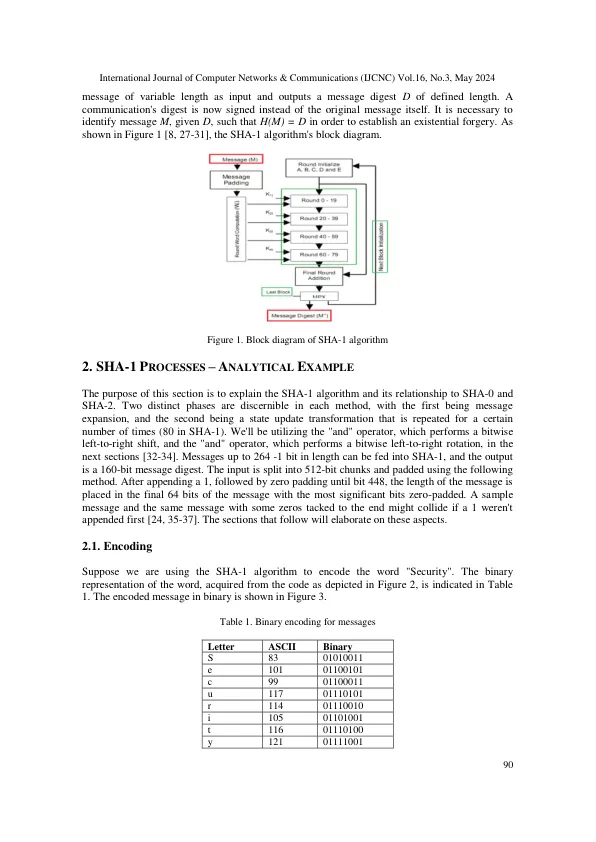

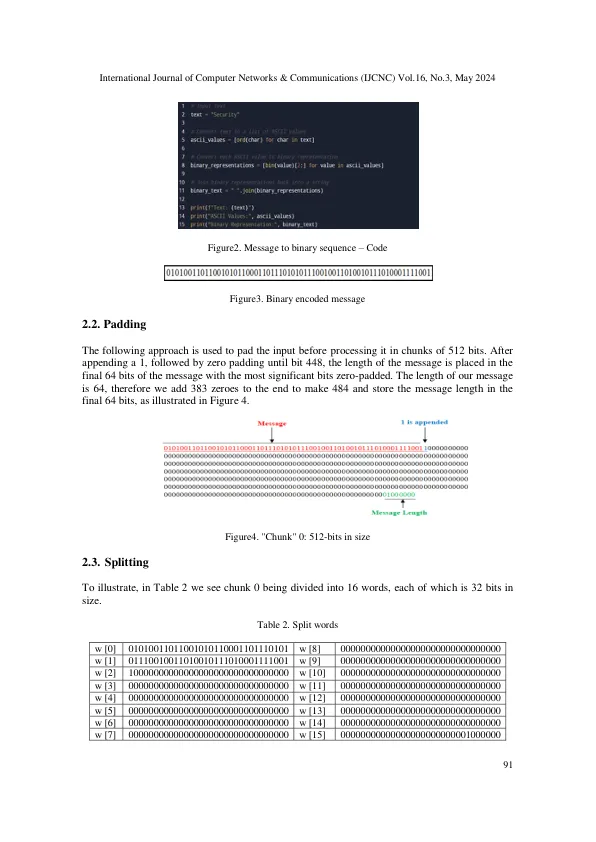

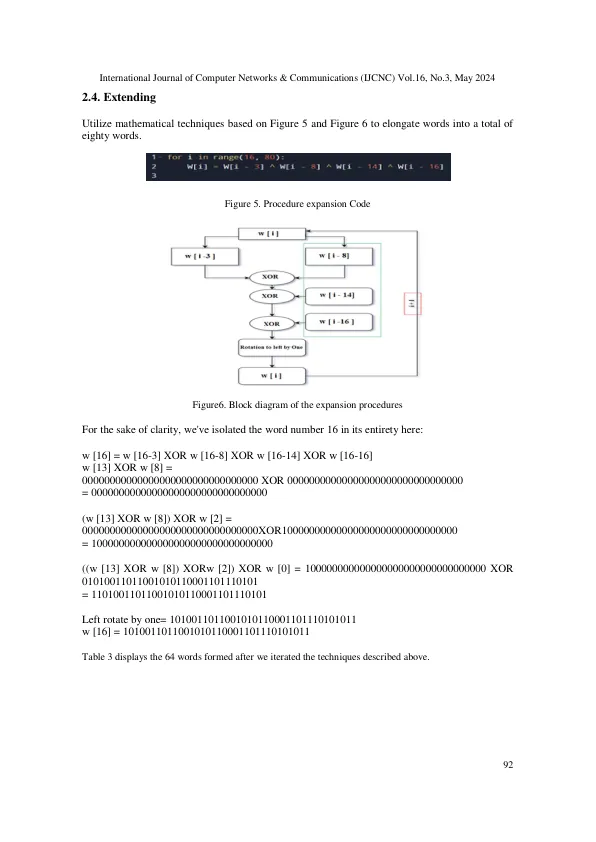

2 al-Balqa应用大学电气工程系,Jordan a abtract a abtract a bertract a 160位(20字节)哈希值,有时称为消息摘要,是使用SHA-1(安全哈希算法1)在加密术中的Hash功能生成的。此值通常表示为40个十六进制数字。这是美国的联邦信息处理标准,是由国家安全局开发的。尽管它在密码上是密码的,但该技术仍在广泛使用。在这项工作中,我们对SHA-1算法的理论元素进行了详细且实用的分析,并通过使用几种不同的哈希配置来展示如何实现它们。k eywords密码学,SHA-1,消息摘要,数据完整性,数字签名,国家安全局1。i ntroduction在计算中,哈希函数是一个程序,它接受可变长度的输入并返回固定长度的输出,通常称为“指纹”。索引中的索引是“ hashtable”是此类函数的常见应用。加密哈希功能非常适合用于数字签名方案和消息完整性验证,因为它们具有额外的功能。与两个函数(M,K S)一起使用了公共密钥KP和秘密密钥K,生成签名s并验证(m,s,k p),该功能返回一个布尔值,指示给定s是否对消息m有效签名。符号(M,符号(M,K S),K P)=对于任何给定的键对(K S,K P)的true是任何功能满足的必要条件[1-7]。总而言之,RSA方法有些缓慢。相反,制造假冒签名是无法实现的。可以区分两种伪造:通用伪造和存在伪造[8-19]。在第一种情况下,攻击者使用公共密钥k P来生成有效的M,S对。攻击者无法控制要计算的消息;结果,M通常是随机生成的。攻击者从提供的M和K P产生有效的签名S来建立通用假货。可以使用公私密钥密码系统(例如RSA [20-26])放置这样的签名。在此,使用私钥对(N,D)用于签署消息,而公共密钥对(n,e)用于验证签名。可以有效地计算RSA密钥计划的私有部分以实现普遍伪造是不可能的。另一方面,找到存在伪造的是微风:对于任何任意S,我们可以通过求解M = Se%N来轻松确定匹配消息M。另一个问题是RSA只能注册一定长度。一个简单但差的解决方法是将消息分为块并单独签名。可以创建带有有效签名的新消息,但是攻击者现在可以重新排列块。这些问题可以通过使用加密哈希功能来解决。如前所述,这样的哈希函数h接受了

SHA-1算法的分析和演变

主要关键词